Writing Safer C: ศิลปะการเขียนโค้ดฝังตัวให้แข็งแกร่งระดับ Safety-Critical ป้องกันบั๊กตั้งแต่ยังไม่เริ่มรัน

บทนำ: ทำไมเราต้องแคร์เรื่อง Safer C?

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! วันนี้วิศวกรขอบตาดำๆ จะมาชวนคุยเรื่องที่ถือเป็น “หัวใจสำคัญ” ของการทำโปรดักส์ฮาร์ดแวร์ให้ใช้งานได้จริงในระดับอุตสาหกรรม นั่นคือแนวคิดของ “Writing Safer C” หรือการเขียนภาษา C ให้ปลอดภัยครับ

พวกเราทราบกันดีว่าภาษา C เป็นภาษาที่ทรงพลังและอยู่ยงคงกระพันมาเกือบ 50 ปี แต่มันก็ขึ้นชื่อว่าเป็นภาษาที่สร้างปัญหา (Problematic) ในการเขียนซอฟต์แวร์ให้มีความน่าเชื่อถือสูง ในโลกของ Embedded Systems หากโค้ดทำงานพลาด มันไม่ได้แค่ขึ้นจอฟ้าแล้วรีสตาร์ท แต่มันอาจหมายถึงมอเตอร์ไหม้ เบรกอัจฉริยะไม่ทำงาน หรือชีวิตคนตกอยู่ในอันตราย! วันนี้เราจะมาแงะตำรากันว่า แหล่งข้อมูลระดับปรมาจารย์แนะนำวิธีการยกระดับโค้ด C ของเราให้เป็น “Safer C” เพื่อใช้ในงานระบบฝังตัวอย่างไรบ้างครับ

ปรัชญาการเขียน Safer C เพื่อความน่าเชื่อถือ

การเขียนโค้ด C ให้ทำงานได้นั้นไม่ยาก แต่การเขียนให้ปลอดภัยและเสถียรนั้นเป็นคนละเรื่องครับ แหล่งข้อมูลได้อธิบายรากฐานของปัญหาและแนวทางแก้ไขไว้ดังนี้:

- หลุมพรางของมาตรฐาน C (The Gray Areas): มาตรฐาน ISO C เปิดช่องว่างสีเทาไว้มากมาย เช่น พฤติกรรมที่ขึ้นอยู่กับคอมไพเลอร์ (Implementation-defined), พฤติกรรมที่ไม่ระบุ (Unspecified), และพฤติกรรมที่คาดเดาไม่ได้ (Undefined Behaviors) สิ่งเหล่านี้ทำให้โค้ดเดียวกัน เมื่อนำไปคอมไพล์บนชิปต่างค่ายกัน (เช่น ระหว่าง ESP32 กับ STM32) อาจทำงานเพี้ยนไปคนละทิศละทางเลยก็ได้

- เป้าหมายของ Writing Safer C: แก่นแท้ของการเขียน C ให้ปลอดภัยคือ “การเรียนรู้วิธีที่จะไม่เขียน C แบบผิดๆ” โค้ดที่ดีไม่เพียงแต่จะต้องทำงานตามที่เราตั้งใจไว้เท่านั้น แต่ข้อสำคัญคือ “มันจะต้องไม่ทำงานใดๆ ก็ตามที่เราไม่ได้ตั้งใจให้ทำเด็ดขาด”

- ป้องกันดีกว่าแก้ (Prevention over Debugging): การเขียน Safer C คือการใช้เทคนิคและเครื่องมือต่างๆ เข้ามาช่วยสร้างโค้ดที่มีความน่าเชื่อถือตั้งแต่ต้น แทนที่จะไปนั่งงมหาบั๊กและทำ Debugging อย่างบ้าคลั่งในภายหลัง

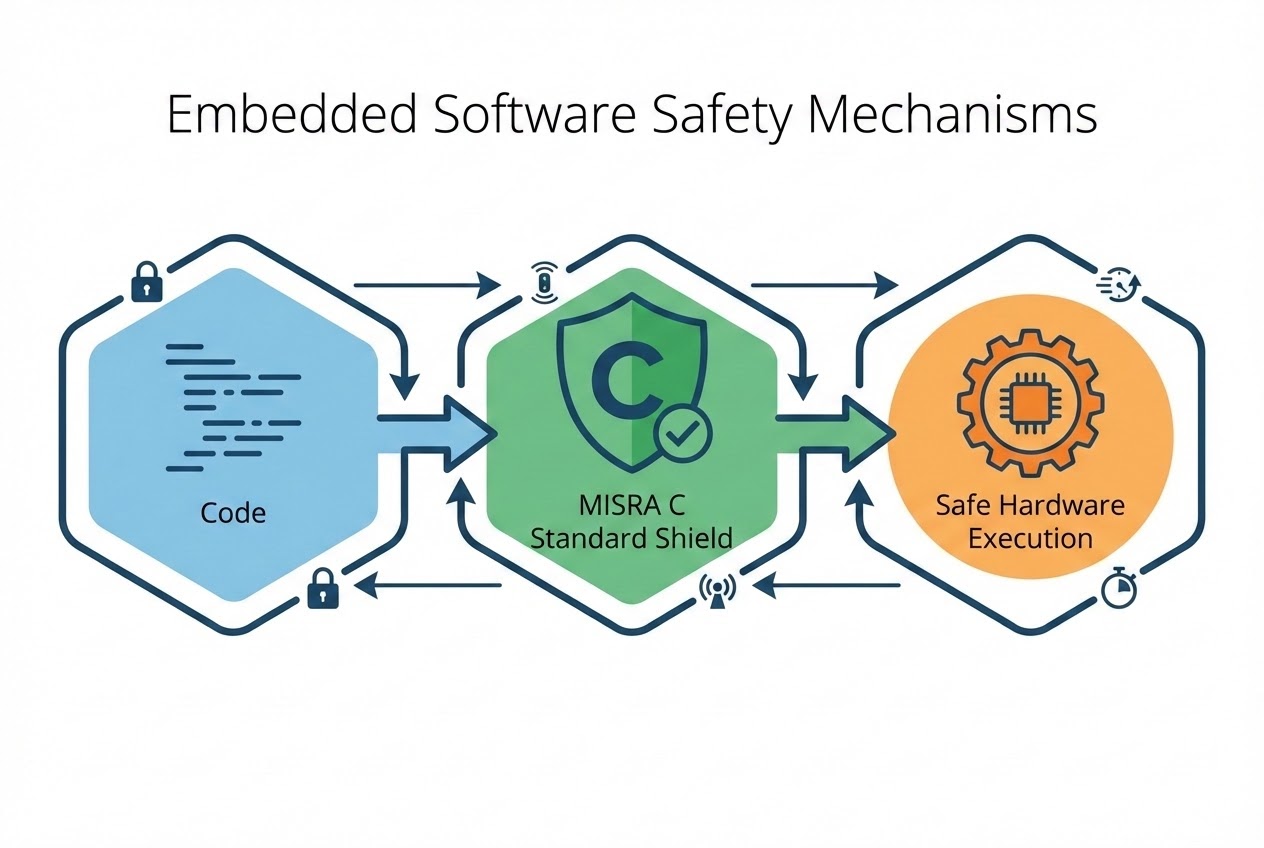

- การใช้ Coding Standards เป็นเกราะป้องกัน: ไม่มีโปรแกรมเมอร์คนไหนเขียนโค้ดเพอร์เฟกต์ วงการอุตสาหกรรมจึงสร้างกฎจราจรขึ้นมาควบคุมการเขียน C ได้แก่:

- MISRA C: เป็นมาตรฐานไฟต์บังคับสำหรับระบบวิกฤตความปลอดภัย (Safety-critical systems) เช่น ระบบที่ความผิดพลาดอาจทำให้คนบาดเจ็บหรือเสียชีวิตได้ MISRA จะจำกัดฟีเจอร์อันตรายของ C แล้วดึงมาใช้แค่ “Subset” (เซ็ตย่อย) ที่ปลอดภัยเท่านั้น

- BARR-C: เป็นมาตรฐานที่เน้นลดบั๊กและเพิ่มความเสถียร (Reliability) ในงาน Embedded ทั่วไป ซึ่งถูกออกแบบมาให้เข้ากันได้และไม่ขัดแย้งกับ MISRA C

- SEI CERT C: เป็นมาตรฐานที่เน้นการอุดช่องโหว่ด้านความปลอดภัย (Security) เพื่อป้องกันการถูกแฮกหรือโจมตีระบบ โดยมุ่งเน้นไปที่การกำจัด Undefined Behaviors ทั้งปวง ในระบบวิกฤตความปลอดภัย อาจจะมีข้อบังคับที่เข้มงวดกว่า CERT C ด้วยซ้ำ เช่น การบังคับให้จองหน่วยความจำแบบ Static เท่านั้น (ห้ามใช้

malloc)

ตัวอย่างการปรับแต่งโค้ด C ธรรมดา สู่ Safer C

มาดูตัวอย่างการเปลี่ยนโค้ด C ธรรมดา ให้กลายเป็นแนวทางของ Safer C ที่แข็งแกร่งขึ้น (อ้างอิงหลักการป้องกัน Array Out-of-bounds และการจอง Memory แบบ Static)

#include <stdint.h>

#include <stdbool.h>

#include <stdio.h>

/* 1. ไม่ใช้ Magic Numbers เพื่อความชัดเจนและแก้ไขง่าย */

#define MAX_SENSOR_LOGS (100U)

/*

* 2. หลีกเลี่ยง Dynamic Memory Allocation (malloc/free)

* ในระบบ Safety-Critical แนะนำให้จองหน่วยความจำแบบ Static เสมอ

* เพื่อป้องกันปัญหา Memory Leak หรือ Out of Memory กลางอากาศ

*/

typedef struct {

uint16_t data[MAX_SENSOR_LOGS];

size_t count;

} SensorBuffer;

/* จองหน่วยความจำล่วงหน้าแบบ Global/Static */

static SensorBuffer temp_sensor = { .count = 0 };

/*

* 3. ฟังก์ชันรับค่าต้องตรวจสอบขอบเขต (Bounds Checking) เสมอ

* ป้องกัน Buffer Overflow ซึ่งเป็น Undefined Behavior ร้ายแรง

*/

bool log_sensor_data(SensorBuffer *buffer, uint16_t new_val) {

/* ป้องกัน Null Pointer Dereference */

if (buffer == NULL) {

return false;

}

/* ตรวจสอบให้แน่ใจว่า Index ไม่เกินขนาดของ Array */

if (buffer->count < MAX_SENSOR_LOGS) {

buffer->data[buffer->count] = new_val;

buffer->count++;

return true;

}

/* แจ้งเตือนเมื่อ Buffer เต็ม แทนที่จะเขียนข้อมูลล้นทับ Memory ส่วนอื่น */

return false;

}

int main(void) {

if (!log_sensor_data(&temp_sensor, 1024)) {

printf("Error: Cannot log data.\n");

}

return 0;

}

Best Practices ที่วิศวกรสายแข็งควรระวัง

เพื่ออัปเกรดตัวเองเป็นวิศวกรสายแข็ง แหล่งข้อมูลแนะนำ Best Practices ในการเขียน Safer C ไว้ดังนี้ครับ:

- กำจัด Undefined Behaviors ให้หมด: นี่คือรากฐานสำคัญของช่องโหว่ซอฟต์แวร์ระดับโลก จงระวังเรื่องการใช้ Pointer ที่ยังไม่ได้กำหนดค่า (Uninitialized pointers), การเข้าถึง Array นอกขอบเขต (Bounds checking), และการหารด้วยศูนย์

- ระวังการใช้ฟังก์ชันจาก Standard Library: ฟังก์ชันพื้นฐานของ C หลายตัวมีพฤติกรรมที่เสี่ยงต่อความปลอดภัย หากเป็นไปได้ควรใช้ฟังก์ชันกลุ่มที่ปลอดภัยกว่า (เช่น ฟังก์ชันใน C Standard’s Annex K ที่ลงท้ายด้วย

_s) หรือเขียน Wrapper ควบคุมอีกชั้น - หมั่นตรวจสอบ Return Status: อย่าละเลยค่าที่ส่งกลับมาจากฟังก์ชันของระบบ (Status Information) ควรเช็คเสมอว่าฟังก์ชันทำงานสำเร็จหรือไม่ก่อนนำข้อมูลไปใช้ต่อ

- ใช้เครื่องมือช่วยวิเคราะห์ (Static Analysis Tools): แม้จะรู้กฎมาตรฐานอย่าง CERT C หรือ MISRA C แต่การมานั่งตรวจโค้ดด้วยตาเปล่าเป็นเรื่องยาก ควรใช้เครื่องมืออย่าง Source Code Analysis Laboratory (SCALe) หรือโปรแกรม Static analyzer ค่ายต่างๆ มาช่วยสแกนหาจุดบกพร่องตามมาตรฐานก่อนคอมไพล์ลงบอร์ดจริง

สรุป (Conclusion)

คำว่า Writing Safer C ไม่ใช่แค่การท่องจำไวยากรณ์ แต่เป็น “ทัศนคติและวินัย” ในการเขียนโปรแกรมที่มุ่งเน้นความเสถียรและความปลอดภัยเป็นหลัก การใช้มาตรฐานอย่าง MISRA C, BARR-C, หรือ CERT C เปรียบเสมือนการมีสถาปนิกมาตรวจแบบแปลนบ้านให้เรา เพื่อให้แน่ใจว่าระบบ Embedded ของเราจะทำงานได้อย่างราบรื่น ไม่เพี้ยน และไม่ก่อให้เกิดอันตรายเมื่อนำไปใช้งานจริงครับ

ไม่มีหนังสือเล่มไหนที่ทำให้เราเขียนโค้ด C ได้สมบูรณ์แบบ 100% ทุกอย่างต้องอาศัยการฝึกฝน! หากเพื่อนๆ สนใจอยากเรียนรู้เทคนิคเจาะลึกเพื่อกำจัดบั๊ก หรืออยากทำความรู้จักเครื่องมือ Static Analysis ตัวเด็ดๆ อย่าลืมแวะเข้ามาติดตามอ่านและแชร์ความรู้กันต่อที่เว็บ www.123microcontroller.com ของพวกเรานะครับ แล้วพบกันใหม่ในบทความหน้า Happy Coding ครับ!