Undefined Behavior (UB): หลุมพรางสุดอันตรายและปรัชญาความเร็วของภาษา C

ปรัชญาความเร็วและหลุมพรางดำมืดเรื่อง Undefined Behavior ในภาษา C

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! วันนี้วิศวกรขอบตาดำๆ จะพาทุกคนไปเจาะลึกเรื่องราวของ “Undefined Behavior” (พฤติกรรมที่ไม่สามารถระบุได้) หรือที่เรามักเรียกสั้นๆ ติดปากว่า UB ซึ่งเป็นประเด็นปัญหาคลาสสิกสุดหลอน (Issues with C) ที่โปรแกรมเมอร์สาย Embedded Systems และ System Programming ทุกคนต้องเคยเผชิญหน้าครับ

เป็นที่รู้กันดีว่าภาษา C เป็นภาษาที่ทรงพลังและใกล้ชิดกับโลกฮาร์ดแวร์มาก เปรียบเสมือนการขับรถแข่งฟอร์มูล่าวัน ที่ถูกรีดน้ำหนักและถอดระบบความปลอดภัยทุกอย่าง เช่น “ระบบเบรกอัตโนมัติ” ออกไปจนหมดเพื่อแลกกับความเร็วสูงสุด! แต่ความอิสระและแรงม้ามหาศาลนี้กลับมาพร้อมกับความรับผิดชอบอันใหญ่หลวงที่คนขี่ต้องแบกรับ วันนี้เราจะมาดูกันว่า ภายใต้ปรัชญาลับของ C ปัญหา Undefined Behavior มันเกิดจากอะไร ทำไมคอมไพเลอร์ถึงชอบเอาเรื่องนี้มาแกล้งลบโค้ดเราทิ้ง และมันส่งผลร้ายแรงต่อโค้ดบนไมโครคอนโทรลเลอร์ของเราได้อย่างไรบ้างครับ!

ปรัชญาและการเกิด Undefined Behavior

ในบริบทของการวิเคราะห์ปัญหาในระบบภาษา C (Issues with C) เรื่องของ Undefined Behavior ขอบอกเลยว่ามันไม่ใช่บั๊กของตัวภาษาครับ แต่เป็น “ความจงใจ” อย่างมีนัยของคณะกรรมการผู้ร่างมาตรฐานภาษา C เอง แหล่งข้อมูลและกฎ Secure Coding ได้อธิบายแนวคิดกวนๆ ของ UB ไว้ดังนี้:

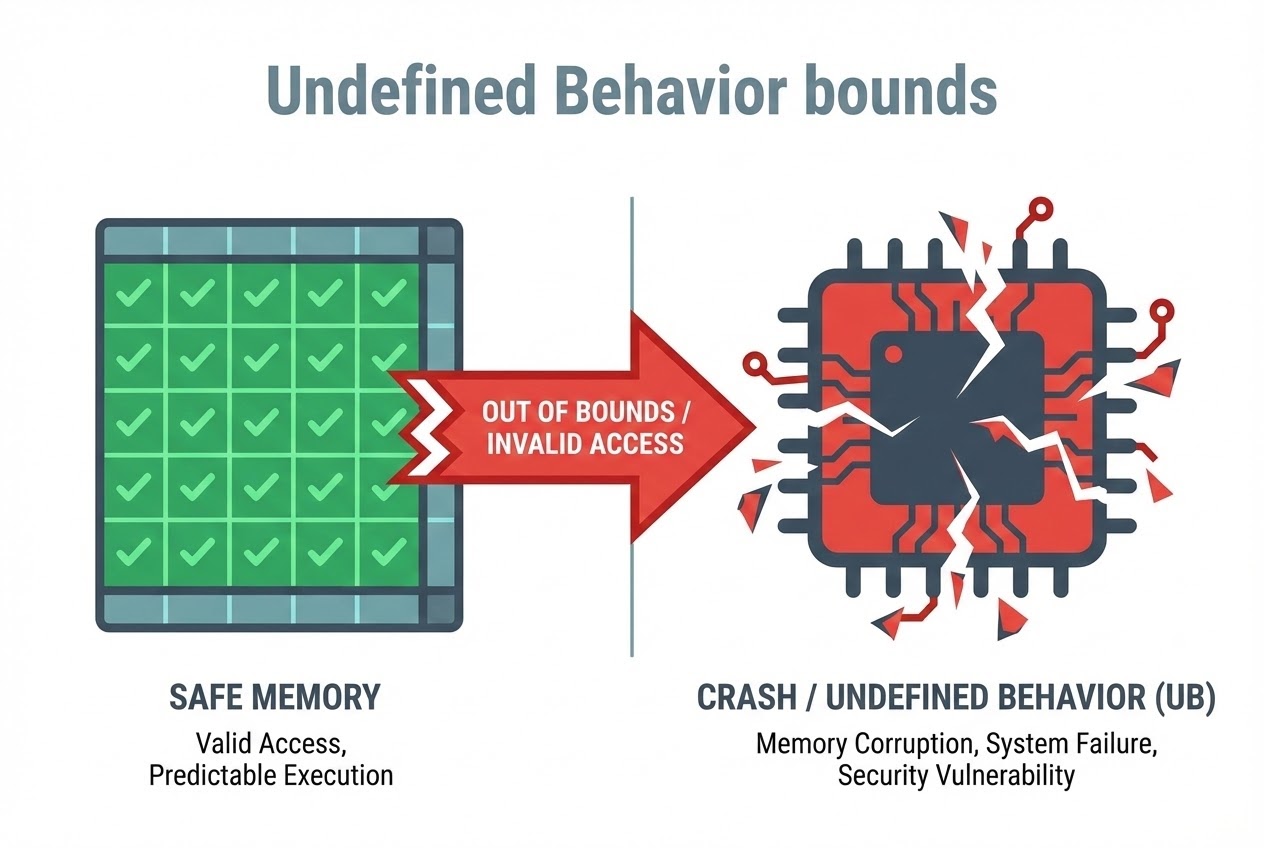

- นิยามของ Undefined Behavior: ตามมาตรฐาน C พฤติกรรมนี้คือการที่โปรแกรมเมอร์เขียนโค้ดที่ผิดหลักการ (Erroneous program construct) หรือพยายามใช้ข้อมูลที่ผิดพลาด ซึ่งทางมาตรฐานแอบมักง่ายโดย “ไม่กำหนดข้อบังคับใดๆ” เลยว่าตัว Compiler จะต้องจัดการกับปัญหามันอย่างไร ผลลัพธ์ที่ตัวโปรแกรมพ่นออกมาจึงเป็นอะไรก็ได้ในร้อยแปดพันเก้า ตั้งแต่… โปรแกรมทำทีเป็นทำงานได้ปกติ (เนียน), ทำงานผิดพลาดแบบเงียบๆ ลบข้อมูลสำคัญทิ้ง, ระบบค้างแครช (Crash), หรือร้ายสุดในวงการฝรั่งจะมีมุขตลกร้ายที่เรียกว่า อาถรรพ์ “มีปีศาจบินออกมาจากรูจมูกของคุณ” (Demons fly out of your nose) เลยทีเดียวครับ!

- ปรัชญาการออกแบบ “Trust the Programmer”: ทำไม C ถึงกล้าปล่อยให้เกิดเรื่องอันตรายระดับชาตินี้อุดมอยู่ในภาษาตัวเองได้ล่ะ? คำตอบคือ ภาษา C ถูกเจตนาออกแบบมาให้มีขนาดแฟ้วนเล็กจิ๋วและประมวลผลให้ทำงานเร็วที่สุดปานจรวด เพื่อจับคู่กับพฤติกรรมอิสระของฮาร์ดแวร์ ยกตัวอย่างเช่น C จะไม่มีการเสริมโค้ดน่ารำคาญแอบเช็คขอบเขตของ Array (Bounds checking) ให้เราในตอนรันแบบภาษาไฮโซอื่นๆ เพราะมันอ้างว่าจะเบียดเบียนทำให้โปรแกรมทำงานช้าลง… C จึงชูคติ “เชื่อใจระดับสุดสวิง” ว่าคุณคือโปรแกรมเมอร์ที่เขียนโค้ดได้เพอร์เฟกต์ 100% ตลอดกาลนั่นเอง

- หลุมพรางนรกรอคอยของการทำ Optimization: นี่แหละครับประเด็นที่น่ากลัวที่สุดเกี่ยวกับการเกิด UB ในยุคปัจจุบัน! Compiler ยุคนี้เก่งมาก และมีสิทธิ์ตั้งสมมติฐานเด็ดขาดว่า “โปรแกรมเมอร์ระดับเทพจะไม่มีวันเขียนโค้ดที่ทำให้เกิดตรรกะ UB เด็ดขาด” (The compiler is allowed to assume undefined behavior never happens) ซึ่งเมื่อ Compiler เชื่อเข้าเส้นแบบนั้น มันก็จะใช้ช่องว่างวิหวาดของ UB มาเป็นสิทธิ์คราสสิกทำ Optimization อย่างก้าวร้าวเพื่อรีดประสิทธิภาพให้ถึงขีดสุด เช่น การแอบตัดโค้ดเช็กบางบรรทัดทิ้งไปเลย (Dead code elimination) ซึ่งบางทีมันก็ไปลบเอาโค้ดตรวจสอบเงื่อนไขความปลอดภัยที่เราตั้งใจเซฟไว้ทิ้งไปด้วยซะงั้น!

- ตัวอย่าง UB ฮิตๆ ที่พบบ่อยในสายฮาร์ดแวร์:

- Buffer Overflow: การเข้าถึง Array ทรงพลังจนทะลุขอบเขต ถือเป็นช่องโหว่ความปลอดภัยระดับสากลโลก (เช่น เหตุการณ์ไวรัสระดับโลก W32.Blaster.Worm หรือ Heartbleed) เพราะมันอาจลามไปเขียนทับพื้นที่หน่วยความจำข้างเคียงของตัวแปรสำคัญอื่น ทำให้ระบบทั้งหมดล่มหรือแฮกเกอร์ฝังตัวเจาะระบบเข้ามารูดข้อมูลได้!

- Uninitialized Variables & Pointers: การนำตัวแปรโง่ๆ หรือ Pointer ปากเปราะที่ยังไม่ได้กำหนดค่าเริ่มต้นที่พักพิงที่ถูกต้อง (ค่าพวกนี้จะหลงทางกลายเป็นค่าขยะสุดมั่ว หรือ Wild/Dangling pointer โคตรอันตราย) มาใช้งานหน้าตาเฉย

- Signed Integer Overflow: การใจดีปล่อยให้ตัวแปรจำนวนเต็มที่คิดเครื่องหมาย (Signed Integer) รับค่าบวกต่อเนื่องจนเกิดการล้นกรอบคำนวณเกินขีดจำกัดสูงสุด

- Order of Evaluation: ความกำกวมของลำดับคิวดำเนินงานในการประมวลผล เช่น การพยายามเหยียบเท้าแก้ไขค่าของตัวแปรเดียวกันหลายๆ ครั้งอัดในประโยคทำงานแค่บรรทัดเดียวเพียวๆ (Unsequenced modifications)

ตัวอย่างโค้ดสายดาร์ก (Code Example)

มาดูตัวอย่างโค้ดเพียวๆ ที่แสดงให้เห็นถึงปัญหาของ Undefined Behavior และความน่ากลัวของการโดนทำ Optimization จาก Compiler ชนิดรื้อรากถอนโคนกันเลยครับ

#include <stdio.h>

#include <limits.h>

int main(void) {

// 1. ปัญหา Unsequenced modifications กวนลำดับ (Undefined Behavior)

int i = 0;

/* ❌ UB จ๋าๆ: ภาษา C ไม่เคยผูกมัดหรือการันตีด้วยซ้ำว่าค่า i จะถูกบวก (++) ก่อนหรือโดนข้ามไปหลังจากการคูณ!

ผลลัพธ์ดั่งจับสลากขึ้นอยู่กับทฤษฎีอารมณ์ Compiler แต่ละค่าย ซึ่งคนเขียนเดาไม่ได้เลย */

i = i++ * 10;

// 2. ปัญหา The Optimization Trap สุดหลอนเกี่ยวกับ Signed Integer Overflow

int a = INT_MAX; // กำหนดค่า a แบบตึงๆ ให้เป็นค่าสูงสุดลิมิตของข้อมูลชนิด signed int

/* ❌ UB & Optimization หน้าสั่น: เนื่องจาก C มองว่าปรากฎการณ์การล้นกรอบตัวเลขแบบ Signed overflow คือสิ่งผิดผิบาปเป็น UB แน่นอน

Compiler ยุคใหม่จึงถือวิสาสะสมมติกระหยิ่มในใจว่าตามหลักตัวเลขแล้ว "a + 1 จะต้องมีค่ามากมายกว่า a เสมอดิ"

ดังนั้น ตัวเงื่อนไขเปรียบเทียบ (a + 1) < a ชิ้นนี้จึงถูกตีปั๊มว่าเป็น "เท็จ" เสมอในสายตา Compiler !

ผลวิบัติคือ คอมไพเลอร์อาจจะใจป้ำ "ลบทิ้ง" โค้ด if บล็อกทั้งปวงนี้ทิ้งมลายไปเลยตอนแปลภาษา

ทำให้โปรแกรมเมอร์อย่างเราไม่สามารถดักจับป้องกันจับสังเกต Error Overflow สุดบรรลัยได้เลยครับ! */

if ((a + 1) < a) {

printf("Error: Integer Overflow Detected! ตรวจพบค่าปริ่มล้นวงจร\n");

}

// 3. ปัญหาตัวแสบ Array Out of Bounds รุกล้ำที่ดิน Memory คนอื่น

int my_array[4] = {0, 1, 2, 3}; // ประกาศจองเช่าโครงสร้าง Array ขนาดจำกัดที่ 4 ช่อง (หมายเลข Index วางตามกฎ 0 ถึง 3)

/* ❌ UB แอบเนียนมาแล้ว: การฝืนดั้นด้นส่งค่าไปเขียนยัดข้อมูลลงยังหมายเลข Index ตำแหน่งที่ 4 (ซึ่งมันหลุดความยาวจริง)

C เลือดเย็นพอจะไม่แจ้ง Error ประท้วงอะไรเลยในขั้นตอนรันไทม์เพื่อรักษาแชมป์ความเร็วไว้ให้เรา...

แต่มันกลับทำเนียนเอาค่า 99 ตัวนี้

ไปทำการเทสาดเขียนลานทับพังปะปนลงในพื้นที่เช่าของ Memory ในช่องข้างเคียงเลย ซึ่งจุดนั้นอาจซ้อนทับตัวแปรอื่นหรือจุดระบบคุมสำคัญกุญแจหลักใดๆ ก็ได้! */

my_array[4] = 99;

return 0;

}

ข้อควรระวังและการฝึกสติ (Best Practices)

เพื่อหลบหลีกอาถรรพ์ปีศาจบินออกจากจมูก ป้องกันพฤติกรรมบอร์ดเดี้ยง และการทำงานที่โคตรจะผิดเพี้ยนเดาไม่ออกของฮาร์ดแวร์ เราควรสวดมนต์และปฏิบัติตามกฎของ Secure Coding สุดคลาสสิกกันดังนี้ครับ:

- อย่าริเขียนโค้ดที่แลกมาด้วยความฉลาดเกินไป (Avoid Unsequenced Modifications): หลีกเลี่ยงโชว์สกิลมัดรวมเครื่องหมายแปลกๆ การใช้ Increment/Decrement operators ยอดติดปาก (

++,--) กับจี้ตัวแปรเดียวกันซ้ำๆ ในท่อนนิพจน์รันเพียงเดียวแบบอัดแน่น (เช่นx++ + x) ควรแผ่กิ่งก้านแยกเขียนเป็นบรรทัดย่อยๆ เป็นขั้นๆ ด้วยดีกว่ามาก เพื่อให้ลำดับโครงสร้างการทำงานกระจ่างชัดเจนดั่งแก้วผลึก - ตรวจสอบปราการด่านขอบเขต Array ทุกครั้งก่อนเรียกใช้ (Bounds Checking): อย่างที่ขู่ย้ำบอกว่าภาษา C นิ่งสนิทและจะไม่อ้าปากเช็คขอบเขตรอบทิศให้เรา เราจึงต้องลงมือสวมบทตำรวจไซเบอร์ป้อมเขียนเงื่อนไขบล็อกทางเข้า

if (index < MAX_SIZE)ดักกรองจดเลขกั้นทางโจรไว้ก่อนที่จะหลับหูหลับตาเข้าถึงดึงตัวเลขในฐาน Array หรือดึง Buffer ไปใช้… ขั้นตอนนี้พึงทำเสมอไม่มีข้อยกเว้น! เพื่อเป็นกันชนสลายปัญหาบั๊ก Buffer Overflow ที่ประวัติศาสตร์เคยชี้ว่าเป็นภัยร้ายแรงถึงสูญเงินล้าน! - ระวังเหลี่ยมการทำ Optimization ที่ย้อนศรแทงหลังทะลุกลางอก (Beware of Overflow Checks): หากโปรดักส์เราจำเป็นสุดๆ ที่ต้องการเช็คสถานการณ์เกิด Integer Overflow ย้ำเลยว่าอย่าเอาตัวเลขมาคำนวณลองบวกค่ากันในระบบไปก่อนกระนั้นแล้วจึงพึ่งค่อยมาหาทางเช็คหาผลเอาดาบหน้าแบบตัวอย่างในโค้ด (อย่างในตัวอย่างมรณะโค้ด) เพราะระบบตรวจสอบจะโดน Compiler อารมณ์เสียสับสวิตช์ไล่ลบถล่มทิ้งทอดทิ้งกลางอากาศ, วิธีเทสที่ถูกต้องและไม่ตกม้าตายที่สุดคือกางสมการวิเคราะห์ขีดจำกัดหน้าตักให้เป๊ะๆ ก่อนกระบวนท่าบวกรันค่า เช่น ใช้วิธีเชปกันด่านง่ายๆ ว่า

if (a < INT_MAX)ก็สามารถรับบทช่วยต่อชีวิตเราในหน้างานจริงได้แล้วเป็นต้นครับ - กำหนดค่าตั้งต้นมงคลเริ่มต้นให้กับ Pointer เริ่มแรกเสมอ (Initialize Variables): เตือนแล้วนะ! ว่าอย่าทอดทิ้งปลดปล่อยให้ตัวแรป Pointer ของเราไปวิ่งพล่านเดินเพ่นพ่านเร่ร่อนเปลี่ยนสภาพเป็น Wild Pointer สุดระยำ… หากเริ่มเขียนโค้ดและคุณยังไม่รู้หลักแหล่งว่าจะสั่งย้ายมันให้ชี้กระโจนไปที่บ้านฐานเลขตู้ไปรษณีย์ Memory บล็อกไหนกันดี? เราก็จัดการล็อกคอตั้งสถานะกักขังกันชนปลอดภัยกำหนดชี้ไปหาเป็น

NULLไว้ก่อนเลย! และหลักการทำงานที่เมื่อจบท้ายเคลียร์ใช้ระเบียบกระบวนการอพยพfree()คืนเนื้อที่เมมโมรี่เรียบร้อยแล้ว, โปรแกรมเมอร์ทุกคนก็ยิ่งควรจำเป็นตั้งเซตคืนร่าง Pointer ซอมบี้นั่นเพื่ออัปเดตแชร์ให้มันกลายมาเป็นค่าNULLสงบนิ่งอย่างรวดเร็วทันทีทันตา ทุกสิ่งนี้ก็เพื่อหักด่านป้องกันหายนะไม่คาดคิดจากหลุมศพพ่อยกแม่ติวศพ Pointer สุดสะพรึงอย่าง Dangling Pointer จบได้อย่างสนิทใจนั่นเองครับ

สรุปทิ้งท้าย

Undefined Behavior สรุปแล้วมันไม่ได้เป็นความไร้ประสิทธิภาพเป็นข้อบกพร่องผิดตระกะอันขบขันของนักออกแบบภาษา C แต่อย่างใดหรอกแต่มันคือ “โซนไร้พรมแดนพื้นที่อิสรเสรีภาพ” ปลอดข้อตกลงที่ปรมาจารย์ภาษาของเขาจงใจเว้นว่างช่องหายใจไว้เพื่อให้ไม่ไปเอาหลักการวุ่นวายๆ ล็อกผูกมัดตีทบกับลอจิกฮาร์ดแวร์… และเจตนาเปิดกว้างนำทางให้กับโปรแกรม Compiler ขั้นสูงระดับพระกาฬทั้งหลายสามารถรีดเค้นพลังศักยภาพ (Optimize) ฉีกโค้ดรันของเราให้วิ่งทำงานผงาดได้รวดเร็วทันใจไวที่สุดเท่าที่จะทำได้นั่นเองครับ… แต่เหรียญย่อมมีสองหน้า ในฐานะ System Programmer การละเลยหรือทำหูทวนลมปล่อยให้เกิดประตูนรกรั่วไหลรัง UB ไว้ค้างคาซอกซอนผสมโรงไปอยู่ในโค้ดสุดขลัง ก็เปรียบดั่งการลอบวางระเบิดเวลานาฬิกาดิจิตอลเงียบๆ ใกล้ปุ่มปล่อยนิวเคลียร์รอมันกระชากพังหน้าบอร์ดเราทำงานผิดพลาดสับเละเทะและแครชแบบไร้วี่แววสาเหตุเตือนอย่างหน้าตาเฉยนั่นแหละครับ!

หากเพื่อนๆ แอบสนใจเนื้อหากระแทกใจที่เกี่ยวข้องแบบนี้แล้วอยากเจาะลึกวิชามารเทคนิคการหลบหลีกคมดาบของหลุมพรางสุดหลอนในภาษา C ตัวแม่แบบนี้อย่างเชี่ยวชาญ… หรือเกิดฟิลอยากมาเรียนรู้วิธีเคล็ดลับการง้างเขียนสร้างปราการโค้ดสำหรับไมโครคอนโทรลเลอร์เจ๋งๆ ของคุณให้ทำงานได้อย่างท๊อปฟอร์มและคุมได้อย่างปลอดภัยระดับโปร สามารถแวะก้าวเข้ามาร่วมอัปเดตแบ่งปันความรู้สายรื้อปืนดรีมทีมและคอมเมนต์พูดคุยแลกเปลี่ยนกันต่อที่เวทีแหล่งฮาร์ดคอร์ออนเว็บนี้ต่อได้เลยครับ www.123microcontroller.com สำหรับบทความฉบับนี้เตรียมยาดมไว้ให้พร้อม แล้วพบกันใหม่บทความตอนหน้า ขอให้ทุกท่าน Happy Coding ราบรื่นดั่งใจสั่งจ้า!