Static Analysis (Lint Tools): ผู้ช่วยตรวจจับบั๊กอัตโนมัติ สถาปนิกคู่ใจสู่การเขียน Safer C

บทนำ: เมื่อการบิลด์ผ่าน ไม่ได้แปลว่าโค้ดปลอดภัย

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! วันนี้วิศวกรขอบตาดำๆ จะมาชวนคุยเรื่องที่เป็นเสมือน “ตาที่สาม” ของโปรแกรมเมอร์สายฮาร์ดแวร์ นั่นก็คือเครื่องมือ Static Analysis หรือที่หลายคนคุ้นเคยในชื่อดั้งเดิมว่า “Lint” ครับ

เคยไหมครับที่เราเขียนโค้ดภาษา C แล้วกดคอมไพล์ผ่านฉลุย (Zero errors, Zero warnings) บิลด์ลงบอร์ดไมโครคอนโทรลเลอร์เรียบร้อย แต่พอดึงข้อมูลเซ็นเซอร์ปุ๊บ บอร์ดกลับแครชค้างไปซะอย่างนั้น? ความจริงที่น่าตกใจคือ การที่โค้ดคอมไพล์ผ่าน ไม่ได้เป็นเครื่องการันตีว่าโค้ดนั้นทำงานถูกต้องหรือปลอดภัยเลยครับ ในบริบทของการทำ Writing Safer C การใช้แค่ตาเปล่าตรวจโค้ดระดับแสนบรรทัดนั้นเป็นไปไม่ได้ วันนี้เราจะมาเจาะลึกกันว่า ทำไมแหล่งข้อมูลระดับเซียนถึงบอกว่า Static Analysis คือเครื่องมือไฟต์บังคับที่ขาดไม่ได้ในการสร้างระบบที่ปลอดภัยครับ!

ทำไมต้องมี Static Analysis และ Lint?

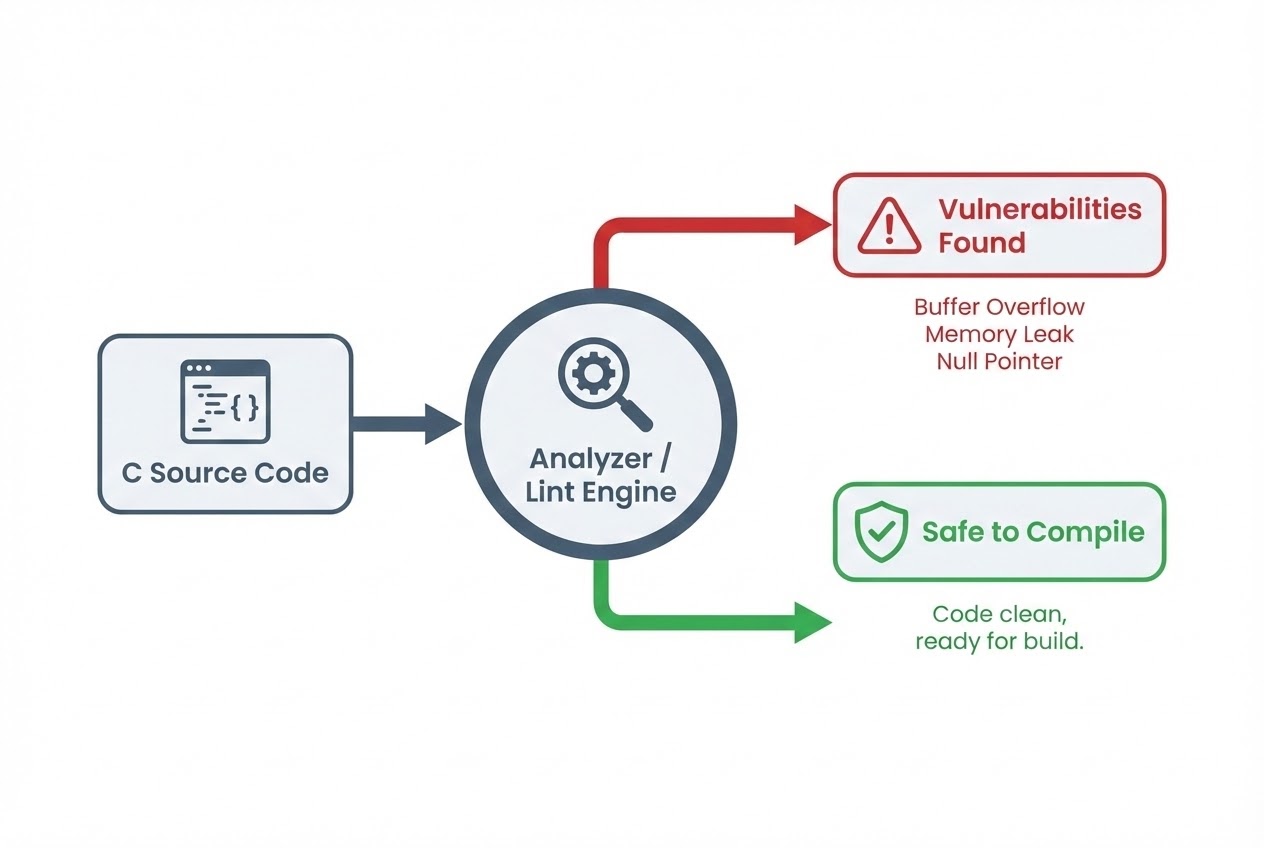

เปรียบเทียบง่ายๆ ครับ คอมไพเลอร์ (Compiler) เหมือนคุณครูสอนไวยากรณ์ ที่คอยตรวจว่าเราสะกดคำผิดไหม วางวงเล็บครบหรือเปล่า แต่ Static Analyzer (หรือ Lint) เหมือนบรรณาธิการ (Editor) ที่เข้ามาตรวจ “ตรรกะและความหมาย” ว่าสิ่งที่เราเขียนไปนั้นมีช่องโหว่ หรือมีโอกาสทำให้ระบบล่มในอนาคตหรือไม่ โดยที่มัน “ไม่ต้องรันโปรแกรมจริงๆ เลย” (Assessing code without executing it)

- กำเนิดของ Lint: เชื่อไหมครับว่าปัญหาโปรแกรมเมอร์ใช้ภาษา C ผิดวิธีนั้นมีมาตั้งแต่ยุคบุกเบิก! เครื่องมือวิเคราะห์โค้ดตัวแรกที่ชื่อว่า “Lint” ถูกพัฒนาขึ้นตั้งแต่ปี ค.ศ. 1976 โดยทีม K&R (ผู้คิดค้นภาษา C) เพราะพวกเขาตระหนักดีว่า โปรแกรมเมอร์มักจะนำไวยากรณ์ที่ถูกกฎของ C ไปใช้ในทางที่น่าเคลือบแคลง (Misusing legal but dubious constructs) แม้ปัจจุบันฟีเจอร์ของ Lint จะถูกผนวกรวมเข้าไปในคอมไพเลอร์รุ่นใหม่ๆ แล้ว แต่เราก็ยังเรียกเครื่องมือวิเคราะห์กลุ่มนี้ติดปากว่า “Linters” ครับ

- เกราะป้องกันอัตโนมัติ (Automated Enforcement): ในการเขียน Safer C เรามักจะต้องปฏิบัติตามมาตรฐานที่เข้มงวดอย่าง MISRA C หรือ SEI CERT C ซึ่งการจะมานั่งจำกฎนับร้อยข้อแล้วตรวจด้วยตาเปล่านั้นเป็นไปไม่ได้เลย (Infeasible) เราจึงต้องใช้ Static Analysis เข้ามาสแกนโค้ดและแจ้งเตือนอัตโนมัติเมื่อเราเผลอละเมิดกฎ

- ครอบคลุมข้อผิดพลาดเชิงลึก: เครื่องมือเหล่านี้สามารถประเมินเส้นทางการไหลของข้อมูล (Data flow analysis) และหาบั๊กที่มองยากมากๆ ได้ เช่น การใช้ตัวแปรที่ยังไม่ได้กำหนดค่าเริ่มต้น (Uninitialized variables), การหารด้วยศูนย์, การเข้าถึง Array นอกขอบเขต (Buffer overflow), หรือแม้แต่ปัญหา Race conditions ในระบบ Multithreading

ความท้าทาย: False Positives และ False Negatives

กลไกนี้ไม่ได้สมบูรณ์แบบ 100% ครับ ตามทฤษฎีวิทยาการคอมพิวเตอร์ (Halting theorem) การจะรู้ว่าโปรแกรมทำงานถูกเป๊ะหรือไม่นั้นเป็นไปไม่ได้ เครื่องมือ Static Analysis จึงมักจะเกิดปัญหา 2 อย่างคือ:

- False Positives (เตือนหลอก): เครื่องมือแจ้งว่ามีบั๊ก แต่จริงๆ แล้วโค้ดเราทำงานได้ปกติ ทำให้โปรแกรมเมอร์รำคาญ

- False Negatives (หลุดรอด): มีช่องโหว่ร้ายแรงซ่อนอยู่ แต่เครื่องมือตรวจไม่พบ เครื่องมือที่ดีควรจะมีความแม่นยำสูง (Sound and Complete) คือเจอครบและไม่เตือนมั่วซั่ว

ตัวอย่างภัยเงียบที่ Static Analyzer ช่วยจับได้

มาดูตัวอย่างที่คอมไพเลอร์ปกติมักจะยอมปล่อยผ่านเงียบๆ (ถ้าไม่เปิด Flag เตือน) แต่ Static Analyzer จะตะโกนด่าเราทันทีครับ

#include <stdio.h>

#include <stdint.h>

/* ฟังก์ชันจำลองการอ่านค่าจากเซ็นเซอร์ (อาจคืนค่าติดลบเมื่อมี Error) */

int get_sensor_value(void) {

return -1; // สมมติว่าเซ็นเซอร์หลุด

}

void process_sensor_data(void) {

/* จอง Buffer ขนาด 10 ช่อง (Index 0-9) */

uint32_t sensor_buffer[10] = {0};

int index = get_sensor_value();

/*

* ❌ จุดอันตราย (Vulnerability)

* คอมไพเลอร์ C ปกติจะคอมไพล์โค้ดนี้ผ่าน 100%

* แต่ Static Analyzer จะชี้ให้เห็นว่า 'index' อาจมีค่าติดลบ (-1)

* หรือมีค่าเกิน 9 ได้ นำไปสู่ปัญหา Out-of-bounds write พังหน่วยความจำ!

*/

sensor_buffer[index] = 1000;

printf("Data logged at index: %d\n", index);

}

int main(void) {

process_sensor_data();

return 0;

}

การแก้ไข (Safer C): เราต้องเพิ่มเงื่อนไข if (index >= 0 && index < 10) เข้าไปดักก่อนเสมอ เมื่อเราใส่เงื่อนไขความปลอดภัยนี้ Static Analyzer ก็จะวิเคราะห์ Flow ใหม่และเลิกแจ้งเตือนครับ

Best Practices ในการใช้เครื่องมือวิเคราะห์โค้ดอัตโนมัติ

แหล่งข้อมูลระดับมาตรฐานสากล ได้แนะนำแนวทางการใช้เครื่องมือเหล่านี้ให้เกิดประโยชน์สูงสุดไว้ดังนี้ครับ:

- อย่าแค่ปิดคำเตือน (Don’t just quiet warnings): คอมไพเลอร์และเครื่องมือมักให้คำเตือนที่มีคุณภาพสูง เมื่อเจอคำเตือน (Warnings) “จงพยายามทำความเข้าใจต้นเหตุและแก้โค้ด” อย่าพยายามยัด Type Cast มั่วๆ เพียงเพื่อให้คำเตือนนั้นหายไปครับ

- เปิดใช้ฟีเจอร์ของ Compiler ให้สุด: ก่อนจะไปหาเครื่องมือภายนอก ให้เริ่มจากการเปิด Flag แจ้งเตือนของคอมไพเลอร์ให้สูงสุดก่อน เช่น ใช้

-Wallใน GCC/Clang หรือใช้ฟีเจอร์ Static Analysis ที่แถมมากับคอมไพเลอร์ เช่น-fanalyzerใน GCC (ตั้งแต่เวอร์ชัน 10) หรือ/analyzeใน Microsoft Visual C++ - หา Third-party Tools มาเสริม: มีเครื่องมือฟรีและเสียเงินมากมายที่ออกแบบมาเพื่อนวิเคราะห์โค้ดโดยเฉพาะ เช่น Splint ที่ช่วยเช็คช่องโหว่ความปลอดภัย, clang-tidy สำหรับจัดการโค้ดให้คลีน, ROSE สำหรับการตรวจสอบกฎ CERT C, หรือเครื่องมือระดับ Enterprise อย่าง Coverity และ LDRA

- ใช้เครื่องมือหลายตัวร่วมกัน: เนื่องจากแต่ละเครื่องมือมีอัลกอริทึมในการค้นหา (เช่น เช็ค Buffer overflow) ที่ต่างกัน การใช้เครื่องมือหลายยี่ห้อรันร่วมกัน จะช่วยลดจุดบอดและหาบั๊กได้ครอบคลุมมากขึ้นครับ

สรุป (Conclusion)

การเขียนโค้ด Safer C ไม่สามารถพึ่งพาวินัยและสายตาของมนุษย์ได้เพียงอย่างเดียวครับ Static Analysis หรือ Lint tools คือเพื่อนแท้และสถาปนิกคู่ใจของโปรแกรมเมอร์สายฮาร์ดแวร์ ที่จะคอยสแกนหาจุดอ่อน ช่องโหว่ และตรรกะที่ผิดเพี้ยน ให้เราอุ่นใจก่อนที่จะนำโค้ดไปแฟลชลงบอร์ดไมโครคอนโทรลเลอร์ การลงทุนนำเครื่องมือเหล่านี้มาใช้ในโปรเจกต์ ถือเป็นการประหยัดเวลา Debug อันมีค่าของเราได้อย่างมหาศาลครับ

หากเพื่อนๆ สนใจอยากรู้วิธีการติดตั้ง clang-tidy หรือการเปิดใช้ -fanalyzer แบบละเอียดจับมือทำ อย่าลืมแวะเข้ามาติดตามอ่านบทความเพิ่มเติม และมาร่วมแชร์โปรเจกต์กันต่อที่เว็บ www.123microcontroller.com ของพวกเรานะครับ แล้วพบกันใหม่ในบทความหน้า Happy Coding ครับทุกคน!