ถอดรหัส Null-Pointer Dereferencing: เมื่อจุดจบของโปรแกรมไม่ใช่แค่แครช แต่คือหายนะของ Undefined Behavior

ถอดรหัส Null-Pointer Dereferencing ภัยสูบวิญญาณของโค้ดไมโครคอนโทรลเลอร์

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! หลังจากที่เราได้ทำความรู้จักกับหลุมพรางของ Undefined Behavior (UB) ในภาษา C กันไปแล้ว วันนี้เราจะมาเจาะลึกหนึ่งในข้อผิดพลาดระดับคลาสสิกที่สุดที่เกี่ยวโยงกับ UB อย่างแยกไม่ออก นั่นก็คือ “Null-Pointer Dereferencing” ครับ

ในการเขียนโปรแกรมระดับฮาร์ดแวร์ เราต้องใช้ Pointer หรือ “ตัวชี้” เพื่ออ้างอิงตำแหน่งหน่วยความจำอยู่ตลอดเวลาเปรียบเสมือนการส่ง “ที่อยู่บ้าน” ให้ระบบไปดึงข้อมูลมาให้ แต่ถ้าที่อยู่นั้นดันเป็น “ความว่างเปล่า” หรือค่า Null ล่ะ? หลายคนอาจจะคิดว่าโปรแกรมก็แค่เกิด Segmentation fault แล้วก็หยุดทำงานไป แต่ในโลกของไมโครคอนโทรลเลอร์และบริบทของ Undefined Behavior ผลลัพธ์ของมันลึกลับและอันตรายกว่านั้นมากครับ วันนี้เราจะมาแหวกม่านดูเบื้องหลังกัน!

Null-Pointer Dereference คืออะไร และทำไมถึงเป็น UB?

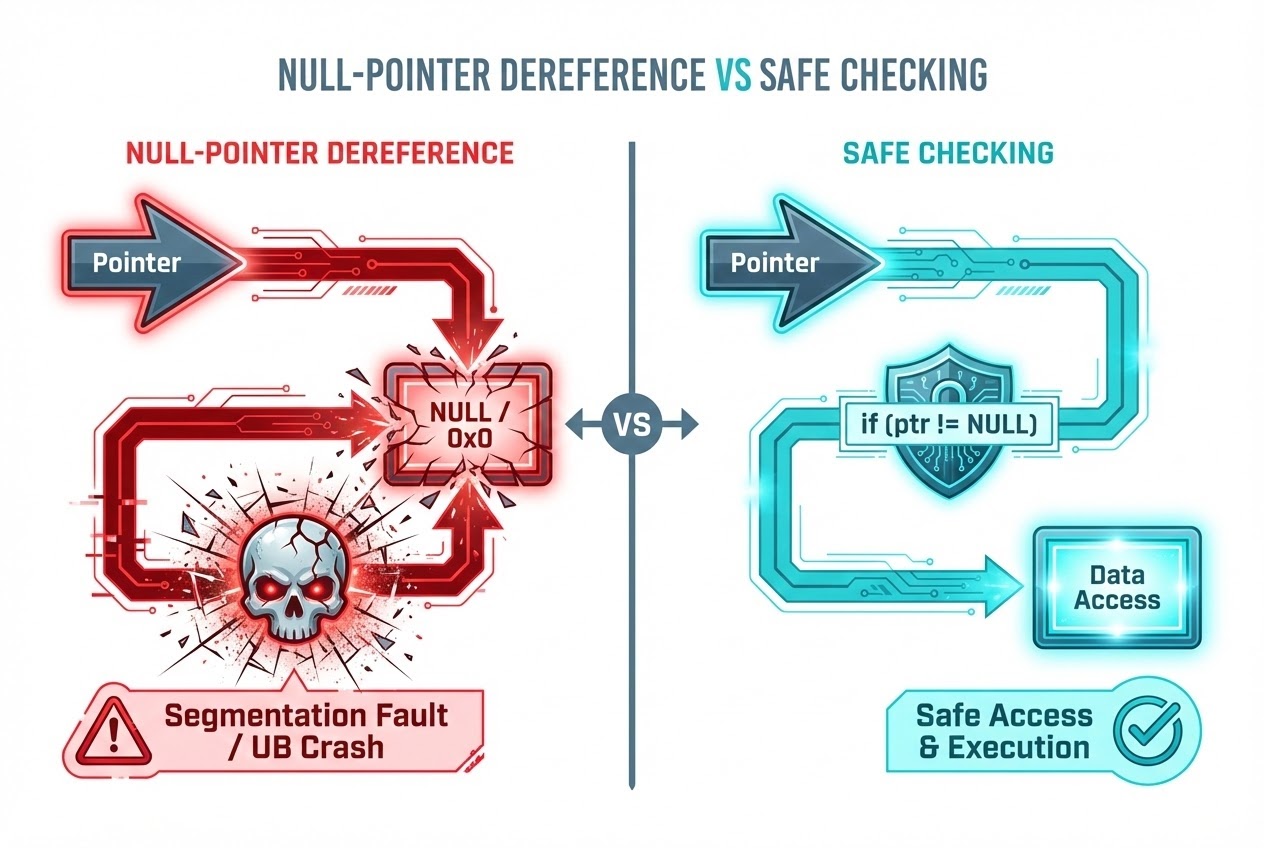

การทำ Dereferencing คือการใช้เครื่องหมาย * หรือ -> นำหน้า Pointer เพื่อเข้าไปอ่านหรือเขียนค่าในตำแหน่งหน่วยความจำที่ Pointer นั้นชี้อยู่

ปัญหาจะเกิดขึ้นเมื่อ Pointer ตัวนั้นมีค่าเป็น Null Pointer (ซึ่งใน C มักแทนด้วย Macro NULL หรือค่า 0) ซึ่งในทางทฤษฎีหมายถึง “Pointer ที่ไม่ได้ชี้ไปที่อ็อบเจกต์หรือตำแหน่งใดๆ เลยในหน่วยความจำ” มาตรฐานภาษา C ระบุไว้อย่างชัดเจนว่า การพยายาม Dereference ค่า Null Pointer ถือเป็น Undefined Behavior (UB)

เมื่อมันเข้าข่าย UB แล้ว คอมไพเลอร์ (Compiler) ก็ไม่ต้องรับผิดชอบใดๆ ทั้งสิ้น ผลลัพธ์ที่ตามมาจึงน่ากลัวมากในหลายมิติครับ:

- โปรแกรมพังทลาย (Crash / Segmentation Fault): บนระบบปฏิบัติการที่มีระบบจัดการหน่วยความจำเสมือน (Virtual Memory) อย่าง Windows หรือ Linux การพยายามเข้าถึง Null Pointer มักจะทำให้ระบบปฏิบัติการตรวจจับได้และสั่งปิดโปรแกรมทันที (Segmentation Fault) ซึ่งเอาจริงๆ นี่ถือเป็น “ความโชคดี” เพราะเรารู้ตัวทันทีว่ามีบั๊กครับ

- หายนะบนระบบ Embedded (Hardware Fault & Data Corruption):

ในฝั่งของไมโครคอนโทรลเลอร์ที่มักไม่มี Memory Management Unit (MMU) ที่อยู่หน่วยความจำ

0x00000000อาจไม่ใช่พื้นที่หวงห้าม แต่ดันชี้ไปที่ Flash Memory, ตำแหน่งของ Reset Vector, หรือ Hardware Registers! การเผลอเอาข้อมูลไปเขียนทับ Address 0 อาจทำให้ฮาร์ดแวร์ทำงานรวนไปเลย หรือแม้กระทั่งไปเขียนทับ Exception Vector Table ทำให้ระบบพังอย่างถาวรจนกว่าจะรีเซ็ตใหม่ - ช่องโหว่ความปลอดภัย (Security Vulnerabilities):

แฮกเกอร์สามารถใช้ช่องโหว่นี้ในการโจมตีแบบ Arbitrary Code Execution หรือการรันโค้ดอันตรายได้ ตัวอย่างเช่น บั๊กในไลบรารี

libpngบนสถาปัตยกรรม ARM ที่ยอมให้แฮกเกอร์เขียนข้อมูลทับ Exception Vector ที่ Address 0 ได้ - ปีศาจจากการทำ Compiler Optimization:

นี่คือความน่ากลัวที่สุดของ UB ครับ! คอมไพเลอร์มีสิทธิ์ตั้งสมมติฐานว่า “โปรแกรมเมอร์จะไม่มีวันเขียนโค้ดที่เป็น UB เด็ดขาด” ดังนั้น ถ้าคุณเผลอ Dereference Null Pointer ไปแล้ว แล้วบรรทัดต่อมาดันเขียนโค้ด

if (ptr == NULL)เพื่อดักจับ Error คอมไพเลอร์จะมองว่า “อ้าว! ถ้ามันเป็น NULL มันต้องพังไปตั้งแต่บรรทัดบนแล้วสิ แสดงว่าตรงนี้มันไม่มีทางเป็น NULL แน่นอน!” แล้วคอมไพเลอร์ก็จะ “ลบโค้ดตรวจสอบ NULL ของคุณทิ้งไปเลย” (Dead Code Elimination) ทำให้ระบบไร้การป้องกันทันที!

ตัวอย่างโค้ดอันตราย (Code Example)

มาดูตัวอย่างโค้ดที่แสดงให้เห็นถึงหลุมพรางของการพยายามเข้าถึง Null pointer ก่อนที่จะตรวจสอบ ซึ่งมักจะโดน Compiler Optimize โค้ดทิ้งแบบไม่รู้ตัวครับ

#include <stdio.h>

#include <stdlib.h>

/* โครงสร้างข้อมูลสมมติในระบบ */

struct DeviceConfig {

int device_id;

int status;

};

/* ฟังก์ชันตรวจสอบสถานะของฮาร์ดแวร์ */

int check_device_status(struct DeviceConfig *config) {

/* ❌ ผิดพลาดอย่างมหันต์: มีการ Dereference pointer 'config'

ไปก่อนแล้วเพื่อดึงค่า config->status

ถ้า config เป็น NULL ตรงนี้คือการสตาร์ทประทัด Undefined Behavior ทันที! */

int current_status = config->status;

/* ❌ หลุมพราง Compiler Optimization:

เนื่องจากเกิด UB ไปแล้วเบื้องต้น คอมไพเลอร์จะถือวิสาสะลบ

if block นึ้ทิ้งไปเลยตอนแปลภาษา เพราะสมมติฐานว่า

config ไม่เป็น NULL (ถ้าเป็น NULL ต้องเกิด UB และจบไปแล้ว) */

if (config == NULL) {

printf("Error: Null pointer detected!\n");

return -1;

}

return current_status;

}

int main(void) {

struct DeviceConfig *my_config = NULL; // กำหนดค่าเริ่มต้นชัดเจนว่าเป็น Null pointer

// เรียกใช้งานฟังก์ชันโดยเผลอส่ง Null pointer เข้าไป

int status = check_device_status(my_config);

printf("Device status: %d\n", status);

return 0;

}

วิธีแก้ไขให้เป็น Clean Code: เราต้องย้าย if (config == NULL) ขึ้นไปตั้งป้อมไว้ ก่อน ที่จะมีการเรียกใช้ config->status เสมอครับ!

ข้อควรระวังและกฎ Secure Coding (Best Practices)

เพื่อป้องกันไม่ให้ฮาร์ดแวร์ของเรารวน หรือถูกแฮกเกอร์โจมตีผ่าน Null Pointer เราควรตั้งวิทยายุทธ์ปฏิบัติตามมาตรฐานการเขียนโค้ดที่ปลอดภัยอย่าง SEI CERT C ดังนี้ครับ:

- ตรวจสอบก่อนใช้เสมอ (กฎ EXP34-C): ห้าม Dereference Pointer เด็ดขาดหากยังไม่ได้ตรวจสอบด้วย

if (ptr != NULL)หรือif (ptr)โดยเฉพาะ Pointer ที่รับมาจากการจองหน่วยความจำพลวัต เช่นmalloc()หรือข้อมูลที่ถูกโยนกลับรับมาจากไลบรารีภายนอก - กำหนดค่าเริ่มต้น และ รีเซ็ตค่าทิ้ง (กฎ MEM01-C / MEM30-C): เมื่อประกาศตัวแปร Pointer หากยังไม่มีค่าให้ชี้จุดที่แน่นอน ควรเซ็ตเป็น

NULLทันทีเพื่อป้องกันสภาพ Wild Pointer สติแตก! และข้อบังคับสำคัญ หลังจากสั่งfree()คืนหน่วยความจำไปแล้ว ต้องเคลียร์ค่าบรรจุ Pointer ตัวนั้นให้กลับมาเป็นNULLเสมอ เพื่อขุดรากถอนโคนปัญหา Dangling Pointer - การมาของ

nullptrในมาตรฐาน C23: สำหรับคนที่เริ่มขยับมารันมาตรฐานใหม่ C23 แนะนำให้ค่อยๆ เลิกใช้ MacroNULL(หรือค่า0) แล้วหันมาใช้ Keyword ตัวใหม่อย่างnullptrแทน เพราะคอมไพเลอร์จะแยกแยะชนิดข้อมูล (Type) ของมันว่าเป็น Pointer ได้อย่างแท้จริง ซึ่งช่วยลดบั๊กความสับสนระหว่างชนิดข้อมูลตัวเลขธรรมดากับตำแหน่งหน่วยความจำได้อย่างมหาศาลครับ

สรุปทิ้งท้าย

Null-Pointer Dereferencing ไม่ใช่แค่การทำให้โปรแกรมสะดุดหยุดทำงานธรรมดาๆ แต่มันคือการแง้มประตูอัญเชิญ Undefined Behavior เข้ามาป่วนระบบอย่างเป็นทางการ ซึ่งในสภาพแวดล้อมแบบ Embedded Systems ที่ไม่ได้มีเกราะป้องกันจากระบบปฏิบัติการ มันสามารถนำไปสู่ความผิดเพี้ยนของฮาร์ดแวร์ การโดนหักหลัง Optimize โค้ดป้องกันทิ้งโดย Compiler และเป็นช่องโหว่ร้ายแรงที่ล้มระบบได้เลย ดังนั้นวิศวกรสายฮาร์ดแวร์ต้องมีวินัย หมั่นเช็คก่อนใช้ และเซ็ต Pointer ให้เป็น NULL หรือ nullptr เสมอนะครับ!

ถ้าเพื่อนๆ ชอบบทความเจาะลึกทะลวงถึงโครงสร้างการประมวลผลและการจัดการหน่วยความจำแบบนี้ อย่าลืมแวะมาติดตามเทคนิคดีๆ และมาร่วมพูดคุยแชร์โปรเจกต์สนุกๆ กันต่อที่ฮับยอดฮิตของพวกเรา www.123microcontroller.com นะครับ เตรียมลับสกิลกันต่อ แล้วพบกันใหม่ในบทความหน้า Happy Coding ครับทุกคน!