Memory-Mapped I/O: คุยกับฮาร์ดแวร์ระดับบิตผ่าน Pointer ท่าไม้ตายของสาย Embedded

บทนำ: เส้นทางลัดสู่การบังคับบัญชาไมโครคอนโทรลเลอร์

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาพบกับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาเจาะลึกถึงแก่นแท้ของการทำ Hardware Interaction หรือการโต้ตอบกับฮาร์ดแวร์อย่างถึงรากถึงโคนครับ

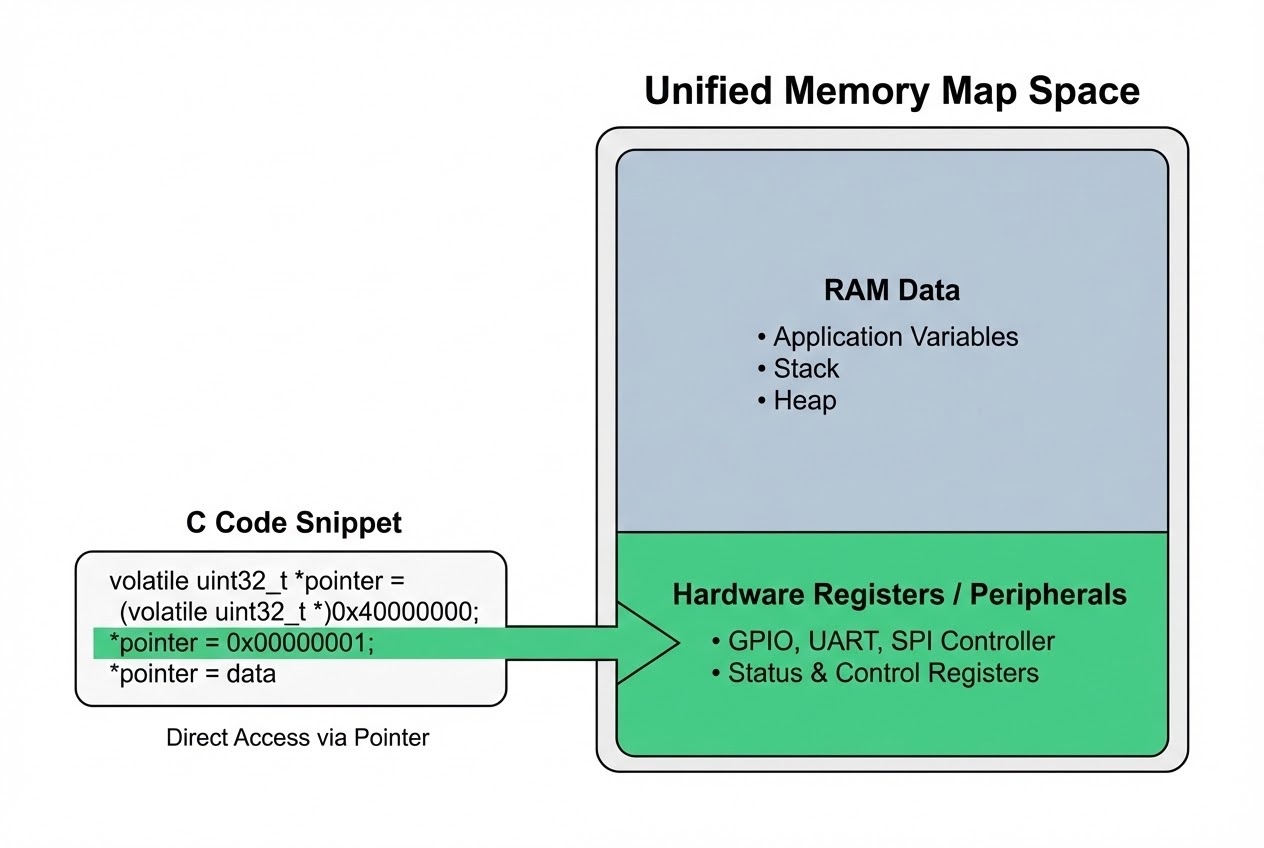

เวลาที่เราเขียนโปรแกรมบน PC ทั่วไป เรามักจะเรียกใช้ฟังก์ชันผ่าน API ของ OS นุ่มๆ เพื่อให้มันไปคุยกับฮาร์ดแวร์แทนเรา แต่ในโลกดิบๆ ของระบบสมองกลฝังตัว (Embedded Systems) โปรแกรมเมอร์อย่างพวกเราเปรียบเสมือนกัปตันที่สงเคราะห์เดินไปสับสวิตช์สั่งการเครื่องจักรฮาร์ดแวร์ด้วยมือตัวเอง! คำถามคือ ภาษา C ที่พิมพ์เป็นแค่ตัวหนังสือ มันทะลวงไปสั่งกระแสไฟฟ้าให้กระโดดไปมาในขอบเขตชิปได้อย่างไร? คำตอบก็คือเวทมนตร์โครงสร้างสถาปัตยกรรมที่เรียกว่า “Memory-Mapped I/O” ครับ วันนี้เราจะมาแงะตำราดูกันว่า แหล่งข้อมูลระดับโลกอธิบายสถาปัตยกรรมขั้นเทพนี้ไว้อย่างไร และทำไมมันถึงเป็นท่าไม้ตายที่สายฮาร์ดแวร์ทุกคนต้องใช้ให้คล่องมือ!

ทะลวงกำแพง: Memory-Mapped I/O คืออะไร?

ในการที่แกนสมองไมโครคอนโทรลเลอร์ (CPU) จะคุยเจรจากับอุปกรณ์ต่อพ่วง (Peripherals) ต่างๆ เช่น แผงพอร์ต GPIO คอนโทรล, ตัวนับเวลา (Timers) สุดโหด หรือพอร์ตสื่อสารซีเรียลความเร็วสูง มันจะต้องมีพื้นที่ระนาบสำหรับคุยกันครับ ในประวัติศาสตร์ยุคหิน สถาปัตยกรรมมักจะหั่นแยกพื้นที่หน่วยความจำแรม (Memory Space) ออกจากพื้นที่ของวงจรฮาร์ดแวร์ (I/O Space) อย่างเจาะจงชัดเจน ซึ่งเรียกว่าระบบ Port-mapped I/O โดยระบบเก่านี้บังคับให้โปรแกรมเมอร์ต้องใช้คำสั่งเวทย์มนตร์พิเศษเฉพาะถิ่นระดับภาษาแอสเซมบลี เช่น IN หรือ OUT ในการกระทุ้งสื่อสาร

แต่ทว่าเพื่อความเรียบง่าย คล่องตัว และทรงพลัง วิศวกรฮาร์ดแวร์ยุคใหม่จึงได้ปฏิวัติออกแบบสถาปัตยกรรมชิปแบบ Memory-Mapped I/O ขึ้นมาผงาดครองวงการครับ:

- วิชาลวงตา มองอวัยวะฮาร์ดแวร์เป็นเพียงหย่อมหน่วยความจำ: เทคนิคสุดล้ำนี้คือการจับนำ Register (รีจิสเตอร์) ก้อนเก็บสถานะสั่งงานของฮาร์ดแวร์อุปกรณ์ต่อพ่วงต่างๆ ไปจำลองแปะฝังตัวไว้ในแอดเดรสของแผนที่หน่วยความจำ (Memory space) โดยตรงหน้าแบบดื้อๆ เลย

- ปลดแอกคำสั่งแอสเซมบลีพิเศษทิ้งขยะ: จากมุมมองอันคับแคบของ CPU รีจิสเตอร์ปุ่มกดสั่งงานเหล่านี้ดันมีหน้าตาและพิกัดเหมือนเซลล์หน่วยความจำ (RAM) ธรรมดาๆ เซลล์หนึ่งไปซะอย่างนั้น! การเดินหน้าอ่านหรือตะบันเขียนข้อมูลลงสั่งงานฮาร์ดแวร์ จึงสามารถสั่งการผ่านคำสั่งจัดการหน่วยความจำมาตรฐานพื้นๆ ของ CPU ได้เลย โดยไม่ต้องพึ่งพาอัญเชิญคำสั่งฟังก์ชันพิเศษใดๆ ให้วุ่นวาย

- ปลดปล่อยพลังคลั่งแห่งภาษา C เต็มรูปแบบ: และสิ่งนี้เองที่ทำให้ชีวิตโปรแกรมเมอร์แฮกเกอร์ฮาร์ดแวร์ง่ายขึ้นระดับจักรวาล! เพราะเราสามารถฉวยใช้ฟีเจอร์พื้นฐานอันแหลมคมของภาษา C อย่าง Pointers (พอยน์เตอร์), Structs (โครงสร้างข้อมูลห่อหุ้ม), และ Unions เพื่อพุ่งเข้าไปชี้ ล็อกเป้า และจัดการดัดแปลงสเตตัสพารามิเตอร์กับฮาร์ดแวร์ตัวนั้นๆ ได้เสรีโดยตรงทันที นอกจากนี้ยังสามารถรีดเค้นใช้ความสามารถเต็มสูบของชุดคำสั่ง (Instruction set) ทางคณิตศาสตร์ของไมโครโปรเซสเซอร์ในการขยี้บดขยำจัดการข้อมูล I/O ได้ทะลุพิกัดอีกด้วย

ตัวอย่างโค้ด: เข้าถึงหัวใจฮาร์ดแวร์แบบ Clean Code

มาดูกระบวนท่าตัวอย่างการใช้ Pointer ในภาษา C แบบดิบๆ (Bare-Metal) เพื่อพุ่งทะลวงเข้าถึงตัวตนของฮาร์ดแวร์ที่ถูกสั่ง Map แฝงตัวเงียบๆ ไว้ในโซนหน่วยความจำกันครับ (อ้างอิงจากการเขียนโค้ดที่รัดกุมปลอดภัยสไตล์ Clean Code)

#include <stdint.h>

/*

* 1. สืบเสาะและล็อกพิกัด Address ของ Hardware Register

* สมมติโจทย์ว่า พอร์ตสำหรับยิงข้อมูลออกรหัสโมเด็ม ถูกตั้งฐานทัพอยู่ที่แอดเดรส 0x1000

* เราจำเป็นต้องจับโยน Cast ตัวเลขลอยๆ ของแอดเดรส ให้กลายสภาพชี้ตำแหน่งเป็นออบเจกต์ Pointer ใน C ก่อน

*/

#define MODEM_PORT_ADDR 0x1000

/*

* 2. สั่งตีเหล็กหลอมสร้าง Pointer อาญาสิทธิ์ชี้ล็อกคอไปยังสเตตัสฮาร์ดแวร์

* 🛡️ กฎเหล็กเหนือสุดยอด: ต้องสักยันต์ปลุกเสก keyword 'volatile' เสมอแบบไม่มีข้อแม้สำหรับ Memory-Mapped I/O

*/

static volatile uint8_t * const p_modem_hw = (uint8_t *)MODEM_PORT_ADDR;

/* ฟังก์ชันรบ ดาหน้าสำหรับกระหน่ำส่ง String กระสุนรหัสออกไปที่ฮาร์ดแวร์ทีละตัวอักษรรวดเร็ว */

void modem_send_string(const char *str) {

// วนลูปยิงกระสุนจนกว่าจะแม็กกาซีนหมด (เจอ Null Terminator)

while (*str != '\0') {

/*

* 3. การตะบันเขียนบรรจุข้อมูลดิบลงฝังในพอร์ตฮาร์ดแวร์

* อาศัยแค่เวทมนตร์จับค่าไปยัดป้อนทับลงใน Pointer ดื้อๆ! กระแสไฟฟ้าก็จะถูกสูบฉีดพุ่งไปที่ขั้วพินฮาร์ดแวร์ทันที

*/

*p_modem_hw = *str;

str++; // เลื่อนรังเพลิงสไลด์ขยับไปอ่านอักขระลูกถัดไป

}

}

ในเชิงสมรภูมิการทำงานจริง ผู้ผลิตโรงโม่ชิปแบรนด์ต่างๆ มักจะไม่ใจจืดใจดำ พวกเขามักจะเตรียมเซ็ตแฟ้ม Header Files สำเร็จรูป หรือไลบรารี่มาตรฐาน Hardware Abstraction Layer (HAL) มาประเคนให้เราแล้วทั้งยวง ทำให้เราไม่ต้องมานั่งท่องจำพิกัดแอดเดรสเปลือยอย่าง 0x1000 เอง แต่สามารถมักง่ายเรียกใช้งานผ่าน Struct ขุนพลหล่อๆ ได้เลย เช่น GPIOA->CRL |= (1 << 2); ซึ่งผลลัพธ์คือทำให้ซอร์สโค้ดหน้าตาหล่ออาดุดัน อ่านง่ายแจ่มแจ้ง และเพิ่มระดับชั้นความปลอดภัยสกัดบั๊กขึ้นเยอะมากครับ

สกัดกั้นภัยคุกคามลี้ลับจากการใช้งานที่ไม่รัดกุม

การเดินเกมใช้เทคนิค Memory-Mapped I/O ผิวเผินมันดูเหมือนจะไร้เดียงสา แค่สร้าง Pointer ชี้เป้าแล้วยัดตรรกะค่าทับลงไป แต่ความจริงในเงามืดนั้นมี “หลุมพรางมรณะ” ซุ่มซ่อนอยู่เพียบ หากไม่เดินเกมอย่างระมัดระวัง ฮาร์ดแวร์อาจจะรวนเป็นผีเข้าพ่นควันเลยครับ แหล่งข้อมูลเซียนวิศวกรโลกแนะนำทริคปัดเป่าภัย (Best Practices) ไว้ดุเดือดดังนี้:

- ขาด

volatileเหมือนขาดออกซิเจนใจดับคาเครื่อง: หากคุณสร้าง Pointer ชี้ปะทะไปที่แอดเดรสขั้วหัวใจฮาร์ดแวร์ คุณ “ถูกบังคับด้วยกฎหมาย” ว่าต้องประทับตราคีย์เวิร์ดvolatileเสมอแบบไม่มีข้ออ้าง (เช่นstatic volatile uint32_t *) เหตุผลเพราะโซนค่าของฮาร์ดแวร์สามารถแอบพลิกผันสถานะเปลี่ยนค่าหน้าตักได้ลึกลับตลอดเวลาโดยที่โปรแกรมของซอฟต์แวร์ไม่มีวันรู้ตัวล่วงหน้า หากคุณบังอาจเผลอลืมประทับยันต์volatileคอมไพเลอร์ที่แสนฉลาดแกมโกงเกินเยียวยาอาจจะหวังดี “มองข้าม” หรือ “ลบทิ้ง” บล็อกตรรกะโค้ดส่วนที่คุณสั่งอ่าน/เขียนฮาร์ดแวร์ดื้อๆ ไปเลย (กรรมพันธุ์ Optimizer) เพราะมันแอบเดาว่า “เฮ้ย ตัวแปรค่าพอยน์เตอร์นี้มันไม่มีตรรกะไหนมาเปลี่ยนค่ามันได้นี่หว่า ลบทิ้งประหยัดเวลาดีกว่า” สิ่งนี้จะนำพาระบบชิปพังพินาศเป็นผุยผงครับ - นรกแห่งการจัดระเบียบตาราง (Memory Alignment Problems): บนแกนสถาปัตยกรรมชิปของฮาร์ดแวร์หลายค่าย (โดยเฉพาะตระกูล ARM ตัวฉกาจ) มักจะเด็ดขาดไม่อนุญาตให้มีการสั่งแฮกเข้าถึงหน่วยความจำแบบคร่อมขอบเขตพิการ (Unaligned memory access) หากคุณเมาทะลุพยายามเอาตลับ Pointer ไซส์ 32 บิต ไปสั่งดูดอ่านดึงค่าจากรีจิสเตอร์ของฮาร์ดแวร์จุดซับซ้อนที่ไม่ได้ตั้งจุดจัดเรียงตัว (Align) ตามขอบเขตอัตราไบต์ที่ถูกต้องเป๊ะๆ แผงวงจรระบบอาจจะกริ้วจัดสั่งสร้าง Hard Fault Interrupt แจ้งเตือนข้อผิดพลาดรุนแรงขั้นสูงสุด ชัตดาวน์ตัวเองคาเวทีได้ทันที

- พลังตรรกะ Bit-Masking คือหนทางรอด ปัดตก Bit-Fields โชว์สวย: ยามใดที่คุณต้องหมกมุ่นล้วงลึกยุ่งกับตำแหน่งบิตกระจิบย่อยๆ ซ่อนรูปภายใน Register ห้องเดียวกัน (เช่น การแหย่ตั้งค่าเซ็ตสเตตัสแฟล็ก) แม้มุมมองการเขียนเรียกใช้โครงสร้าง Bit-fields ภายใน Struct มันจะดูหล่อสวยหรูสะอาดสะอ้าน แต่เบื้องหลังกลไกมันมีพฤติกรรมการคอมไพล์ที่คลุมเครือจับต้องไม่ได้ (Poorly defined structure alignment) ขึ้นอยู่กับอารมณ์และตำราการตีความคอมไพเลอร์ของแต่ละผู้ค่าย! วิธีรอดชีวิตที่แข็งแกร่ง หนักแน่น และชัวร์ร้อยเปอร์เซ็นต์ที่สุดบนเวทีสมรภูมิ Memory-Mapped I/O นี้ คือการกระตุกใช้อาวุธดิบๆ อย่างตัวดำเนินการคำนวณระดับบิต (Bit-masking) สับให้ตายไปเลย เช่น

|=,&=หรือหน้าไม้^=ครับ รับรองคำแสดสั่งการฮาร์ดแวร์แม่นยำแทงทะลุ 100%

สรุป (Conclusion)

ยุทธวิธี Memory-Mapped I/O มันคือท่อนสะพานรบศักดิ์สิทธิ์เชื่อมมิติคู่ขนานระหว่างโค้ดภาษา C ลายลักษณ์อักษร และชุดแผงวงจรฮาร์ดแวร์สัมผัสได้ในโลกความเป็นจริงครับ มันทำการเสกเปลี่ยนกระบวนการอันซับซ้อนของการเจรจาสั่งงานอวัยวะชิป ให้หดเหลือกลายเป็นแค่เพียงศิลปะการจัดการขยับข้อมูลไหลเวียนผ่านเงา Pointer และโครงร่าง Struct ของภาษา C ธรรมดาๆ! มันช่วยเสริมทัพเขี้ยวเล็บให้พวกเราสามารถซิกแซกกระชากรีดเร้นประสิทธิผลแฝงสูงสุดของไมโครคอนโทรลเลอร์เจเนอเรชั่นใหม่ออกมาได้ปริ่มหลอดเพดาน แต่กระนั้นมันก็ย่อมต้องแลกมาด้วยพันธะความรับผิดชอบในการเขียนทิ่มโค้ดให้โคตรรัดกุมและตาไว โดยฉพาะการร่ายคีย์เวิร์ดป้องกันผีอย่าง volatile และการจัดการตรรกะสับขั้วระดับบิต (Bit-Math) อย่างแม่นยำถี่ถ้วนครับ

ถ้าสหายนักโค้ดชอบบทความแนวชำแหละเจาะลึกทะลุเทคโนโลยีการกระซิบสั่งฮาร์ดแวร์แบบถึงพริกถึงขิงห่ามๆ แบบนี้ หรือใครมีบาดแผลประสบการณ์ชีวิตที่เคยเผลอลืมใส่ตราประทับ volatile แล้วต้องทนนั่งปาดน้ำตาอดยาบำรุงควานหาบั๊กผีหลอกข้ามวันข้ามคืน (พี่เคยฝ่านรกหลุมนั้นมาแล้ว! 😂) ก็อย่าลังเลที่จะแวะมาตั้งแคมป์แชร์ประสบการณ์ฮาๆ เสียวๆ และพูดคุยโชว์ของกันต่อที่จัสติสลีกเว็บบอร์ด www.123microcontroller.com ของกลุ่มพวกเราได้สว่างคาตาเลยนะครับ! แล้วพบกันใหม่ในบทความประจัญบานภาคหน้า Happy Coding สับบิตกันต่อไปครับสหายทุกคน!