Hardware Interaction: เจาะลึกศิลปะการคุยกับฮาร์ดแวร์ระดับบิต ท่าไม้ตายของ C ในงาน Embedded

บทนำ: วิถีแห่งพ่อครัวเหล็กในโลกสมองกลฝังตัว

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาพบกับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาคุยกันถึงแก่นแท้และเหตุผลสำคัญที่ทำให้ภาษา C ยังคงครองบัลลังก์ในโลกของระบบสมองกลฝังตัว นั่นก็คือความสามารถในการทำ “Hardware Interaction” หรือการโต้ตอบกับฮาร์ดแวร์โดยตรงครับ

เวลาที่เราเขียนโปรแกรมบน PC ทั่วไป (เช่น Windows หรือ Linux) ความซับซ้อนของฮาร์ดแวร์จะถูกซ่อนไว้เบื้องหลัง API ของระบบปฏิบัติการ เราแทบไม่ต้องรู้เลยว่าการพริ้นต์ข้อความออกจอใช้กระแสไฟเท่าไหร่ หรือส่งข้อมูลผ่านพินไหน แต่ในโลกของ Embedded Systems เราเปรียบเสมือน “พ่อครัวที่ต้องเดินเข้าครัวไปเปิดเตาแก๊สและคุมไฟด้วยตัวเอง” เราต้องสั่งงานฮาร์ดแวร์ในระดับวงจรไฟฟ้า! โชคดีที่ภาษา C ถูกออกแบบมาให้สามารถเข้าถึงและควบคุมฮาร์ดแวร์เบื้องล่างได้อย่างง่ายดายดายและทรงพลัง วันนี้เราจะมาแงะตำราดูกันครับว่า แหล่งข้อมูลระดับโลกกล่าวถึงเทคนิคการคุยกับฮาร์ดแวร์ด้วยภาษา C ไว้อย่างไรบ้าง

กลไกการเชื่อมต่อเร้นลับระหว่าง C และ Hardware

ในการสั่งให้ไมโครคอนโทรลเลอร์ทำงาน (เช่น สั่งให้ LED สว่างวาบ หรืออ่านค่าจากเซ็นเซอร์อุณหภูมิ) CPU จะไม่ได้คุยกับอุปกรณ์เหล่านั้นด้วยมนต์คาถาครับ แต่มันคุยผ่านโครงสร้างฮาร์ดแวร์ทางกายภาพที่เรียกว่า Registers แหล่งข้อมูลระดับโปรเฟสชันแนลได้อธิบายสถาปัตยกรรมนี้ไว้ดังนี้ครับ:

- 1. Control and Status Registers (แผงสวิตช์และหน้าปัดควบคุมวงจร): โปรเซสเซอร์จะโต้ตอบแลกเปลี่ยนข้อมูลกับอุปกรณ์ต่อพ่วง (Peripherals) ข้ามผ่านชุดของโมดูล Register ที่ทำหน้าที่ควบคุม (Control) และรายงานสถานะ (Status) หากเปรียบเทียบให้เห็นภาพชัดเจน Register ก็สง่างามดั่งแผงสวิตช์ควบคุมระเบิดและหน้าปัดความเร็วในเครื่องบินรบ การเปลี่ยนค่าบิต (0 หรือ 1) ในคลัสเตอร์ Register ก็คือการสับสวิตช์สั่งงานวงจรตรรกะฮาร์ดแวร์นั่นเองครับ

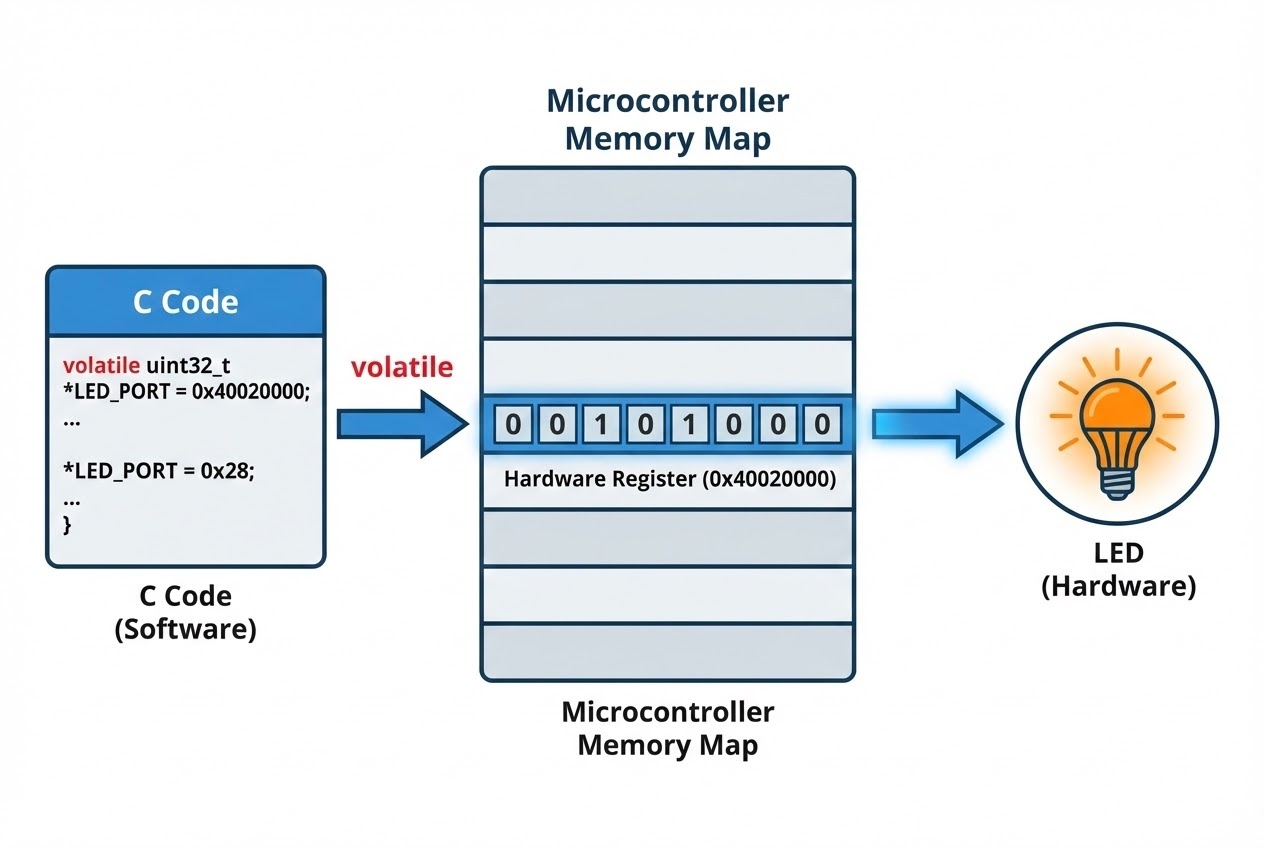

- 2. Memory-Mapped I/O (วิชาลวงตากางอาณาเขตฮาร์ดแวร์บนหน่วยความจำ): โปรเซสเซอร์สถาปัตยกรรม ARM ส่วนใหญ่มักจะใช้เทคนิค Memory-mapped ในการเชื่อมต่อฮาร์ดแวร์ ซึ่งหมายความว่า ตัวเกับข้อมูล Register ของอุปกรณ์ต่อพ่วงต่างๆ จะถูกจับไปวางแหมะฝังตัวหลอมรวมไว้ในตำแหน่งของแผนที่หน่วยความจำ (Memory Map) ข้อดีหลักคือ มันทำให้เราสามารถปล้นใช้ไวยากรณ์อันปราดเปรียวของภาษา C สร้าง Pointers, Structs หรือ Unions เพื่อทะลวงเข้าไปอ่านเขียนค่าใน Address ของ Register เหล่านั้นได้ราวกับว่ามันเป็นตัวแปร (Variables) ธรรมดาๆ ตัวหนึ่งที่ลอยอยู่ในโปรแกรมเลย

- 3. เครื่องมือหลักทะลวงตับ: Pointers และ Bitwise Operations:

มื่อเราทราบพิกัด Address ของฮาร์ดแวร์อย่างแน่ชัดแล้ว เราจะควง Pointer ชี้ล็อกเป้าไปยังตำแหน่งนั้น จากนั้นเราจะงัดตัวดำเนินการระดับบิต (Bitwise operators) เช่น

|(OR),&(AND),~(NOT) และ^(XOR) เพื่อกระตุ้นทำการ Set (ตั้งบิตเป็น 1), Clear (ล้างบิตเป็น 0), หรือ Toggle (สลับตรรกะ) เฉพาะจุดตำแหน่งบิตนั้นๆ โดยไม่ก่อกวนปลดปล่อยแรงกระเพื่อมไปกระทบกับเพื่อนบ้านบิตอื่นๆ ใน Register บ้านเดียวกัน - 4. Polling vs. Interrupts (ศิลปะการดักจับข้อมูลจากฮาร์ดแวร์):

เมื่อก้อนฮาร์ดแวร์ประมวลผลงานของมันเสร็จ มันมีพันธะต้องแจ้งให้ซอฟต์แวร์ประธานทราบ ซึ่งก่อเกิด 2 ลัทธิวิธีการรับมือ คือ

- Polling (เดินทอดน่องตรวจเวรยาม): ซอฟต์แวร์เขียนลูป (Loop) วนเช็คเฝ้าหน้า Status Register ซ้ำๆ ปล่อยไซเคิล CPU ทิ้งขว้าง เพื่อดูว่าฮาร์ดแวร์ทำงานเสร็จหรือยัง (อารมณ์คล้ายๆ เราชะโงกหน้าไปดูเครื่องซักผ้าตลอดทุกๆ 1 นาที)

- Interrupts (สายฟ้าฟาดขัดจังหวะ): ฮาร์ดแวร์ส่งคลื่นกระแทกสัญญาณไฟฟ้า (Asynchronous electrical signal) วิ่งผ่านสายตรงไปกระตุก CPU ให้หยุดแช่แข็งระงับงานปัจจุบันชั่วคราว แล้วบังคับกระโดดไปรันโค้ดฉุกเฉิน Interrupt Service Routine (ISR) เพื่อโกยรับข้อมูล (เทียบได้กับเครื่องซักผ้าร้องครางเตือนดังลั่นเมื่อซักเสร็จ)

ตัวอย่างโค้ดสายเถื่อน (Bare-Metal) ควบคุมรีจิสเตอร์ตรง

มาดูตัวอย่างการเข็นภาษา C สไตล์ “Bare-Metal” (วิชาดิบเถื่อน ไม่พึ่งพาบุญบารมีระบบปฏิบัติการ RTOS ใดๆ) เพื่อทะลวงเข้าถึง Memory-Mapped Register ในการปลุกชีพเปิดใช้งานพอร์ต GPIO (General-Purpose Input/Output) เบสิกของไมโครคอนโทรลเลอร์ STM32 กันครับ โค้ดนี้คือจิตวิญญาณแห่งฮาร์ดแวร์ขนานแท้!

#include <stdint.h>

/*

* 1. กำหนด Base Address ของ Register ตามที่ระบุเปิดตำรา Datasheet

* สังเกตการใช้ค่ายกลศาสตร์ Pointer casting ขั้นสูง เพื่อบังคับให้ C มองตัวเลข Address ดิบๆ เป็นตัวแปร Pointer

* และฝัง Keyword ศักดิ์สิทธิ์ 'volatile' เพื่อคุ้มกันความปลอดภัยขั้นสูงสุดในการเจรจากับฮาร์ดแวร์

*/

#define GPIOA_BASE 0x40020000

#define RCC_BASE 0x40023800

/* 2. สลักอักขระนิยาม Pointer ชี้ล็อกเป้าไปยัง Register เฉพาะเจาะจง (บวก Offset พิกัดเข้าไป) */

#define GPIOA_MODER (*(volatile uint32_t *)(GPIOA_BASE + 0x00))

#define RCC_AHB1ENR (*(volatile uint32_t *)(RCC_BASE + 0x30))

void setup_hardware(void) {

/*

* 3. จ่ายเลือดสัญญาณนาฬิกา (System Clock) หล่อเลี้ยงให้กับพอร์ต A

* งัดใช้กระบวนท่า Bitwise OR (|=) เพื่อตะบันเซ็ตบิตที่ 0 ให้ตั้งขึ้นเป็น 1 อย่างแม่นยำ โดยไม่กวนน้ำให้ขุ่นในเขตบิตอื่น

*/

RCC_AHB1ENR |= (1 << 0);

/*

* 4. ตั้งค่า Pin 5 ของพอร์ต A ให้แปลงร่างเป็นโหมด Output (ดันกระแสไฟออก)

* ขา PA5 ใช้บิตที่ 10 และ 11 ในการเป็นพวงมาลัยควบคุม (MODER5[1:0])

* เราตะบันเซ็ตบิต 10 ให้ตั้งเป็น 1 (เสมือนสับสวิตช์โหมด Output)

*/

GPIOA_MODER |= (1 << 10);

}

int main(void) {

// ปลุกเสกฮาร์ดแวร์

setup_hardware();

// หลุมดำอมตะ

while(1) {

/* ลูปหัวใจเต้นหลักของการหล่อเลี้ยง Embedded System */

}

return 0;

}

สกัดกั้นภัยคุกคามจากการคุยกับ Hardware ผิดจังหวะ

ในการลงสนามประลองโต้ตอบกับฮาร์ดแวร์ให้เสถียรและปลอดภัย (ศาสตร์แห่ง Safer C) มาตรฐานโรงงานและวิศวกรผู้เชี่ยวชาญได้ดราฟท์แนะนำกฎเหล็กและหลุมพรางมรณะที่ต้องระวังไว้ดังนี้ครับ:

- คีย์เวิร์ดยันต์กันผี

volatile: นี่คือเครื่องรางหัวใจสำคัญที่สุดในชีวิต! การสร้าง Pointer ชี้ปะทะไปที่ Address ของโมดูลฮาร์ดแวร์เพื่ออ่านค่าสัญญาณ (เช่น ข้อมูลเซ็นเซอร์สวิงขิ้นลง) หรือรัวเขียนค่า (เช่น ดาต้าส่งเข้าโมเด็ม) ค่าสภาวะใน Address นั้นสามารถพลิกผันเปลี่ยนแปลงได้วิปริตตลอดเวลาโดยที่หน้าต่างโปรแกรมเราสืบรู้ไม่ล่วงหน้า หากคุณบังอาจไม่แปะคีย์เวิร์ดvolatileไปกำกับทับไว้ Compiler ตัวซีที่ฉลาดแกมโกงเกินเหตุ อาจจะทำ Optimization ดัดแปลงโค้ดรวบยอดโดยแอบลบโค้ดอ่าน/เขียนที่ดูซ้ำซ้อนของคุณทิ้งดื้อๆ เพราะมันอนุมานเดาเอาเองว่า “ตัวแปรค่านี้คงไม่น่าจะเปลี่ยนไปไหนได้หรอก” การตอกเสาเข็มvolatileลงไปเป็นการลากปืนขู่บังคับให้ Compiler ยอมจำนนดึงสเตตัสข้อมูลจากขั้วฮาร์ดแวร์จริงๆ ซื่อๆ ทุกครั้งรอบลูปที่มีการสั่งงาน ห้ามแอบอ้างจำค่าเก่ามาตอบเด็ดขาด - ยุคทองของ HAL อวสานยุคทาส Raw Address: ถึงแม้การดิบเถื่อนโชว์พาวเขียน

*((int*)0x0070C1) |= (1 << 2);จะกระตุกเครื่องทำงานได้จริง แต่มันคือนรกโลกันต์สำหรับคนตามมาดูแลโค้ด! กติกาโลกแนะนำให้ใช้ Header files กลาง หรือชั้น Hardware Abstraction Layer (HAL API) ที่ผู้ผลิตชิป (Vendor) กลั่นกรองเตรียมประเคนไว้ให้ ซึ่งกลุ่มก้อนนี้จะผูกนิยาม Register หลากหลายมาในแพ็กเกจรูปแบบของstructย่อยง่าย ทำให้โค้ดดิบๆ ของเรากลายเป็นคำสวยหรูว่าGPIOA->CRL |= 1 << 2;ซึ่งรื่นตามนุษย์ เป็นระเบียบเรียบร้อย และตรวจสอบดีบั๊กปลอดภัยกว่ามากครับ - หายนะปะทะกันกลางอากาศ Race Conditions in Hardware: เมื่อคุณใช้กลไก Interrupts คู่ขนานควบคู่กับการเข้าแก้ไขค่า Register ด้วยกระบวนท่า Read-Modify-Write แบบดั้งเดิม (เช่น การใช้

|=หรือ&=) หากบังเอิญแจ็คพอตแตกเกิดพายุ Interrupt แทรกเสยขึ้นมาตรงกลางสเต็ปจังหวะที่ซอฟต์แวร์กำลังอ้าปากดึงค่าไปแก้พอดี อาจส่งผลให้สเตตัสค่าลื่นไหลใน Register ถูกทุบทำลายทิ้งตีรวนผิดเพี้ยนไปได้ทันที (ศัพท์เทคนิคเรียกว่า Race condition) โค้ดที่ดีควรมีการกางร่มจัดการ Critical Sections (เช่น สับคัตเอาต์ปิด Disable Interrupt ห้ามยุ่งชั่วคราว) เมื่อเวลาที่ซีพียูต้องมุดหน้าเข้าไปยุ่งกับหน้ากาก Register ร้อนๆ ที่มีการแชร์ทับซ้อนกัน - Datasheet คือคัมภีร์พระเวท หน้าที่ศักดิ์สิทธิ์ของโปรแกรมเมอร์: ในอาณาจักร PC บนหอคอย คุณอาจจะพึ่งพาท่องเว็บ Stack Overflow ได้อย่างลอยนวล แต่ในขุมนรกโลก Embedded แล้ว “Datasheet คือคัมภีร์ไบเบิลชี้เป็นชี้ตายตัวจริง” คุณมีหน้าที่ต้องอ่านไล่ลายแทง Memory Map ให้แตกฉาน, ทำความเข้าใจ Bit Field ใน Register, และสวมวิญญาณนักสืบไปไล่อ่านเอกสาร Errata (คู่มือสารภาพบาป เอกสารตามเช็ดแก้งานตระกูลบั๊กของชิปล็อตเสียนิดๆ หน่อยๆ จากผู้ก่อตั้งผู้ผลิต) ก่อนหน้าเสมอทุกครั้ง ที่คุณจะเริ่มต้นเคาะคีย์บอร์ดพิมพ์โค้ดคุยภาษาเครื่องกับฮาร์ดแวร์ปริศนาตัวนั้น

สรุป (Conclusion)

พลังแห่ง Hardware Interaction คือสายฟ้าแลบจุดเดือดเชื่อมต่อ ที่ร่ายมนต์ทำให้บล็อกโค้ดนามธรรมบนจอคอมพิวเตอร์ที่จับต้องไม่ได้ พลันกลายร่างเป็นพลังงานจลน์และการบังคับทิศทางฮาร์ดแวร์กายภาพในโลกแห่งความเป็นจริงรอบตัวคุณครับ ภาษาเบสพอยท์ C มอบอาวุธระดับพระเจ้าให้เราสามารถกระโจนทะลวงเข้าไปจับบีบคั้นจัดการบิตชิ้นเล็กและไบต์ชิ้นน้อยในแผนที่หน่วยความจำของคอร์ฮาร์ดแวร์ได้อย่างป่าเถื่อนและอิสระสุดๆ ผ่านสุดยอดเครื่องมือรบอย่าง Pointers ทะลวงเกราะ, ปฏิบัติการเชือดเฉือน Bitwise operations, และคีย์เวิร์ดเวทย์มนต์ป้องกันตัว volatile การเคี่ยวกรำเสพซึมซับเข้าใจหลักการชั้นปราณเหล่านี้คือบันไดหินอ่อนขั้นแรก ที่จะสถาปนาพาคุณก้าวทะยานข้ามฝั่งลุยไปสู่การเป็นวิศวกร Embedded System Firmware สายแข็งระดับประเทศครับ

ถ้าสหายนักโค้ดชอบบทความที่ดำดิ่งพาไปเจาะลึกทะลุถึงแก่นแผ่นซิลิกอนการทำงานระดับอะตอมของไมโครคอนโทรลเลอร์แบบดุดันเช่นนี้ หรือใครเคยมีประสบการณ์เจอปรากฏการณ์บั๊กวิญญาณหลอนแปลกๆ จากการชะล่าใจลืมปกป้องตัวแปรด้วยยันต์ volatile มาร่วมสังสรรค์แชร์โชว์แผลเป็นพูดคุยกันต่อได้ที่ศาลาบอร์ดของ www.123microcontroller.com ได้สว่างคืนสว่างวันเลยนะครับ! แล้วพบกันใหม่ในบทความแอดวานซ์ฉบับหน้า ขอพลังจงสถิตในปุ่มคีย์บอร์ด Happy Coding ครับเหล่าขุนพลทุกคน!