Callbacks ในโลกของฮาร์ดแวร์: สะพานเชื่อม (Abstraction) ที่ทำให้โค้ด Embedded C ยืดหยุ่นขั้นสุด

บทนำ: ผ่าตัดแยกสถาปัตยกรรม ปลดล็อกคอขวดของไดรเวอร์ฮาร์ดแวร์

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาลงสนามกับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาคุยกันถึงเทคนิคกระบวนท่าสุดคลาสสิกระดับขั้นสูง ที่จะเข้ามาเปลี่ยนสไตล์รูปแบบการเขียนโค้ดภาษา C ลุ่มๆ ดอนๆ ของน้องๆ ให้กลายร่างเป็นงานระดับสถาปัตยกรรมที่ดูโปร รัดกุม และเป็นระบบ (Modular) แยกชิ้นส่วนได้อย่างเด็ดขาดมากยิ่งขึ้น นั่นก็คือการประยุกต์ใช้งาน Callbacks แบบดุดันในบริบทของการควบคุมฮาร์ดแวร์โดยเฉพาะครับ

ในบทความสุดเดือดล่วงหน้านี้ เราได้ชำแหละเรื่องกลไกสายฟ้าฟาด Interrupt Service Routines (ISR) ไปแล้ว ว่ามันอารมณ์คือการที่ฮาร์ดแวร์ตื่นมาตะโกนกระตุกเสื้อ CPU ดึงความสนใจว่า “เฮ้ย มีงานด่วนทะลุระบบมาแล้ว!” แต่ทว่า มลพิษทางโค้ดที่มักตามมาติดๆ คือหายนะจากการออกแบบ หากเรามักง่ายเอาตรรกะโค้ดการประมวลผลทางธุรกิจ (Application Logic ชิ้นโตๆ) ไปยัดไส้ปั่นรวมฝังไว้ในห้อง ISR โดยตรง ไดรเวอร์ฮาร์ดแวร์ที่น่าสงสารของเราก็จะถูกชะตาลิขิตผูกก้อนคอติดกับแอปพลิเคชันนั้นไปตลอดกาลชนิดที่ว่ากลายเป็นเนื้อเดียวกัน (Tightly coupled) นำเอาไป Re-use ใช้พอร์ตกับบอร์ดหรือโปรเจกต์อื่นไม่ได้อีกเลย!

เพื่อกระชากระเบิดแก้ปัญหาระดับโครงสร้างนี้ สถาปัตยกรรมซอฟต์แวร์ระดับโลกจึงงัดเอาสิ่งที่เรียกว่า “Callback” เข้ามาช่วยเป็นมีดหมอหั่นแยกส่วนการทำงานออกจากกันครับ วันนี้เราจะมาแบไต๋ดูกันว่า แหล่งข้อมูลระดับเซียนซามูไรโค้ด อธิบายการประยุกต์ใช้ Callback ควบม้าไปกับ Hardware ไว้ล้ำลึกว่าอย่างไรบ้าง!

เจาะกึ๋นทฤษฎี (Core Concept): Callback คืออะไร และทำไมฮาร์ดแวร์ถึงโหยหามัน?

ในโลกของภาษา C ดิบๆ กลไกของ Callback ถูกประดิษฐ์สร้างขึ้นมาเหนือน่านฟ้าโดยใช้อาวุธมีคมที่เรียกว่า Function Pointers ซึ่งตามนิยามมันก็คือตัวแปรพอยน์เตอร์พิเศษที่ไม่ได้ชี้ไปหาขยะข้อมูล แต่ส่องเลเซอร์เก็บ “พิกัดที่อยู่ (Address) ของตัวฟังก์ชัน” ทั้งยวงเอาไว้ ในขณะที่ตัวระบบ Interrupt เข้ามาช่วยให้เราสามารถเลื่อนการตั้งขบวนตัดสินใจว่า “จะอนุญาตให้รันโค้ดฮาร์ดแวร์เมื่อไหร่ (Delay execution timing - ‘When’)” โยนไปไว้ตอนเสี้ยวรันไทม์ได้แล้ว ตัวกลไก Callback นี่แหละครับที่จะมาผนึกกำลังช่วยให้ระบบสามารถเลื่อนโยนการตัดสินใจว่า “จะเรียกเสกใช้งานฟังก์ชันท่อนไหนมารับช่วงต่อ (Which function to execute)” เตะถ่วงลอยออกไปได้เช่นกัน

เมื่อซูมถอยออกมาพูดถึงบริบทที่กว้างขึ้นบนสเกลของ Hardware Interaction ชั้นเซียน แหล่งข้อมูลได้อธิบายบทบาทและอิทธิฤทธิ์อันมหาศาลของ Callback ไว้ดังนี้ครับ:

- 1. ระเบิดกำแพงสร้างหน้ากาก (Abstraction) ปิดบังสายตา (Information Hiding): คุณูปการและประโยชน์ที่ยิ่งใหญ่ที่สุดของ Callback คือมันทำตัวเป็นรอยต่อเกราะป้องกัน (Level of abstraction) ที่ช่วยเปิดทางให้ทีมวิศวกรสามารถเขียนโค้ดผูก “Low-level Hardware Drivers” (เช่น ไดรเวอร์ชิปหน้าจอ) ซ้อนตัวอยู่ชั้นล่าง โดยไม่ต้องแคร์ ไม่ต้องสนโลกเลยว่าแอปพลิเคชันเบื้องบนจะดูดนำข้อมูลตรงนี้ไปต้มยำทำแกงอะไร ทำให้เราสามารถห่อหุ้มซ่อนเร้น (Encapsulation) ความลับความซับซ้อนของรีจิสเตอร์ฮาร์ดแวร์ไว้มิดชิด ไม่ให้โปรแกรมเมอร์มือบอนฝั่งแอปพลิเคชัน (UI Team) ทะลึ่งเข้ามาก้าวก่ายแก้ไขจนวงจรพังพินาศโดยไม่ตั้งใจ

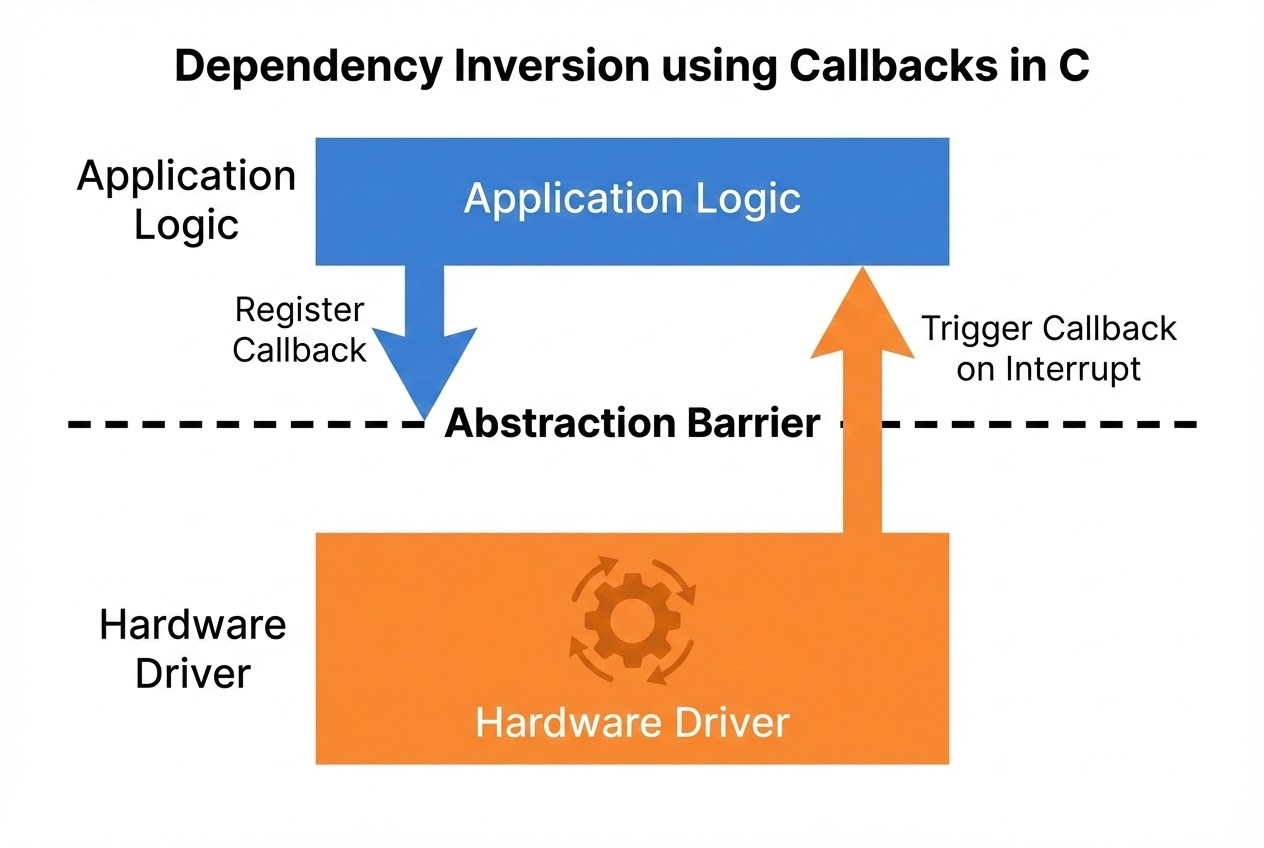

- 2. สับสวิตช์ทฤษฎีกลับหัว: การพึ่งพากลับด้าน (Dependency Inversion Principle - DIP): การยอมทำสัญญาโยนฝากประทับตราฟังก์ชัน Callback โยนลงไปให้ฮาร์ดแวร์ไดรเวอร์ตัวล่างเป็นคนรับสิทธิ์โหวตเรียกใช้งาน ถือเป็นการทำตามหลัก Dependency Inversion (การกลับทิศทางการพึ่งพา) รูปแบบหนึ่งที่คลาสสิกสุดๆ ไดรเวอร์โง่ๆ ตัวล่าง (เช่น โมดูลสูบอ่านค่าเซ็นเซอร์ I2C) จะตื่นรู้และไม่ต้องพึ่งพาผูกติด (Depend) กับชื่อโครงสร้างชั้นโค้ดของแอปพลิเคชันหลักเบื้องบนอีกต่อไป แต่มันจะทำหน้าที่เดินสคริปต์ทำงานตาบอดผ่านแค่ช่องเสียบอินเทอร์เฟซมาตรฐานของ Function pointer นามธรรมที่เชื่อมต่อเอาไว้แทน

- 3. การยัดไส้แคปซูลลงในโครงสร้าง Device Struct:

ในโปรเจกต์งานแพลตฟอร์มระบบบัสที่มีหลายอุปกรณ์ระโยงระยาง (เช่น I2C หรือสายแพ SPI) ทีมฮาร์ดแวร์เรามักจะสเก็ตช์ใช้รหัส

structเป็นตัวละครแทนหน้าตาของบอร์ดฮาร์ดแวร์แต่ละตัว โดยในถุงโครงสร้างนั้นจะประกอบเบียดไปด้วย ข้อมูลพาสปอร์ตระบุตัวตน, โกดังบัฟเฟอร์รับส่งสูบข้อมูล, และที่ขาดแล้วจะลงแดงตายเลยคือ Callback functions อาการสาหัส ที่ตั้งตัวรอจะถูกสะกิดเรียกเมื่อเสร็จสิ้นภารกิจรับข้อมูลเสร็จรึกระทั่งเสยหน้าเมื่อพุ่งชนเกิดข้อผิดพลาดรุนแรง - 4. ซินเนอร์ยี่คลุกวงใน ทำงานเคลือบไปร่วมกับ Interrupts (ISR) และ DMA: พวกเราสามารถควงกลไกขัดจังหวะ Interrupt ควบคู่ใช้งานฉีดแรงม้าไปกับ Callback ได้อย่างมีประสิทธิภาพระดับสัตว์ประหลาด ตัวอย่างเด่นชัดเช่น เมื่อเราสั่งงานหน่วยรบ DMA (Direct Memory Access) ให้ตีเนียนท่อตรงย้ายข้อมูลก้อนโต เมื่อหน้าเสื่อ DMA วิ่งจบรายงานทำงานเสร็จ ระบบปฏิบัติการหน้างานหรือไดรเวอร์ล่างจะตื่นขึ้นดักจับคลื่น Interrupt และทำการงัดเปิดสมุดเรียกฟังก์ชัน Callback ของแอปพลิเคชันเป้าหมายที่เรากดลงทะเบียนทิ้งไว้ให้ตื่นขึ้นมารับช่วงต่อได้ทันทีไร้รอยต่อ นอกจากนี้ห้องทึบ ISR อาจจะรับบทแค่เป็นคนฉลาดเดินเลือก Callback ที่เหมาะสมเข้าจังหวะ หรือกั๊กแค่รับเก็บสถานะ Flag ทิ้งไว้เพื่อให้จังหวะ Main loop หลักเป็นลูกหาบก้มหน้ามาเป็นคนเรียกกระตุก Callback แทนในภายหลัง เพื่อหลบปัญหาการเสียเวลาแช่ประมวลผลบานเบอะหนืดเกินไปใน ISR นั่นเอง

ตัวอย่างโค้ดลงดาบจริง: หั่นไดรเวอร์แยกจากเนื้อแอปพลิเคชัน

มาดูลาดเลาลีลาตัวอย่างการแกะสลักออกแบบฮาร์ดแวร์ไดรเวอร์สายมารแบบ Clean Code หมดจด ที่ตีพุงเปิดช่องให้แอปพลิเคชันสามารถเดินเข้ามาขอลงทะเบียนฝากตัวชี้เป้า Callback Function ไว้ได้ (เกิดเป็น Dependency Inversion แบบเห็นๆ) เพื่อรังสรรค์ให้ชั้นโค้ดฮาร์ดแวร์ลอยตัวอิสระไม่ถูกโซ่ตรวนผูกติดเสื่อมเสียไปกับลอจิกรกๆ ของโปรแกรมเมนหลักครับ

#include <stdint.h>

#include <stdbool.h>

#include <stdio.h>

/* 1. สลักป้ายหลุมศพ นิยามต้นแบบรูปแบบของ Callback Function Pointer ให้รู้กันก่อนสำหรับรอรับเหตุการณ์สูบข้อมูลเข้า UART */

typedef void (*uart_rx_callback_t)(uint8_t data);

/* 2. ร่างโครงสร้างแคปซูลหุ้มตัวตายตัวแทนของชิ้นฮาร์ดแวร์ (Device Struct) ที่ซ่อนเข็มสูบ Pointer ของ Callback ไว้ภายใน */

typedef struct {

uint32_t base_address;

uint32_t baud_rate;

uart_rx_callback_t on_receive_cb; /* โค้ด Application เบื้องบนจะถูกเสียบปลั๊กจูนเข้าที่รูนี้ */

} UartDevice;

/* ถังตัวแปรตายตัวที่ทำหน้าที่เป็นตัวแทนฮาร์ดแวร์ของเรา (ตามปกติจะถูกหวงแอบฝังลึกอยู่ในไฟล์ชั้น Driver .c ล่างๆ) */

static UartDevice my_uart = { .base_address = 0x40011000, .baud_rate = 9600, .on_receive_cb = NULL };

/* 3. เปิดอ้าบานประตูอินเทอร์เฟซสาธารณะ เกลี่ยพรมแดงรับให้ Application สามารถส่งร่างเหงาๆ ของฟังก์ชันตัวเองมาลงทะเบียนฝากไว้ได้ */

void uart_register_rx_callback(uart_rx_callback_t callback) {

my_uart.on_receive_cb = callback;

}

/* 4. สถานการณ์ฉุกเฉินจำลองห้องเชือด Interrupt Service Routine (ISR) ของฝั่ง UART */

void UART_IRQHandler(void) {

/* (แอบสูบ) สมมติเอาว่าเราแงะล้วงอ่านค่าจาก Hardware Register สะกดรอยได้ 0x41 ('A') */

uint8_t received_byte = 0x41;

/* (ขีดเส้นใต้) กระทำการเคลียร์ล้าง Interrupt Flag คาวๆ ของฮาร์ดแวร์ทิ้งให้สิ้นซาก... */

/* 🛡️ กฎมรณะ BEST PRACTICE: บังคับเช็คหน้าไพ่ชัวร์ป้าบว่าไม่โดนเท เป็น NULL หลอกต้ม ก่อนทะลึ่งกดสูตรเรียก Callback เสมอ! */

if (my_uart.on_receive_cb != NULL) {

my_uart.on_receive_cb(received_byte); /* ปล่อยตัวเรียกใช้งานฟังก์ชัน Callback ที่ชาวบ้านแอบกระซิบฝากไว้ */

}

}

/* =========================================

* พรมแดนเปลี่ยนผ่าน: ฝั่งของ Application Code (Main Program อืดอาดๆ)

* ========================================= */

/* บล็อกบอดี้ฟังก์ชันก้อนใหญ่ที่ฝั่งแอปพลิเคชันเรียกร้องปรารถนาสุดๆ ให้ถูกดึงทำงานเมื่อฮาร์ดแวร์มีข้อมูลใหม่ผุดขึ้นมา */

void process_sensor_data(uint8_t data) {

printf("Application received sensor data: %c\n", data);

/* จังหวะนี้นำเอาข้อมูลร้อนๆ ไปเคี้ยวกระทุ้งคำนวณต่อได้ทันที โดยที่ชั้น Driver ข้างล่างไม่หน้ามืดจำเป็นต้องสอดรู้สอดเห็นตรรกะนี้เลย */

}

int main(void) {

/* สั่งการเดินเอกสาร นำแพ็กเกจชื่อฟังก์ชัน process_sensor_data บินลงไปผูกรับรองจดทะเบียนกับ Hardware Driver รอไว้ */

uart_register_rx_callback(process_sensor_data);

/* หลับตาจินตนาการจำลองว่าฟ้าผ่าเกิดกระสุน Interrupt พุ่งชน */

UART_IRQHandler();

return 0; // ลาก่อนการเดินทางอันสวยงาม

}

สัญญาณเตือนภัย: ดาบสองคมของกลไก Callback

การสถาปนากลวิธีเสกใส่ Callback เข้ามาสูบฉีดให้พลังอิสรภาพในการต่อจิกซอว์โค้ดที่ไร้ขีดจำกัดก็จริง แต่มันก็ย่อมพ่วงแถมพ่นฝุ่นควันมาพร้อมกับพันธะความรับผิดชอบอันหนักอึ้งบดขยี้ไหล่เสมอครับ! มาตรฐานเซฟโซนโค้ดและแนวทางปฏิบัติเอาตัวรอดที่สำนักเซียน C ทั่วปฐพีส่งเสียงเอ็ดตะโรแนะนำขีดฆ่าไว้มีดังนี้ฮะ:

- ลูกปืนปลอมพอยน์เตอร์มรณะ (อันตรายจาก Invalid Function Pointers): โทษทัณฑ์บาดแผลที่ร้ายแรงบัดซบที่สุดของการหน้ามืดใช้ Callback คือการลืมรากเหง้าที่ว่า “แท้จริงแล้วมันก็คือตัวแปร Pointer ผีสิงชนิดหนึ่งเท่านั้นแหละวะ” หากคุณสะเพร่าบัดซบไม่ได้จัดการกำหนดค่าเริ่มต้นล้างบางให้มัน (Uninitialized จับเป็นยัดมั่วๆ) หรือปล่อยให้ตัวชี้เบี้ยวเป้าไปแหกโค้งชี้ไปที่ Address ผีบอกที่ไม่ถูกต้อง การเสือกทะลึ่งหน้ามืดส่งใบสั่งเรียกใช้ Callback (ยิง Dereference) จะกลายเป็นการสะบัดแส้นำพาเนื้อหาข้อมูลขยะมั่วๆ เลอะเทอะมาตีความเพ้อเจ้อว่าเป็นคำสั่งแอสเซมบลีรันโค้ด (Executable instructions) ซึ่งจะสับสวิตช์ส่งให้ระบบชิปคุณพุ่งชนภูเขาพังล่มร่วงอวสาน (Crash) แบบหายนะขีดสุดย่อยยับกู่ไม่กลับ (Undefined behavior ศัพท์ติดปากโปรแกรมเมอร์) กฎแห่งกรรมเหล็กเพชรคือ: ต้องร่ายยันต์ตรวจสอบดักหน้า

if (callback != NULL)เอาไว้เป็นเกราะกำบังหน้าประตูทะลวงเรียกใช้ทุกรอยต่อเสมอ! - นรกสับสนมิติเวลา สถานะเตะโด่ง Context ของ Callback: หากตัว Callback ลับๆ ของคุณเกิดแจ็กพ็อตแตกถูกมือผีอัญเชิญเรียกชนัก จากภายในห้อง ISR สายฟ้าแลบโดยตรง ตัวฟังก์ชัน Callback ไก่กาตัวนั้นจะถูกบัดกรีเปลี่ยนสัญชาติสถาปนาสถานะยกระดับแปลงกายเป็น “ชิ้นส่วนหนึ่งของ Interrupt ฉุกเฉิน” ฉับพลันทันที! นั่นหมายความลึกๆ ว่าโค้ดอ้วนๆ ใน Callback บังคับล้มละลายห้ามมีสิทธิ์ตะแบงใช้ฟังก์ชันที่ทำงานหลับในยอกย้อนช้าสุดดื้อติ่ง (Blocking APIs) หรือพวกแก๊งฟังก์ชันผู้ร้ายหน้าเดิมอย่าง

printfและลัทธิเผาหน่วยเมมกินหัวอย่างmallocโดยเด็ดขาดไม่ว่ากรณีใดๆ เพราะมันส่งผลชัวร์ป้าบอาจทำให้ระบบแกนชิปเกิดอาการสูญเสียเสี้ยวเวลาทองการตอบสนอง (Deadly Latency) หรือสาปแช่งให้เกิดงูกินหางตายหมู่ Deadlock อดตายพร้อมกันได้ง่ายๆ - วังวนหลุมพรางมิติทับซ้อน Reentrancy และปีศาจตัวแปร Global Variables: ลูกเจี๊ยบฟังก์ชันที่สวมบทเป็นร่างทรง Callback อาจมีสิทธิ์ถูกระบบเตะส่งเรียกโผล่เข้าสิงทำงานเมื่อไหร่ตอนไหนก็ได้เสรี (พฤติกรรม Asynchronous คลุ้มคลั่ง) และหากทะลึ่งวิปลาสในบอดี้ฟังก์ชันนั้นๆ มีการยื่นมือไปดัดแปลงตะไบตัวแปร Global สาธารณะที่ไม่ได้เก็บตัวเรียบร้อยอยู่ในซอกกล่อง Stack หวงห้ามส่วนตัวของตัวเอง (Shared variable บาป) คุณจะโดนเพ่งเล็งต้องมาระวังตัวสั่นเทากับปัญหาชนประสานงา Race Conditions แย่งกันเขียนอ่านนัวเนีย และต้องปักใจชัวร์มั่นใจล้านตลับว่าจังหวะการทะลวงเข้าถึงตัวแปรชิ้นเนื้อก้อนนั้น จะต้องเป็นการชิงลงมือทำงานแบล็อกกระชากเร็วแบบสับบดสั่งประหารจบในดาบเดียว (Atomic Operation ทุบเป้ง) หรือมีการชักดาบล็อกกุญแจคุ้มกัน (Mutex/Disable interrupts) อย่างสมเกียรติและเหมาะสมป้องกันพวกอีแอบครับผม

สรุป (Conclusion)

ยุทธการการผสานหลอมรวมวิชา Callbacks ข่มขืนเข้าปลุกป้ำคลุกวงในกับพฤติกรรม Hardware Interaction ถือเป็นเทคนิคชั้นครูสุดเก๋าเกมตัวพ่อ ที่สามารถชำแหละตัดเด็ดหัวหงอน “โค้ดควบคุมชิ้นกระดูกฮาร์ดแวร์” ให้ปลิวขุดรากออกจาก “มันสมองก้อนลอจิกซับซ้อนของแอปพลิเคชัน” ฝั่งธุรกิจได้อย่างเด็ดขาดเลือดสาดครับ! มันคือจักรกลสลักฟันเฟืองลับเบื้องหลังม่านพรางตา ที่ร่ายเวทมนต์ทำให้ขุนพลบอร์คอย่างพวกเราสามารถตะแคงตาเขียนระบบซอฟต์แวร์ฝังตัวแบบยืดหยุ่นปรับรูปหน้าได้ราวกับดินน้ำมันรบ สร้างกรุคลังแสงไลบรารีที่ปลดแพ็กจับมายัดผสมร้อยเรียงกลับมาใช้ทำซ้ำใหม่ได้ชั่วนาตาปี (Highly Reusable) และสวมหน้ากากเหล็กรองรับเหตุการณ์นอกคอก (Unexpected Events) ที่สุ่มคาดเดาเวลาเด้งมั่วไม่ได้อย่างโคตรสง่างามและมือโปรสุดขีด

หากเพื่อนๆ หิวกระหายสเต็กเนื้อแดง สนใจอยากแหวกอกดูซอร์สโค้ดตัวอย่างการเขียนสับ Driver ของเซ็นเซอร์ระดับเขี้ยวอย่าง I2C หรือทะลวงแก๊งความเร็วสูงแบบ SPI ที่หยิบใช้ Callback จัดการระเบียบแบบเต็มวอลลุ่มหูดับตับไหม้ หรืออยากมาโชว์กร่างร่วมตั้งแคมป์ไฟแชร์ซอร์สโค้ดมหากาฬเด็ดๆ ประจำตระกูล อย่ามัวหลงทางกั้กๆ ลังเลที่จะแวะดริฟต์ล้อเข้ามาตั้งกระทู้จุดพลุพูดคุยปะทะฝีปากกันต่อระอุได้ที่สมรภูมิบอร์ด www.123microcontroller.com ของแก๊งดาร์กไซด์ของพวกเราได้ทุกเมื่อเลยนะครับเพื่อนๆ! แล้วรอเตรียมงัดเซิร์ฟเจอกันปะทะเมามันส์ใหม่ในกระทู้ขยี้บทความหน้า Happy Firmware Coding สับทะลุ C ต่อเนื่องครับเจ้านาย!