Error Detection (Checksums & CRC): ผู้พิทักษ์ความสมบูรณ์ของข้อมูล (Integrity) แต่ไม่ใช่ยามกันขโมย (Security)!

บทนำ: เส้นบางๆ ระหว่างการตรวจสอบข้อผิดพลาดและการทลายระบบ

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาประจำการหน้าจอคอมมานด์ไลน์กับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาชำแหละเรื่องคลาสสิกขั้นพื้นฐาน แต่เป็นด่านอรหันต์ที่สายฮาร์ดแวร์ Bare-Metal ทุกคนต้องวิ่งชนเวลาทำระบบบัสสื่อสาร (ไม่ว่าจะเป็น UART, I2C, SPI) หรือเวลาต้องอ่านเขียนชิปหน่วยความจำ (เช่น Flash, EEPROM) นั่นก็คือมหากาพย์ของระบบ การตรวจจับข้อผิดพลาด (Error Detection) ครับ

ในโลกอันโหดร้ายของฮาร์ดแวร์ สัญญาณไฟฟ้าดิจิตอลย่อมมีโอกาสถูกรบกวนอย่างรุนแรงจากคลื่นแม่เหล็กไฟฟ้า (EMI / Noise) ทำให้ข้อมูลประเภท 0 และ 1 ของเราเกิดอาการ “บิตกลับทาง (Bit-flip)” โชคดีที่คณิตศาสตร์มอบกลไกสุดเจ๋งอย่าง Checksums และ CRC มาช่วยเป็นยามตรวจสอบให้เรา แต่ทว่า… มีดราม่าเกิดขึ้นบ่อยมากเมื่อโปรแกรมเมอร์หลายคนดัน “ตีความผิด” นำเครื่องมือเหล่านี้ไปใช้เป็นเครื่องรางด้านความปลอดภัย (Security) เพื่อสกัดกั้นแฮกเกอร์แกะข้อมูล ซึ่งขอบอกเลยว่านั่นคือ “หายนะระดับระบบพังพินาศ”! วันนี้เราจะมาแหกตาดูความจริงกันครับว่า เราควรจับอาวุธชิ้นไหนไปใช้ให้รอดตายครับ!

เจาะกึ๋นทฤษฎี: Integrity ยามเฝ้าประตู vs Security ตู้เซฟนิรภัย

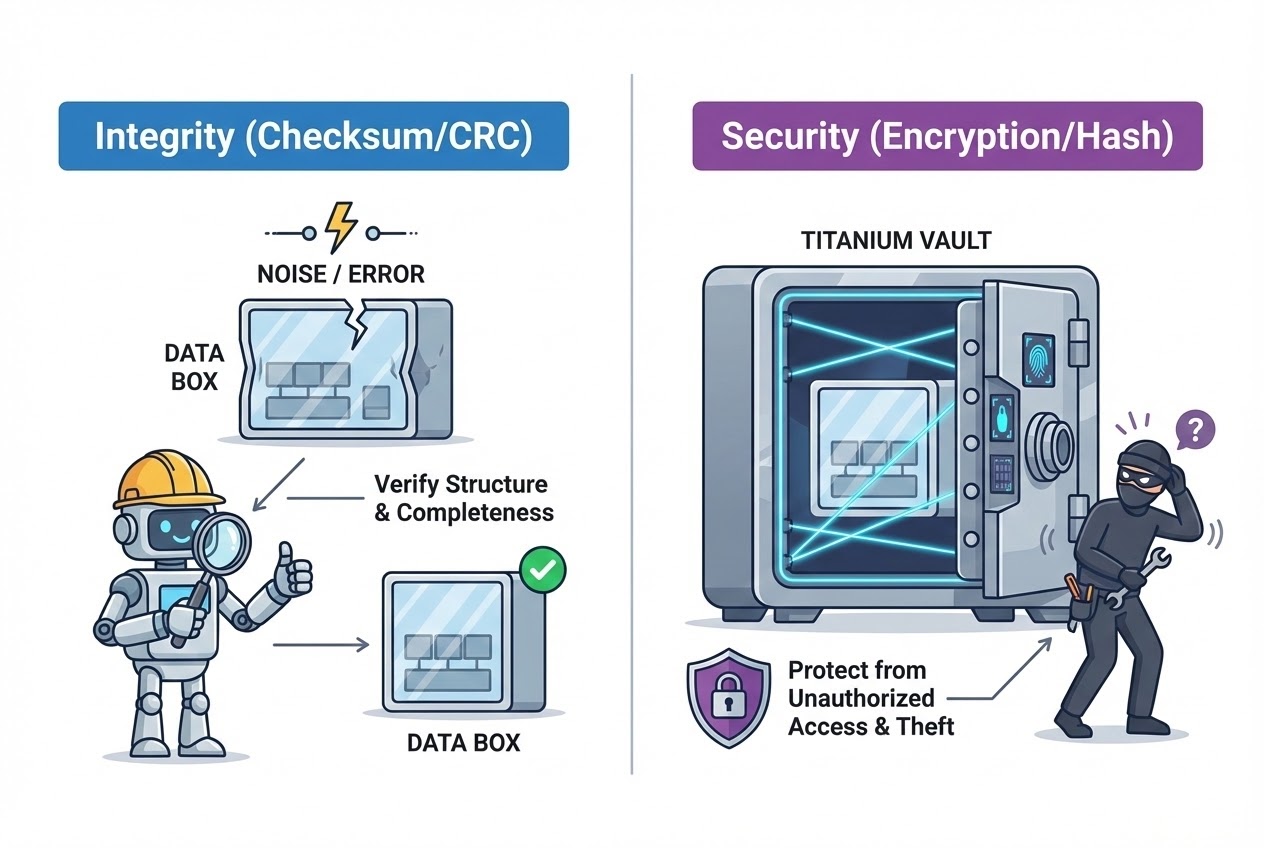

ก่อนที่เราจะลงลึกมุดเข้าไปถึงระดับบรรทัดโค้ด เราต้องผ่าตัดสมองแยกให้ออกก่อนว่าเป้าหมายที่เรากำลังทำอยู่คืออะไร ซึ่งคัมภีร์โหดของสายสมองกลฝังตัวได้สับแบ่งหมวดหมู่ออกเป็น 2 คำศัพท์อันตรายที่มือใหม่มักสับสนกันดังนี้ครับ:

- Integrity (ความสมบูรณ์ของข้อมูล): ตำแหน่งนี้คือยามเฝ้าประตูที่คอยรับประกันว่าข้อมูลที่ถูกยิงส่งมา หรือถูกบันทึกนั้น “ถูกต้องครบถ้วน 100%” ไม่ได้พังเสียหาย (Corrupted) ไประหว่างการเดินทาง หากระบบแสกนพบข้อมูลที่สกปรกผิดเพี้ยน ระบบจะต้องสั่งให้ฝั่งนู้นยิงข้อมูลมาใหม่ (Retry) หรือทิ้งข้อมูลนั้นไป เครื่องมือคู่กายรบในกลุ่มนี้คือ Checksums และ CRC ครับ

- Security (ความปลอดภัยเชิงป้องกัน): ตำแหน่งนี้คือหน่วยรบพิเศษสวมเกราะ! มีหน้าที่รับประกันว่าข้อมูลลับจะไม่ถูกเจาะเข้าถึง หรือแอบดัดแปลงโดยแฮกเกอร์สายมืด รวมถึงครอบคลุมถึงยุทธวิธีการเข้ารหัสลับ (Encryption) และเครื่องมือกลุ่มนี้จะใช้อัลกอริทึมฝั่ง Cryptography ครับ

เปิดคลังอาวุธกลไกการตรวจสอบข้อมูล (Error Detection Mechanisms):

- Checksums คลาสสิกแบบนับนิ้ว (Simple Checksums):

วิธีที่กินแรง CPU น้อยที่สุดคือจับเอาไบต์ข้อมูลเดือดๆ ทั้งหมดมา “บวกกัน” ดื้อๆ แล้วเก็บเฉพาะเศษค่าที่ล้นทะลุเพดาน (Overflow) ทิ้งไป ตัวอย่างเช่น เราจับบวกกันแล้วได้ค่าผลรวม (Sum) จากนั้นเราส่งค่าเลขรวมนี้แนบติดไปกับแพ็กเก็ตด้วย พอไปถึงบอร์ดปลายทาง มันก็รูดบวกข้อมูลทั้งหมดใหม่แล้วเอาผลลัพธ์มาชนเทียบกัน

- จุดบอดมรณะ: วิธีลูกทุ่งนี้ตาบอดครับ! ไม่สามารถตรวจจับได้เลยหากข้อมูลบางไบต์ “สลับตำแหน่งกัน (Swapped words)” เพราะบวกสลับที่ ค่ามันก็เท่าเดิม! หรือหากมีสเกาท์แทรกบิต 0 เสียบเข้ามาเนียนๆ ยอดรวม Checksum ก็จะไม่เปลี่ยนเลย ถ้ายอดบวกลบบังเอิญไปหักล้างกันเองพอดีเป๊ะ ระบบมันก็จะหลงกลมองไม่เห็น Error ครับ โคตรอันตราย!

- CRC (Cyclic Redundancy Checks):

วิศวกรระดับหัวกะทิเลยคิดค้นระบบ CRC ขึ้นมาแก้จุดอ่อนครับ หลักการคือพ่นแพ็กเกจทั้งหมดเป็นชุดตัวเลขฐานสองขนาดยาว แล้วนำมา “จับหารด้วยสมการพหุนาม (Generator Polynomial division)” สถาปัตยกรรมตัวนี้ถูกคำนวณมาเพื่อดักจับ “Transmission errors” หรือข้อผิดพลาดทางสายสัญญาณที่มักจะเกิดรวนขึ้นเป็นชุดๆ (Bursty errors) ได้อย่างแม่นยำดุดันมาก

- ข้อจำกัดเหล็ก: แลกกับความแม่นยำ การรัน CRC กิน CPU มาก แต่อาจแก้ได้ด้วยการสร้างตาราง (Lookup tables) อัดลงเซกชัน ROM เพื่อเร่งความเร็ว

- The Hard Truth: ทั้ง CRC และ Checksum ไม่ได้เอาไว้ป้องกันแฮกเกอร์! ❌ แหล่งข้อมูลย้ำเตือนอย่างหนักแน่นว่า การเรียกใช้งาน Checksums หรือ CRCs “ไม่ใช่เกราะป้องกันการถูกแฮก (Not preventions against hacking)” พวกมันรับมือได้แค่ไฟกระชาก ไม่สามารถป้องกัน “การจงใจดัดแปลงข้อมูล (Intentional modification)” ได้เลย! แฮกเกอร์สามารถแก้ข้อมูลของคุณ แล้วสั่งคำนวณบวกค่า CRC ใหม่ตามสูตรแปะทับลงไปอย่างง่ายดาย (Trivial to spoof) หากคุณต้องการป้องกันการดัดแปลงจากแฮกเกอร์ คุณต้องกราบอัญเชิญ Cryptographic Hash หรือ ระบบลายเซ็นดิจิทัล (Digital Signatures) มาใช้ครับ!

ตัวอย่างโค้ด: สับขยี้คณิตศาสตร์คำนวณ Integrity ในชั้น Bare-Metal

มาดูวิธีการเขียน C สำหรับทำ Simple Checksum และ CRC-8 แบบซอฟต์แวร์ เพื่อตรวจจับข้อผิดพลาดคัดกรองข้อมูล (Integrity Check) กันครับ โค้ดนี้ถูกออกแบบโครงสร้างมาแบบ Clean Code สำหรับระบบ Embedded

#include <stdint.h>

#include <stddef.h>

#include <stdbool.h>

/*

* ภารกิจที่ 1: Simple Checksum (เร็วปานสายฟ้าแต่มั่นใจได้แค่หางอึ่ง)

* บวกข้อมูลทุกไบต์เข้าด้วยกัน (ปล่อยให้ค่าพุ่งล้น Overflow ทิ้งไปตามธรรมชาติ 8-bit)

*/

uint8_t calculate_simple_checksum(const uint8_t *data, size_t length) {

uint8_t sum = 0;

if (data == NULL) return 0;

for (size_t i = 0; i < length; i++) {

sum += data[i]; // ถึงค่าจริงจะทะลุ 255 คอมไพเลอร์ก็จะตัดทิ้งให้เหลือ 8 บิตสุดท้ายที่เราต้องการ

}

return sum;

}

/*

* ภารกิจที่ 2: CRC-8 (กินรอบช้ากว่าแต่มั่นใจได้สูง ทนทานต่อการสลับไบต์)

* ตัวอย่างป่าเถื่อนนี้หมุนลูปหาร Polynomial แบบมาตรฐาน (ตัวอย่างดึง 0x07 มาใช้)

* (ตั้งใจไม่ใช้ Lookup Table เพื่อประหยัดพื้นที่ RAM ให้บอร์ดชิปเล็กๆ)

*/

uint8_t calculate_crc8(const uint8_t *data, size_t length) {

uint8_t crc = 0x00; /* เริ่มต้นเซ็ตค่า 0 */

const uint8_t polynomial = 0x07; /* สูตรสมการหารพหุนามลับ (เปลี่ยนได้ตามมาตรฐาน) */

if (data == NULL) return 0;

for (size_t i = 0; i < length; i++) {

crc ^= data[i]; /* จับข้อมูลไบต์ปัจจุบันมากระแทก XOR เข้าประจุไปใน CRC ก่อน */

/* วนลูปลงเกียร์ 8 รอบ คำนวณขยี้ประจุตามหลักการหารพหุนาม 8 บิต */

for (uint8_t bit = 0; bit < 8; bit++) {

if (crc & 0x80) { /* เช็กบิตซ้ายสุด (MSB) ว่าเป็น 1 หรือไม่ */

/* ถ้าเป็น 1 ชิฟท์ซ้ายแล้วเสียบ XOR ทับด้วยสูตรพหุนาม */

crc = (crc << 1) ^ polynomial;

} else {

/* ถ้านอกนั้น ให้ดันชิฟท์ขยับซ้ายทิ้งไปดื้อๆ */

crc = (crc << 1);

}

}

}

return crc;

}

/* ด่านตรวจ: ตัวอย่างฟังก์ชันตรวจสอบ Integrity ขาเข้า (ไม่ใช่ Security) */

bool verify_packet_integrity(const uint8_t *packet, size_t length, uint8_t received_crc) {

if (packet == NULL || length == 0) return false;

/* สั่งคำนวณ CRC สดๆ จากก้อนแพ็กเกจที่ได้ และเทียบกับ CRC ที่แนบมาท้ายแพ็กเกจ */

uint8_t calculated = calculate_crc8(packet, length);

return (calculated == received_crc);

}

สัญญาณเตือนภัย: อย่าอวดฉลาดเล่นกับไฟ! เช็คลิสต์รอดตาย

เพื่อตีบวกโค้ดระบบฮาร์ดแวร์ของเราให้ถึกทนระดับโรงงาน แหล่งข้อมูลอธิบาย Best Practices ในการจัดการ Error Detection ไว้ดังนี้ครับ:

- ห้ามทะลึ่งคว้าเครื่องมือผิดประเภท: เป้าหมายหลักของ เช็คซัม (Checksum) คือ “การแสกนเตือนว่ามีข้อผิดพลาดเสื่อมสลายของสัญญาณ (Detect error)” ไม่ใช่การยืนยันตัวตน (Authentication) หากส่งข้อมูลลับหรือสั่งยิงขีปนาวุธ ห้ามใช้แค่ CRC เด็ดขาด! จงไปอัญเชิญมาตรฐาน MAC (Message Authentication Code) ที่มีรหัสผ่าน Key ร่วมด้วยมาใช้ป้องกันการจารกรรม

- ด่านเช็กสุขภาพหน่วยความจำ Nonvolatile Memory: ชิปหน่วยความจำอย่าง ROM หรือ EEPROM อาจจะเกิดอาการป่วยเซลล์เสื่อมได้ตามกาลเวลา วิธี Practice กู้โลกคือคำนวณสแกน Checksum ข้อมูลรอมล่วงหน้าตั้งแต่โรงงานตอนโปรแกรมเบิร์นชิปเก็บไว้ เมื่อระบบจ่ายไฟ Boot ขึ้นมา วินาทีแรกซอฟต์แวร์ควรรันสแกนคำนวณ Checksum ใหม่ทั้งก้อน และจับเปรียบเทียบกับค่าโรงงานเสมอ เพื่อยืนยันว่าเฟิร์มแวร์ยังอยู่ดีมีทรง ไม่เพี้ยนแฮงก์ (Runtime Firmware Validity)

- ระวังนรก Integer Overflow โปรเจกต์สเกลใหญ่: หากต้องตั้งลูปบวกก้อนข้อมูลมหาศาล (เช่น อิมเมจไฟล์ทั้งก้อน) และใช้แค่ตัวแปรไซส์ 16-bit word มารองรับยอดรวม คุณต้องระวังไม่ให้ยอดทะลุเพดาน Integer Wraparound ม้วนอ้อมไปเริ่มบรรทัดใหม่ 0 แบบไม่ได้ตั้งใจ หมั่นสอดส่องการทำ Casting ของภาษา C และจองถังพุ้ยรับตัวแปรอ้วนๆ เช่น

uint32_tเสริมแรงกระแทกกันไว้เสมอครับ

สรุป (Conclusion)

ฟันธงบรรทัดสุดท้ายแบบไม่ต้องเถียงกัน Checksums และ CRC คือยอดมนุษย์เครื่องมือช่วยปกปักรักษาเฝ้าประตู “ความสมบูรณ์ของข้อมูลระดับบิต (Integrity)” จากสภาพแวดล้อมเลวร้าย สัญญาณรบกวนขุยๆ ตามธรรมชาติสายทองแดง หรือสายบัสขาดหลวมครับ แต่มันไม่ได้เป็นสายตรวจกันแฮกเกอร์แต่อย่างใด การชาญฉลาดเลือกใช้งานอัลกอริทึมให้เหมาะกับระดับ “ภัยคุกคาม (Threats vectors)” ที่เรากำลังเผชิญ คือความสุดยอดของวิศวกรสายฝังตัวระดับปรมาจารย์ครับ!

ถ้าเพื่อนๆ สายควันตะกั่ว ชอบบทความที่สับเละเจาะลึกทะลวงสมอง Hardware ควบรวมกับ Security แบบนี้ หรือใครมีประสบการณ์รัน CRC พลาดจนล่มทั้งโรงงาน มาเล่าสู่กันฟังและสาดแชร์โค้ดเด็ดๆ ได้ที่บอร์ดชุมชน www.123microcontroller.com ของพวกเราได้เลยนะครับ! ตราบใดที่สัญญาณนาฬิกายังเต้น โค้ดก็ต้องไปต่อ แล้วกำเมาส์พบกันใหม่ในบทความหน้า Happy Embedded Coding ครับทุกคน!