Error Correction (Hamming Codes): เวทมนตร์กู้คืนข้อมูลพลิกนรก ขีดสุดแห่งโลก Integrity!

บทนำ: เมื่อแค่การ “ตรวจจับ” ไม่เพียงพอในสมรภูมิฮาร์ดแวร์

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาพบกับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาอัปเลเวลกันต่อในหมวดของการปกป้องข้อมูลระดับบิตครับ

ในบทความก่อนหน้านี้ เราได้คุยกันเรื่อง Checksums และ CRC ที่ทำหน้าที่เป็น “ยามเฝ้าระวัง” คอยตรวจจับว่าข้อมูลพังหรือไม่ (Error Detection) แต่ปัญหาใหญ่ระดับโลกก็คือ… ถ้ายามตะโกนบอกว่าข้อมูลพัง เราก็ต้องสั่งให้เซ็นเซอร์ “ส่งข้อมูลแพ็กเกจเดิมมาใหม่ (Retry)” ซึ่งในระบบ Real-time ซีเรียสๆ หรือการสื่อสารข้ามอวกาศกับดาวเทียม การส่งใหม่อาจพังทลายระบบ หรือกินเวลาจนทำไม่ได้! วันนี้เราจึงต้องพึ่งพาสิ่งที่เหนือกว่าคณิตศาสตร์ธรรมดา นั่นคือ “Error Correction (การแก้ไขข้อผิดพลาด)” โดยเฉพาะพระเอกตลอดกาลอย่าง Hamming Codes ครับ แหล่งข้อมูลระดับเซียนอธิบายเรื่องนี้ในบริบทของการแยกแยะ Security และ Integrity ไว้อย่างน่าทึ่ง เรามาเจาะกึ๋นดูกันเลยครับ!

เจาะทฤษฎี: Integrity ไม่ใช่ Security และวิวัฒนาการของคนชอบซ่อม!

ก่อนอื่นเราต้องตอกย้ำดึงสติ นิยามระดับสถาปัตยกรรมที่คู่นี้มักถูกจับมาปนกัน แหล่งข้อมูลระบุไว้อย่างชัดเจนว่า:

- Integrity (ความสมบูรณ์ระดับบิต): คือการทำให้มั่นใจว่าข้อมูลมีความ “ถูกต้อง” ไม่ถูกทำให้เสียหายหรือคอร์รัปต์ระหว่างการจัดเก็บหรือส่งผ่าน หากมีข้อมูลพัง ระบบควรตรวจพบ และสามารถ “แก้ไขซ่อมแซมได้เอง (Corrected)” หรือแย่ที่สุดคือโยนทิ้งไป

- Security (ความปลอดภัยทางไซเบอร์): คือการป้องกันไม่ให้ผู้ที่ไม่มีสิทธิ์เข้าถึงหรือดักจับข้อมูลของเราเอาไปอ่านได้ ซึ่งเกี่ยวข้องกับการเข้ารหัสลับ (Encryption) เต็มพิกัด

เมื่อเจาะลึกมุดไปที่กลุ่มของ Integrity เราจะพบวิวัฒนาการของการจัดการข้อผิดพลาด ดังนี้ครับ:

- จากแค่ตรวจจับ สู่การลงมือซ่อม (From Detection to Correction): การทำ Error Detection (เช่น ยัด Parity bit 1 บิตต่อท้ายข้อมูล) ใช้ Overhead แบนด์วิดท์น้อยมาก แต่มันตาบอดบอกไม่ได้ว่าความซวยตกลงที่บิตไหนพัง ในขณะที่รหัสแบบ Error Correction จะเพิ่มปริมาณข้อมูลที่ต้องหอบหิ้วส่งไปอย่างมหาศาล เพื่อแลกกับความสามารถในการซ่อมแซมได้อย่างอัศจรรย์ วิธีที่มักง่ายและเปลืองที่สุดคือ “การส่งซ้ำ 3 รอบ (Repetition)” ซึ่งกู้ข้อมูลได้แต่ก็ผลาญแบนด์วิดท์ไปถึง 3 เท่า (ถ้าส่งซ้ำแค่ 2 รอบก็ไม่มีประโยชน์ เพราะถ้าข้อมูล 2 ชุดไม่ตรงกัน เราก็ไม่รู้อยู่ดีว่าชุดไหนของจริง!)

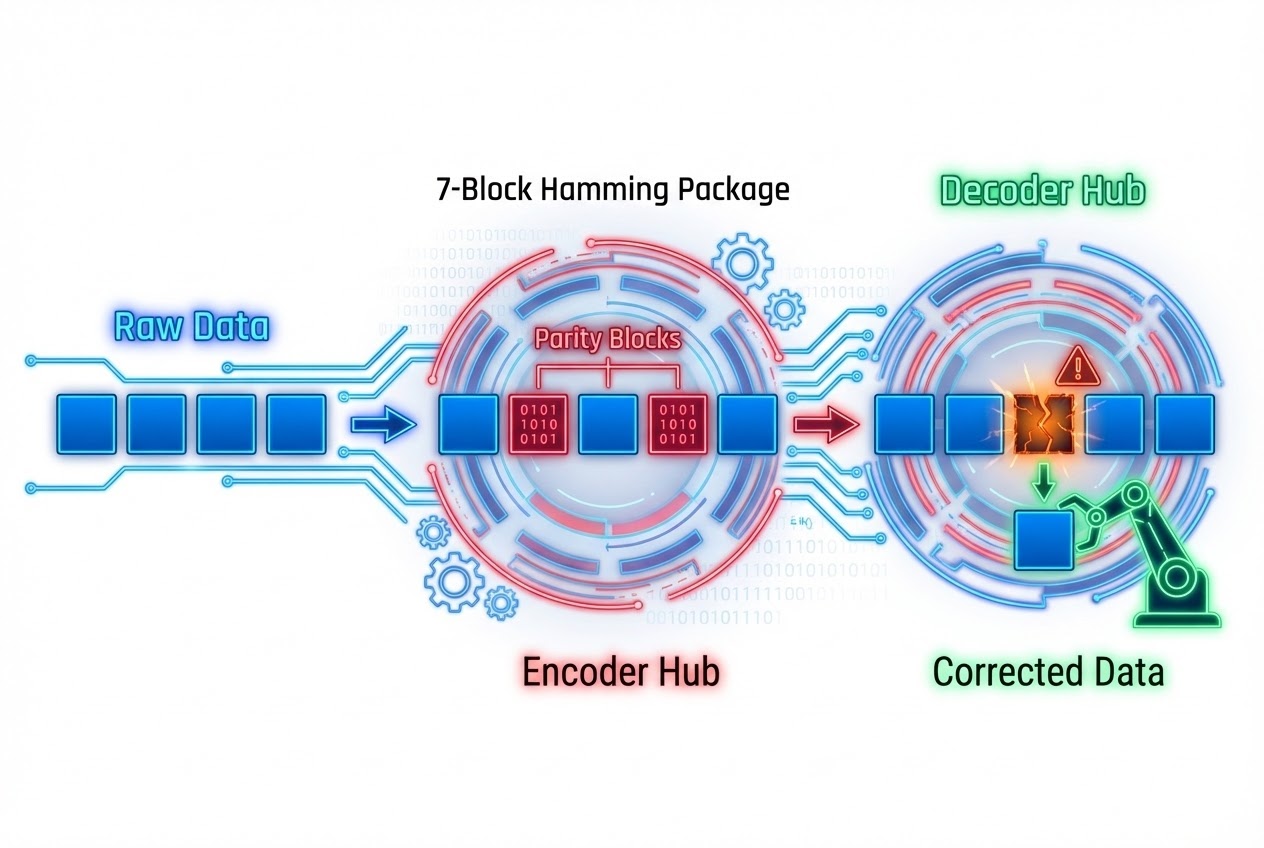

- เวทมนตร์ของ Hamming Codes (7,4): เพื่อแก้ปัญหาความสิ้นเปลืองของวิธีส่งซ้ำ วิศวกรจึงประดิษฐ์คณิตศาสตร์สุดเจ๋งอย่าง Hamming (7,4) code ขึ้นมา มันทำงานโดยนำข้อมูลดิบ 4 บิต (Data bits) มายัดกวนรวมกับ บิตตรวจสอบ 3 บิต (Parity/Check bits) จนกลายร่างเป็นแพ็กเกจข้อมูลขนาด 7 บิต ข้อดีระดับเทพของมันคือ มันสามารถแก้ไขความเสียหายระดับ “Single-bit errors (ข้อมูลพังแค่ 1 บิต)” ได้อย่างสมบูรณ์แบบร้อยเปอร์เซ็นต์!

-

คณิตศาสตร์เบื้องหลังการชี้เป้าหาบิตที่พัง (Syndrome Calculation): ลองจินตนาการว่าเรามีข้อมูล 7 บิตเรียงแถวหน้ากระดาน (ตำแหน่ง 1 ถึง 7) ตำราสอนว่าเราจะแอบวางบิตข้อมูลไว้ที่ตำแหน่ง 3, 5, 6, 7 และวางบิตตรวจสอบไว้คุมเชิงที่ตำแหน่ง 1, 2, 4 ค่าของบิตตรวจสอบได้มาจากการเอาบิตข้อมูลเฉพาะจุดมาบวกกันแล้วหารเอาเศษ (mod 2) หรือพูดภาษา C คือการทำ Bitwise XOR นั่นเอง เมื่อฝั่งผู้รับได้รับข้อมูล 7 บิตมา จะทำการรันขยี้คำนวณสมการตรวจสอบ 3 สมการ เพื่อหาค่ารหัสลับ $c_1, c_2, c_4$ (เรียกว่า Syndrome)

ความเจ๋งทะลุโลกคือ หากเรานำค่า $c_4, c_2, c_1$ มาเรียงอ่านต่อกันเป็นเลขฐานสอง (Binary number) ค่าผลลัพธ์ที่ได้จะชี้เป้าหมายเลข “Index (ตำแหน่งระบุพิกัด)” ของบิตที่พังได้อย่างแม่นยำราวกับจับวาง! เช่น ถ้ารวมกันได้ 110 (คือเลข 6 ในฐานสิบ) แปลว่าบิตตัวที่ 6 โดนสัญญาณรบกวนพัง เราก็แค่จับสลับ (Flip) ค่าบิตนั้น ข้อมูลก็จะกลับมาสะอาดสมบูรณ์ทันทีโดยไม่ต้องขอให้ส่งใหม่ โครงสร้างที่แทรกบิตตรวจสอบไปกับบิตข้อมูลอย่างมีระเบียบแบบนี้เรียกว่า Systematic Code ซึ่งช่วยให้ชิปถอดรหัสทำงานได้โคตรเร็วครับ!

ตัวอย่างโค้ด: สถาปัตยกรรมซ่อมแซมข้อมูลระดับไมโครวินาที

มาดูตัวอย่างการขึ้นรูปฟังก์ชันจำลองภาษา C ในการถอดรหัสและซ่อมบำรุงข้อผิดพลาดด้วย Hamming Code (7,4) สไตล์ Clean Code กันครับ โค้ดนี้จะรับข้อมูล 7 บิต (อัดเก็บอยู่ในตัวแปร 1 byte) มารันประมวลผลหาว่าบิตไหน Error จากนั้นทำการซ่อมให้เนียนกริบ!

#include <stdint.h>

#include <stdio.h>

/* มาโคร (Macro) ปีศาจสำหรับกระชากดึงค่าบิตที่ตำแหน่ง pos (เริ่มนับตำแหน่งที่ 1 ตามทฤษฎีคณิตศาสตร์เป๊ะๆ) */

#define GET_BIT(word, pos) (((word) >> ((pos) - 1)) & 1U)

/*

* ฟังก์ชันกู้ภัย: ตรวจสอบและแก้ไขข้อผิดพลาดแบบทะลุ 1 บิต (Single-bit Error)

* รับค่าข้อมูลที่ถูกเขย่าเข้ารหัสมาแบบ Hamming (7,4) โดยเรียงตำแหน่งบิต 1-7

*/

uint8_t correct_hamming74(uint8_t received_word) {

uint8_t c1, c2, c4;

uint8_t error_index;

/*

* คำนวณสมการตรวจสอบ (Syndrome calculation) รีดค่าด้วยตรรกะ XOR (เทียบเท่าการบวก mod 2)

* c1 มีด่านตรวจเช็กความพังของบิตที่ 1, 3, 5, 7

*/

c1 = GET_BIT(received_word, 1) ^ GET_BIT(received_word, 3) ^

GET_BIT(received_word, 5) ^ GET_BIT(received_word, 7);

/* c2 คุมโซนเขตพื้นที่บิตที่ 2, 3, 6, 7 */

c2 = GET_BIT(received_word, 2) ^ GET_BIT(received_word, 3) ^

GET_BIT(received_word, 6) ^ GET_BIT(received_word, 7);

/* c4 รับผิดชอบกวาดบิตที่ 4, 5, 6, 7 */

c4 = GET_BIT(received_word, 4) ^ GET_BIT(received_word, 5) ^

GET_BIT(received_word, 6) ^ GET_BIT(received_word, 7);

/* นำผลลัพธ์ Syndrome มารวมตัวประกอบร่างเป็นเลขฐานสอง เพื่อพอยต์หา Index ของตัวพัง (สูตร c4 c2 c1) */

error_index = (c4 << 2) | (c2 << 1) | c1;

/* หาก index ออกมาไม่ใช่ 0 รียกตำรวจได้เลย แสดงว่ามี Error ซ่อนตัวอยู่ที่พิกัดนั้น! */

if (error_index != 0) {

printf("⚠️ Warning: Single-bit error ลักลอบเข้าโจมตีที่พิกัด %u!\n", error_index);

/* ทำการซ่อมแซม (Auto-Correct) โดยจับ Flip พลิกสลับบิตที่ตำแหน่งนั้นด้วย Bitwise XOR */

received_word ^= (1U << (error_index - 1));

printf("✅ System Healed: Error ถูกจับซ่อมแซมเรียบร้อยแล้ว\n");

}

/* รีเทิร์นค่าที่ใสสะอาดปราศจาก Error (หรือค่าเดิมถ้ามันสมบูรณ์อยู่แล้ว) กลับไปใช้งานต่อ */

return received_word;

}

(ปล. ดาต้าแผ่นนี้จำลองโครงสร้างคณิตศาสตร์ของการหาพิกัด Error Index จากค่า Syndrome แบบตรงตัวทฤษฎีเป๊ะๆ เพื่อการศึกษาที่เห็นภาพครับ ในการรันจริงอาจมีการปรับจูนออปติไมซ์ตามฮาร์ดแวร์)

สัญญาณเตือนภัย: ดึงสติก่อนพัง! ข้อควรระวังระดับ Enterprise

แม้ตัวละคร Hamming Code นี้จะทรงพลังราวมหาเวทย์ แต่ถ้าจับไปใช้ผิดบริบทผิดเวที มันอาจทำให้ระบบล่มหรือโดนเจาะเละเทะได้ แหล่งข้อมูลผู้รู้จริงได้สับเตือนไว้ดังนี้ครับ:

- จงผลักภาระให้ Hardware เสียบแทนถ้าเป็นไปได้: แหล่งข้อมูลชี้ชัดว่า ไมโครคอนโทรลเลอร์หรือชิปเครือข่ายสื่อสารความเร็วสูงหลายตระกูล มักจะมีฟีเจอร์ “ฮาร์ดแวร์พิเศษ (Specialised hardware / ECC Memory)” ฝังมาให้ในซิลิคอนเรียบร้อยแล้ว การเปิดใช้ฮาร์ดแวร์ย่อมซัดประมวลผลได้เร็วกว่า และปลอดภัยเสถียรกว่าการนั่งเขียนอัดโค้ด C เช็กเองด้วยซอฟต์แวร์หลายขุม!

- ขีดจำกัดพลังเหนือมนุษย์ของ Hamming Code: รหัสค่าย Hamming ไม่ว่าจะทำความยาวลากไปไกลแค่ไหน (เช่น ระดับ 255-bit Hamming ที่แบกข้อมูลได้ 247 บิต) โครงสร้างพื้นฐานมันก็ยังถูกจำกัดแบนให้ “ซ่อมแก้ไขข้อผิดพลาดซวยๆ ได้สูงสุดแค่ 1 บิตเท่านั้น! (Single-bit problem)” ดังนั้น เมื่อมันต้องเจอกับพายุ “Burst errors” (สัญญาณรบกวนคลื่นลูกใหญ่ที่ซัดให้ข้อมูลพังติดๆ กันหลายบิตเป็นแพ) หน้าที่ของมันจะเหลวเป๋วพอกับ Checksum หากโปรเจกต์ของคุณต้องเผชิญกับสภาพแวดล้อมโหดร้ายคลื่นแทรกหนักๆ ควรหันประจัญบานไปคบหาอัลกอริทึมรุ่นใหญ่อย่าง Reed-Solomon แทน แม้จะสูบกินพลังคณิตศาสตร์สูงกว่ากันลิบลับก็ตาม

- หลักการของ Kerckhoff (Kerckhoff’s Principle) & หายนะ Security: อย่าหลงมัวเมาเด็ดขาดว่า การเอาข้อมูลมาสับหั่นแล้วขยี้แทรก Parity bits ยั้วเยี้ยยุ่งเหยิง (Unusual encodings) จะนับเป็นการทำระบบเข้ารหัสลับ (Encryption) ที่ปลอดภัย! เครื่องมือสุดยอดเหล่านี้มีหน้าที่คอยรักษาสภาพ ความสมบูรณ์บิต (Integrity) เท่านั้นครับ! ถ้าเกิดสไนเปอร์แฮกเกอร์ดักจับข้อมูลกลางอากาศได้ เขาก็สามารถใช้ความรู้เรื่องอัลกอริทึมเปิดเผยอิงทฤษฎีคณิตศาสตร์เหล่านี้ แปลงซ่อมและอ่านไส้ในกลับมาได้ทันทีอย่างสบายหมู! การเข้ารหัสตีกลับ (Cryptography) ที่แท้จริงต้องอาศัยกลไกระดับสุพรีมที่ “แฮกเกอร์ไม่สามารถคำนวณย้อนกลับได้ด้วยความรู้อัลกอริทึมเพียงอย่างเดียว (ฝั่งเราต้องซ่อนกุญแจ Key ลับส่วนตัวไว้ด้วยเสมอ)”

สรุป (Conclusion)

การทำ Error Correction ควบคู่ไปกับขุนพลอย่าง Hamming Codes ถือเป็นเทคนิคคลาสสิกขั้นเทพที่งดงามเกินบรรยายครับ! มันเปรียบเสมือนโชว์ศิลปะของการรังสรรค์นำบิตข้อมูลมาขยำโยงเข้ากับคณิตศาสตร์อันแยบคาย เพื่อสร้างโครงสร้างโปรโตคอลระบบป้อมปราการที่มีความทนทานต่อข้อผิดพลาด (Fault Tolerance) ช่วยดึงศักยภาพให้ตัวฮาร์ดแวร์ Bare-Metal สื่อสารและร่ายมนต์กู้ชีพข้อมูลที่พังไป 1 บิตเต็มๆ กลับฟื้นคืนชีพมาได้อย่างน่าอัศจรรย์ใจ โดยไม่ต้องเสียหน้าง้อร้องขอให้ต้นทางยิงแพ็กเก็ตอัดข้อมูลมาใหม่เลยครับ!

หากเพื่อนๆ กองกำลังสายเหล็ก สนใจอยากประชันดูวิธีการประยุกต์ใช้ Hamming Code ขั้นแอดวานซ์ หรือขุดวิเคราะห์การโยนโค้ด Reed-Solomon ลุยในการสื่อสารผ่านคลื่นวิทยุ (RF Data link) แบบเจาะจงลึกซึ้ง แวะเข้ามาเปิดตี้ตั้งกระทู้คุยกัน และสาดแชร์โปรเจกต์เดือดๆ สนุกๆ กันต่อเนื่องได้ที่บอร์ดทหารช่าง www.123microcontroller.com ของพวกเราได้เลยนะครับ! ตราบใดที่สัญญาณ Clock ยังหมุน โค้ดของเราต้องไม่มีวันพัง แล้วพบกันใหม่ในบทความประจัญบานหน้า Happy Bare-Metal Coding ครับทุกคน!