Encryption (Symmetric vs Asymmetric): กลไกเข้ารหัสลับ ศาสตร์แห่งการปกป้องข้อมูลขั้นสุด

บทนำ: เมื่อ Integrity ไม่ใช่ยันต์กันแฮกเกอร์!

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาประจำการกับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาชำแหละหัวข้อที่ซีเรียสระดับชาติ ในยุคที่ Internet of Things (IoT) เชื่อมต่ออุปกรณ์เข้ากับโลกอินเทอร์เน็ต นั่นก็คือมหากาพย์ของ Encryption (การเข้ารหัสข้อมูลลับ) ครับ

ในบทความที่แล้วเราคุยกันเรื่อง Checksum และ CRC ซึ่งเป็นแค่เครื่องมือพิทักษ์ “ความสมบูรณ์ของข้อมูลระดับบิต (Integrity)” แต่แหล่งข้อมูลระดับเซียนย้ำเตือนไว้ชัดเจนว่า Integrity “ไม่ใช่ความปลอดภัยเชิงป้องกัน (Security)” เพราะ CRC หน้าโง่ๆ ป้องกันแฮกเกอร์ไม่ได้! หากเราต้องการซ่อนเร้นข้อมูลระดับความลับสุดยอด เช่น รหัสผ่าน Wi-Fi เราถูกบังคับให้หันมาสวมเกราะคณิตศาสตร์ที่เรียกว่า Encryption ครับ วันนี้เราจะมาแงะตำราดูกันว่า สถาปัตยกรรมแบบ Symmetric และ Asymmetric คืออะไร ไปลุยกันเลยครับ!

เจาะกึ๋นทฤษฎี: สถาปัตยกรรมการเข้ารหัสลับแห่งโลกคอมพิวเตอร์

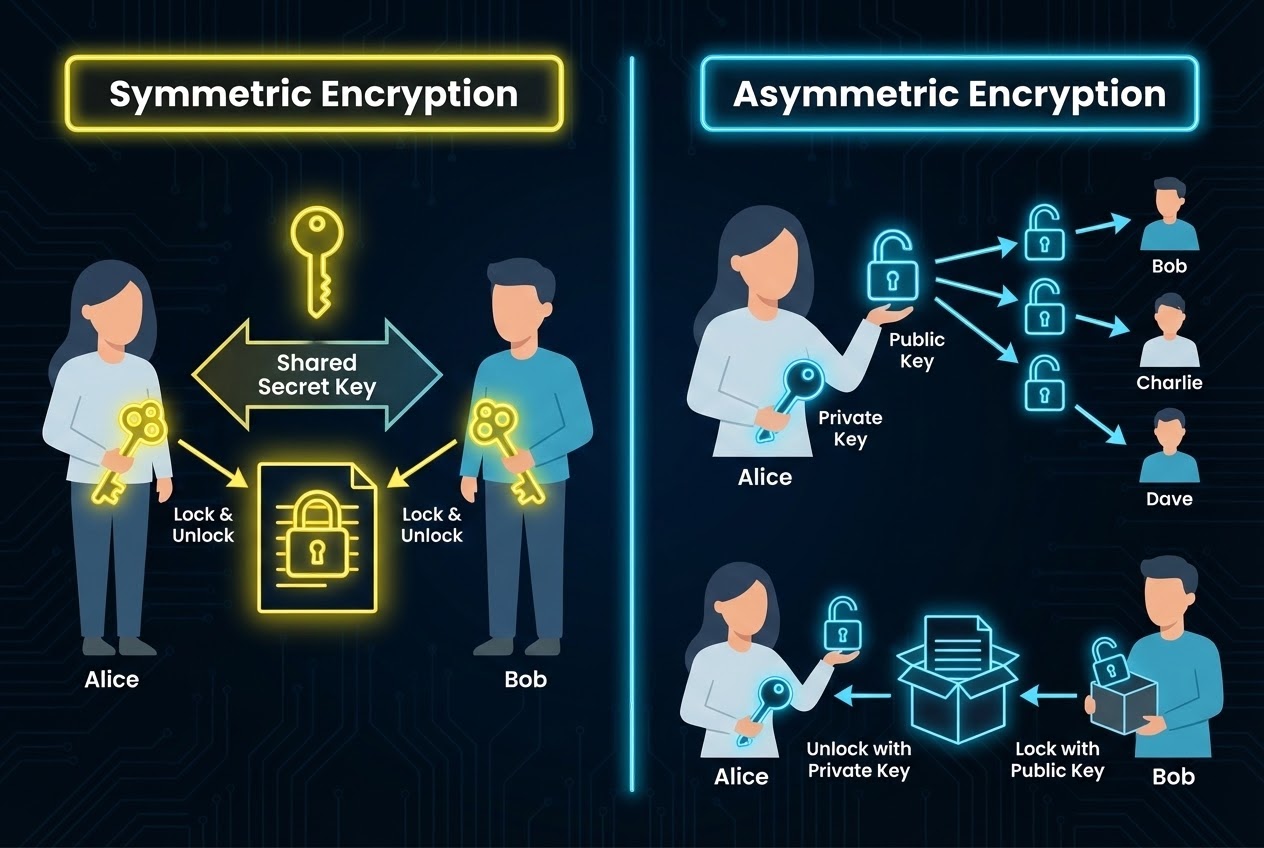

คำกริยาที่ว่า Encryption หรือการเข้ารหัสลับนั้น คือการนำข้อมูลปกติที่อ่านออก (Plaintext) มาผ่านกระบวนการคณิตศาสตร์สุดโหด ร่วมกับ “กุญแจ (Key)” จนผลิตออกมาเป็นข้อมูลที่อ่านไม่ออกเลย (Ciphertext) โดยมันจะต้องไม่สามารถย้อนกลับได้เลยหากไม่มีกุญแจที่ถูกต้อง! สถาปัตยกรรมคณิตศาสตร์นี้แบ่งออกเป็น 2 เสาหลักๆ ดังนี้ครับ:

- 1. Symmetric Encryption (กุญแจสมมาตร):

- หลักการ: เป็นสถาปัตยกรรมที่ใช้ “กุญแจดอกเดียวกันเป๊ะๆ (Same Key)” ทั้งในการล็อกเข้ารหัส (Encrypt) และการถอดรหัส (Decrypt)

- การเปรียบเทียบให้เห็นภาพ: เหมือนเราล็อกกล่องความลับส่งไปให้เพื่อน เพื่อนจะเปิดกล่องได้ก็ต่อเมื่อเขามี “ลูกกุญแจ” ที่ปั๊มหน้าตาเหมือนกับกุญแจของเราเป๊ะๆ เท่านั้น

- จุดเด่น: อัลกอริทึมซัดคำนวณได้รวดเร็วมาก จึงนิยมใช้กับแพ็กเกจข้อมูลขนาดใหญ่ๆ (Bulk encryption) โดยส่วนใหญ่มักจะเป็น Block ciphers (เช่น AES) หรือ Stream ciphers

- ข้ออ่อน: ปัญหาโลกแตกคือ “เราจะลักลอบส่งลูกกุญแจดอกแรกนี้ ไปให้เพื่อนได้อย่างไรคลื่นลูกกลางทาง?” ถ้าแฮกเกอร์ดักจับคีย์ได้ ระบบทั้งหมดจะจบเห่ (Key Sharing Problem)

- 2. Asymmetric Encryption (สถาปัตยกรรม Public-Key):

- หลักการ: เกิดมาเพื่อแก้ปัญหาการส่งกุญแจครับ! ระบบจะบังคับสร้างกุญแจขึ้นมาเป็นคู่หู (Key Pair) ประกอบด้วย กุญแจสาธารณะ (Public Key) และ กุญแจส่วนตัว (Private Key) ข้อมูลที่ถูกล็อกด้วย Public Key จะสามารถถูกไขปลดล็อกได้ด้วยอานุภาพของ Private Key ที่คู่กันเท่านั้น!

- การเปรียบเทียบให้เห็นภาพ: เพื่อนส่ง “แม่กุญแจกดล็อก (Public Key)” ที่อ้าทิ้งไว้มาให้เรา เราเอาของใส่กล่องแล้วกดล็อก จากนั้นส่งคืนเพื่อน แฮกเกอร์กลางทางได้กล่องไปก็เปิดไม่ได้ เพราะเพื่อนของเราแอบเก็บ “ลูกกุญแจไข (Private Key)” ดอกเดียวไว้ตัวเงียบๆ เพียงคนเดียว

- จุดเด่น: แก้ปัญหาแลกเปลี่ยนคีย์ได้อย่างหมดจด สามารถประยุกต์ทำ Digital Signatures เพื่อการันตีว่าข้อมูลมาจากเรา 100% ได้อีกด้วย

- ข้ออ่อน: กลไกคณิตศาสตร์หลังบ้านซับซ้อนนรกแตกมากๆ (เช่น RSA) มันจึงทำงานประมวลผลได้ “โคตรช้า” และกินพลังงาน CPU ของไมโครคอนโทรลเลอร์สเปกต่ำๆ ทะลุดาวเทียม!

- 3. การรวมร่างขั้นเทพ (The Hybrid Approach - บิดาแห่ง TLS/HTTPS): ในเครือข่ายระบบจริง วิศวกรมักจะจับสองค่ายนี้มาทอล์คแท็กทีมครับ! เฟสแรกจะยิง Asymmetric Cipher มาใช้ชั่วคราวเพื่อแอบตกลงสร้าง “Shared Symmetric Key” อย่างลับๆ จากนั้นพอมั่นใจว่าปลอดภัย ก็จะเปลี่ยนสับเกียร์ไปใช้ Symmetric Cipher ที่วิ่งห้อได้เร็วกว่าในการคุยกันต่อตลอดเซสชัน!

ตัวอย่างโค้ด: สับขยี้เรื่อง XOR Encryption อย่างง่าย

เพื่อให้เห็นภาพลอจิกคณิตศาสตร์ระดับบิต ขอจำลองทำ Symmetric Encryption แบบพื้นฐานที่สุด นั่นคือการใช้ Bitwise XOR (Exclusive-OR) เพื่อกระแทกรหัสกับตัวแปร String ด้วยคาแรกเตอร์ Key ลับ 1 ตัวอักษรครับ

#include <stdio.h>

#include <string.h>

/*

* โค้ดนี้โดนเขียนจัดโครงสร้างมาแบบ Clean Code มาตรฐานความปลอดภัย

* ทฤษฎี: ข้อมูลใดที่โดนบอดยัด XOR ไปแล้ว ถ้านำมา XOR ชนคีย์เดิมซ้ำ จะได้ค่าดั้งเดิมกลับมาราวปาฏิหาริย์!

*/

void xor_encrypt_decrypt(char *str, char key) {

/* 🛡️ ป้องกันบั๊ก Null Pointer Dereference พังคาบอร์ดเสมอ! */

if (str == NULL) {

return;

}

int len = strlen(str);

for (int i = 0; i < len; ++i) {

/* บิด XOR ค่าบิตของตัวอักษร กระแทกกับตัวแปร Key ลับ */

str[i] ^= key;

}

}

int main(void) {

char secret_message[] = "Hello, Microcontroller!";

char symmetric_key = 'K';

printf("Original Data: %s\n", secret_message);

/* โยนข้อความเข้าไปบดเข้ารหัส (Encrypt) */

xor_encrypt_decrypt(secret_message, symmetric_key);

printf("Encrypted Data: %s\n", secret_message);

/* นำข้อความขยะ Ciphertext ถอดรหัสด้วย Key ตัวเดิมเป๊ะ (Decrypt) */

xor_encrypt_decrypt(secret_message, symmetric_key);

printf("Decrypted Data: %s\n", secret_message);

return 0;

}

⚠️ คำเตือน (CRITICAL WARNING): โค้ด XOR ด้านบนเป็นเพียงเพื่อการศึกษาเท่านั้น! ในโลกโปดักชันหน้างานจริง วิธีนี้อ่อนแอกระจอกโคตรๆ และไม่ปลอดภัยเพียงพอ คุณต้องหันไปเรียกใช้ไลบรารีจักรวาลอย่าง AES-256 จาก OpenSSL หรือ mbedTLS แทนครับ!

สัญญาณเตือนภัย: อย่าอวดฉลาดเล่นกับไฟในสมรภูมิ Crypto

พื้นที่นี้เต็มไปด้วยกับระเบิด แหล่งข้อมูลสถาปนิกระดับโลกฝากหลุมพรางสำคัญกางเตือนสติพวกเราไว้ดังนี้ครับ:

- ห้ามอวดเก่งคิดค้นอัลกอริทึมขึ้นมาเองเด็ดขาด! (Don’t roll your own crypto!): กฎเหล็กของ Kerckhoffs’s Principle ระบุว่า “ระบบคริปโตแกรมที่ดี จะต้องแข็งแกร่งแม้ศัตรูจะรู้หลักการของอัลกอริทึมทุกบรรทัด (ยกเว้น Key)” การรัน C ผสมบิตบวกเลขทำ Custom algorithm ถือว่าไม่แข็งแกร่งเลย แฮกเกอร์ระดับมัธยมสามารถถอดลอจิกพวกนั้นได้สบายๆ จงใช้มาตรฐานโลกที่พิสูจน์แล้วอย่าง AES หรือ RSA เสมอ!

- ช่วยผลักภาระไปให้ Hardware รับจบ! (Hardware Cryptographic Acceleration): การปล่อยให้ CPU 8-bit อืดๆ มารันสมการคณิตศาสตร์ตายห่าของ RSA หรือ AES แบบ Pure Software อาจสูบกินแบตและรอนานเป็นวินาที! เสมอก่อนเขียน ให้เปิด Datasheet ดูก่อนว่ามี Hardware Acceleration ยัดมาในซิลิคอนไหม? หากมี ให้ดึง API ฮาร์ดแวร์ตัวนั้นเสมอ รันเร็วกว่าหลักร้อยเท่าตัว!

- กับดักแห่งการสร้างตัวเลขสุ่ม (The PRNG Trap): กุญแจเข้ารหัสลับที่ดีสุดยอด ต้องส่งมาจากโค้ดสุ่มตัวเลขที่แฮกเกอร์เจาะคาดเดาเจาะใจไม่ได้! กฎเหล็กคือ ห้ามใช้ฟังก์ชัน

rand()พื้นฐานของ C เจนคีย์เด็ดขาด! เพราะสถานะมัน “ตายตัว” แฮกเกอร์เขียนสมการย้อนดักรหัสผ่านของคุณได้ คุณต้องไปบิดกระชากใช้ (True Random Number Generator - TRNG) ของฮาร์ดแวร์สถานเดียว! - ปกป้องกุญแจยิ่งชีพ! (Key Management Apocalypse): อัลกอริทึมโคตรโหดแค่ไหนก็กลายเป็นเศษขยะทันที… หากคุณเสล่อ ฮาร์ดโค้ด (Hard-code) สลักคีย์ลับประจำหมู่สลักเอาไว้ใน Code เป็น Plaintext โต้งๆ! พวกที่ปลั๊กโคลนขยะไฟล์

.hexไป ก็แกะตีรหัสของคุณสบายบอทันที!

สรุป (Conclusion)

เทคโนโลยี Encryption ไม่ว่าในฝั่ง Symmetric (กระแทกคีย์ดอกเดียว เร็วปรี๊ด) หรือฝั่ง Asymmetric (ระบบคีย์คู่สุดปลอดภัยแต่ช้า) ขุมทรัพย์เหล่านี่คือชุดอาวุธหนักที่สายสมองกลฝังตัวต้องเลือกปาดออกมาใช้ทลายสกัดกั้นหุ้มเกราะข้อมูลความลับสุดยอดของผู้ใช้จากการโดนสไนเปอร์เงาแอบดักจับตัดตอนรหัส อย่างไรก็ตาม การจะตีเกราะอิมพลีเมนต์ให้ปลอดภัยนั้น ต้องลึกผสานเจาะเจียร์ใช้อัลกอริทึมชั้นยอดมาตรฐานสากลโลก และกระบวนการซ่อนคีย์ลับกุญแจอย่างเลือดเย็นและเงียบที่สุด

หากเพื่อนๆ สายตะกั่วปืนใหญ่สนใจอยากดูสไลด์โค้ด C ทะลวงคุยชิป Hardware Crypto บนไมโครคอนโทรลเลอร์ หรือปะไลบรารีระดับบิ๊ก mbedTLS แวะเข้ามาเปิดตี้เตะกล่องแชร์ไอเดียโค้ดกันรัวๆ ได้ที่บอร์ด www.123microcontroller.com! แล้วตอกคีย์บอร์ดพบกันใหม่ในประจัญบานหน้า Happy Secure Coding ครับทุกคน!