Data Encoding (Base64): ไขความลับการแปลงข้อมูล กับความเข้าใจผิดสยองขวัญเรื่อง Security และ Integrity

บทนำ: เปลื้องผ้าความจริงหลังหน้ากาก Base64

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาประจำสถานีรบกับวิศวกรขอบตาดำๆ กันอีกครั้ง วันนี้เราจะมาตั้งประเด็นคุยกันในหัวข้อที่มักจะสับหลอกทำให้โปรแกรมเมอร์มือใหม่หลายคนเกิดอาการหลงทางสับสน และอาจชักนำโปรเจกต์ไปสู่ความหายนะด้านความปลอดภัยระดับสยองขวัญได้ นั่นก็คือเรื่องของ Data Encoding (การเข้ารหัสข้อมูลลวงตา) โดยขอมุ่งเป้าชำแหละไปที่ตัวยอดฮิตอย่าง Base64 ในบริบทที่โยงกับค่าพลัง Security (ความปลอดภัย) และ Integrity (ความสมบูรณ์ของข้อมูล) ครับ

เวลาที่พวกเราดำดิ่งพัฒนาระบบ Embedded หรือเขียนโปรแกรม C เพื่อพ่นส่งข้อมูลลอดช่องผ่านเครือข่าย เรามักจะเดินเตะเจอคำว่า Base64 อยู่บ่อยๆ บนหน้า StackOverflow หลายคนอาจจะแอบมโนไปเองเข้าใจผิดอย่างกู่ไม่กลับว่า “เย้! ฉันจับข้อมูลเข้าเครื่องบดแปลงเป็น Base64 แล้ว ข้อมูลฉันถือว่าฉาบด้วยความปลอดภัยแล้ว แฮกเกอร์ฝีมือดีแค่ไหนมาดักจับก็อ่านไม่ออกแน่นอนร้อยเปอร์เซ็นต์!”

หยุดเดี๋ยวนี้เลยครับ! นั่นเป็นความเข้าใจที่ผิดเพี้ยนและวิปลาสระดับมหันต์! วันนี้เราจะมาเจาะลึกแกะซอร์สจากแหล่งข้อมูลมาตรฐานระดับเซียนกันว่า จริงๆ แล้ว Base64 ถูกสร้างมาบังตาดลกโลกเพื่ออะไร และทำไมมันถึงไม่ได้ช่วยเหลืออะไรโปรเจกต์ของคุณเลยสักนิดในเรื่องของความปลอดภัยการโจรกรรมข้อมูลครับ!

เจาะกึ๋นทฤษฎี: Base64 คืออะไร? และทำไมวิศวกรยุคหินถึงคลอดมันออกมา?

ก่อนที่เราจะไปขยี้ประเด็นอื่น เราจำเป็นต้องขีดเส้นแบ่งแยกสมองให้ออกอย่างเด็ดขาดระหว่างคำว่า Integrity (ยามเฝ้าประตูที่รับประกันว่าข้อมูลถูกต้อง ไม่สูญหาย หรือถูกมือมืดแอบสลับไส้เปลี่ยนแปลงแฝงตัวมาระหว่างทาง) และคำว่า Security (ตู้เซฟนิรภัยที่รับประกันว่าข้อมูลลับสุดยอดจะไม่ถูกเข้าถึงเจาะดูกลวงๆ โดยผู้ที่ไม่มีบัตรผ่านอนุญาต หรือที่เรียกกันว่าการทำ Encryption - เข้ารหัสลับ) ครับ

ในบริบทประวัติศาสตร์ปูมหลังของการสื่อสารข้อมูล แหล่งข้อมูลสถาปัตยกรรมได้อธิบายบทบาทที่แท้จริงของ Data Encoding ไว้ชวนอึ้งดังนี้ครับ:

- 1. ชูตติดไซด์โป้ง เกิดมาเพื่อกอบกู้แก้ปัญหาโปรโตคอลระบบปู่ทวด: โปรโตคอลการสื่อสารโบราณหลายตัวในยุคหินอินเทอร์เน็ต (ยกตัวอย่างคลาสสิกสุดคือ โปรโตคอลส่งอีเมล SMTP สมัยพระเจ้าเหา) ถูกออกแบบพิมพ์เขียวดั้งเดิมมาให้ยอมรับคายส่งได้เฉพาะ “ข้อความตัวอักษรธรรมดา (Text)” ในรูปแบบแคบๆ ที่เรียกว่าอักขระ 7-bit ASCII เท่านั้น หากเราซาดิสต์พยายามยัดก้อนข้อมูลไบนารีดิบๆ (Raw Binary data) เช่น ข้อมูลพิกเซลรูปภาพ หรือไฟล์แพ็กเกจที่ถูกบีบอัด ส่งกระแทกทะลวงไปในท่อโปรโตคอลเหล่านี้ ข้อมูลอาจจะเละเทะยับโคม่า หรือถูกโปรโตคอลเข้าใจผิดตีความว่าเป็น Control codes (สัญญาณส่งคำสั่งแปลกๆ) จนข้อความพังทลายลงกลางอากาศได้

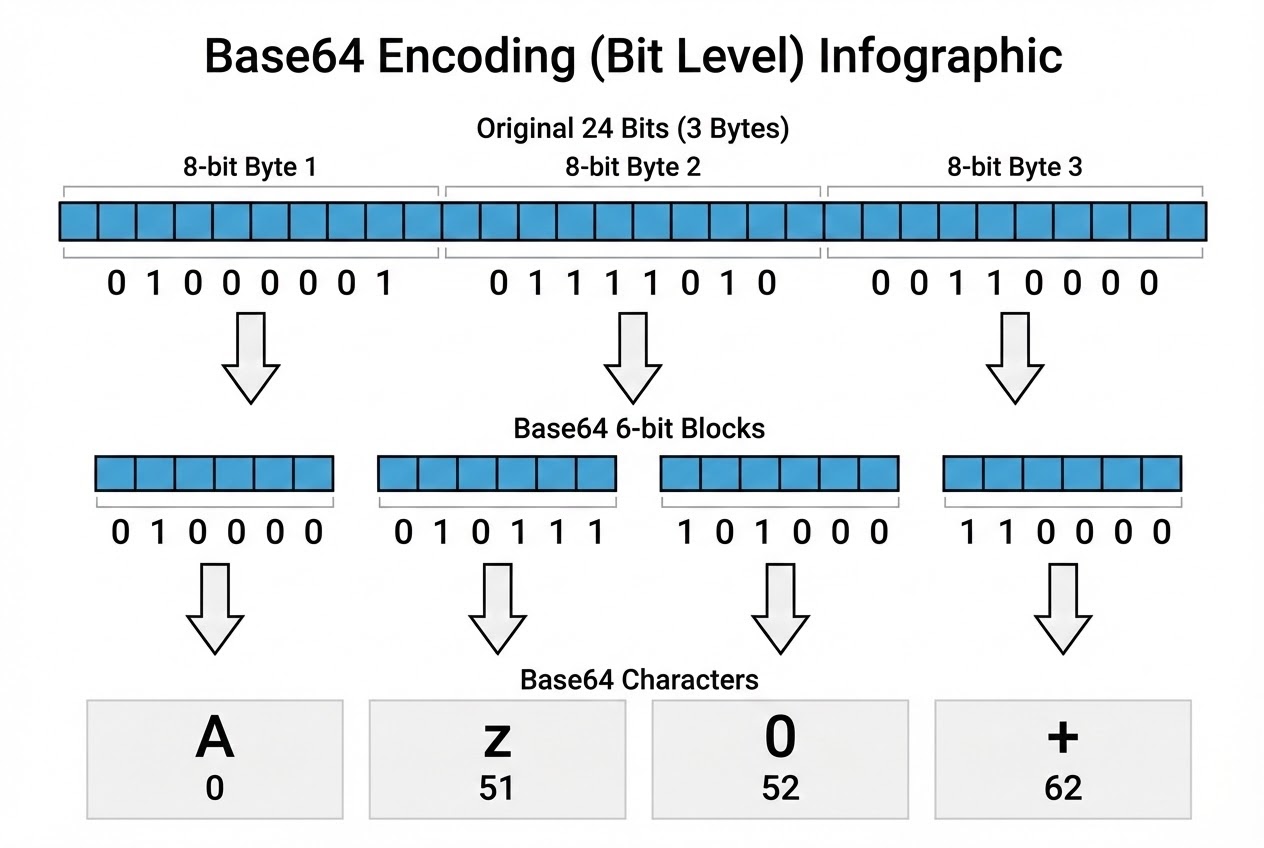

- 2. กลไกเครื่องสับหมู การทำงานของ Base64: วิธีหนีตายแก้ปัญหาการส่งข้อมูลไบนารีผ่านท่อตัวอักษรคือการงัดเอา Base64 เข้ามาใช้ ซึ่งแท้จริงมันคือสูตรรูปแบบหนึ่งของฝั่ง “Binary-to-text encoding” หลักการทำงานของมันตรงไปตรงมาเหมือนเครื่องสับและประกอบร่างซอมบี้ใหม่ครับ โดยมันจะสั่งให้ดึงข้อมูลไบนารีเรียงแถวหน้ากระดานจับมัดก้อนละ 8-bit มาต่อกันยาวๆ แล้วหั่นสับจับกลุ่มใหม่ให้กลายเป็นเศษคำขนาดแค่ 6-bit (ซึ่งเลข 6-bit จะมีค่าอาณาเขตที่เป็นไปได้ทั้งหมดเป๊ะๆ เพียงแค่ 64 ค่า)

- 3. คาถาแปรธาตุ อัตราส่วน 3 ต่อ 4: การหั่นแบบนั้นหมายความเชิงคณิตศาสตร์ว่า ข้อมูลต้นฉบับ 3 ไบต์เต็มๆ (รวม 24 บิต) จะถูกสับหั่นใหม่บวมขึ้นเป็น 4 ก้อนย่อย (ก้อนละ 6 บิต) แล้วกลไกจะนำก้อนเลขเหล่านี้ไปกางส่องเทียบกับตารางตัวอักษรภาษาอังกฤษและตัวเลข (A-Z, a-z, 0-9, รวมถึงเครื่องหมาย +, และ /) เพื่อแปลงร่างให้มันกลายเป็นตัวอักษร ASCII ที่หน้าตาสะอาดสะอ้าน สามารถสาดส่งผ่านเครือข่ายยุคหินได้อย่างปลอดภัยและเนียนตา (ตัวอย่างหน้าตาเช่น ไฟล์ภาพไบนารีจะถูกเสกแปลงร่างเป็นอักขระเรียงยาวเหยียดชวนปวดหัวเช่น

VGhpcyBpcy...) - 4. ความเข้าใจผิดหลงทางสยองขวัญเรื่อง Security และ Integrity ❌: แหล่งข้อมูลระดับชั้นครูนักเจาะเกราะเน้นย้ำสลักหลังไว้อย่างชัดเจนเด็ดขาดว่า การใช้งานเทคนิค Encoding ซำเหมาแบบ Base64 ไม่ได้เพิ่มพูนประโยชน์ด้าน Security บ้าบอใดๆ ทั้งสิ้น! มันเป็นแค่กลลวงการสลับสับเปลี่ยนรูปแบบการนำเสนอโชว์ข้อมูลชั่วคราว (Alternative representation) ซึ่งแฮกเกอร์โจ๋ต๊อกต๋อยคนไหนก็ตามที่เหลือบไปรู้ว่าไอ้ก้อนยาวยืดนี่คือ Base64 ก็สามารถก็อปปี้ไปจับยัดเข้าเว็บแปลงกลับ (Decode) ได้ทันทีใน 1 วินาทีโดยไม่ง้อไม่ต้องใช้คีย์กุญแจพิเศษใดๆ ไขเลยแม้แต่น้อย (ต่างราวฟ้ากับเหวจากกระบวนการ Encryption การเข้ารหัสลับ ที่บังคับต้องใช้กุญแจ Cipher key ในการถอดรหัส) และในแง่มุมของยามเฝ้าประตู Integrity มันก็แทบไม่ช่วยปกป้องอะไรเลยตัวคุณเลย เพราะกลไก Base64 หน้าโง่ไม่ได้ถูกออกแบบสถาปัตยกรรมมาให้ตรวจสอบ Checksum หรือมีความฉลาดพอในการตรวจจับข้อผิดพลาดรอยรั่วของการดัดแปลงข้อมูลเลยสักนิด!

ตัวอย่างโค้ด: สับขยี้ข้อมูลทีละบิต! ชำแหละอัลกอริทึม Base64 ฉบับ Bare-Metal

มาแคะดูวิธีการบิดโค้ดเขียน C เพื่อกดสูตรทำ Base64 Encoding ด้วยการบรรเลงเพลงดาบ Bitwise Operations หั่นกระชากข้อมูลดิบ 8-bit ให้ขาดสบั้นเป็นท่อน 6-bit กันครับ (ตัวอย่างโค้ดระดับปรมาจารย์นี้เขียนคลีนๆ แบบ Clean Code และมีการทำ Array Bounds Checking เพื่อความปลอดภัยของหน่วยความจำ)

#include <stdint.h>

#include <stddef.h>

/* 1. สถาปนาแผนที่ลายแทง สร้าง Lookup Table พจนานุกรมสำหรับเทียบแปลงค่าซาก 6-bit ให้ฟื้นคืนชีพเป็นตัวอักษร Base64 */

static const uint8_t b64_table[] = {

'A','B','C','D','E','F','G','H','I','J','K','L','M',

'N','O','P','Q','R','S','T','U','V','W','X','Y','Z',

'a','b','c','d','e','f','g','h','i','j','k','l','m',

'n','o','p','q','r','s','t','u','v','w','x','y','z',

'0','1','2','3','4','5','6','7','8','9','+','/'

};

/* 2. ดาบซามูไร ฟังก์ชันสับแปลงข้อมูลก้อน Binary ดิบร้อนๆ เป็นอักขระ Base64 (จำลองเฉพาะโค้ดหั่นข้อมูลทีละ 3 ไบต์) */

size_t base64_encode_chunk(const uint8_t *p_in, size_t in_size, uint8_t *p_out) {

size_t out_size = 0;

uint8_t index1 = 0, index2 = 0, index3 = 0, index4 = 0;

/* การ์ดป้องกัน: ปล่อยรันเฉพาะเมื่องับเพย์โหลดเข้ามาครบก้อน 3 ไบต์ (24 บิตเป๊ะๆ) */

if (in_size == 3U) {

/* หั่นชิ้นที่ 1: ดึงเอา 6 บิตบนสุดของไบต์แรก ด้วยการจับกดเลื่อนขวาหนีไป 2 บิต */

index1 = p_in[0] >> 2;

/* หั่นชิ้นรอยต่อที่ 2: รูดเอาเศษ 2 บิตล่างที่เหลือของไบต์แรก จับเลื่อนซ้ายขยับไป 4 บิต

แล้วนำไปปะทะ OR (รวมร่าง) กับเศษ 4 บิตบนของไบต์ตัวที่สอง */

index2 = ((p_in[0] & 0x03U) << 4) | (p_in[1] >> 4);

/* หั่นชิ้นรอยต่อที่ 3: กระชากเอาเศษ 4 บิตล่างเศษซากจากไบต์สอง รูดอัดซ้ายไป 2 บิต

แล้วนำไปทับ OR รวมกับก้อน 2 บิตบนสุดของไบต์ตัวที่สามตัวสุดท้าย */

index3 = ((p_in[1] & 0x0FU) << 2) | (p_in[2] >> 6);

/* หั่นชิ้นที่ 4 ชิ้นสุดท้าย: กวาดล้างเก็บกินเอา 6 บิตล่างของไบต์ตัวที่สามมาทั้งดุ้น */

index4 = p_in[2] & 0x3FU;

/* โยนเศษคำตอบพิกัดค่า 0-63 ไปเปิดพจนานุกรมตารางมายา Base64 แล้วยัดใส่กล่องส่งออก */

p_out[0] = b64_table[index1];

p_out[1] = b64_table[index2];

p_out[2] = b64_table[index3];

p_out[3] = b64_table[index4];

out_size = 4U; /* ปั๊มตราประทับ ยืนยันว่าเราเขียนข้อมูลอืดๆ 4 ไบต์ลง Buffer รียบร้อย */

}

return out_size; /* รีเทิร์นค่าก้อนขนาดข้อมูลที่งอกเพิ่มเขียนลง Output Buffer จริง */

}

(อ้างอิงและดัดแปลงตรรกะวิชาดาบการใช้ Bitwise หั่นกล่องข้อมูลจากคลังเอกสารแกนระบบ Linux)

สัญญาณเตือนภัย: อย่าอวดฉลาดเล่นกับไฟ! ดาบสองคมของ Base64

แม้เทคนิค Base64 จะทำตัวซื่อๆ เป็นแค่เครื่องมือห่อของขวัญจัดรูปแบบข้อมูลข้ามระบบก็ตามที แต่หากว่าวิศวกรจัดการหน่วยความจำมั่วซั่วในภาษา C อันตรายก็อาจจะหลุดวงโคจรกลายเป็นช่องโหว่พังระบบร้ายแรงขั้นหายนะได้ มาตรฐานเกราะเหล็ก Secure Coding ได้เคาะระฆังเตือนไว้แรงๆ ดังนี้ครับ:

- อย่าริอาจใช้ Base64 เพื่ออำพรางความลับ (Don’t EVER use Encoding for Encryption): กฎเหล็กข้อแรกตีเชือกอาบยาพิษ จงจำใส่สมองไว้เสมอสมการนี้: การทำ Encoding $\neq$ ฝั่ง Encryption เด็ดขาด! การพยายามทำตัวหัวหมอ “เอาผ้าคลุมซ่อน (Obfuscate)” ข้อมูลชั้นความลับด้วย Base64 เป็นสถาปัตยกรรมความปลอดภัยแบบชุ่ยๆ และหลอกเด็ก (Security through obscurity) หากข้อมูลเนื้อหาในนั้นเป็นรหัสผ่านระดับแอดมินหรือความลับสุดยอดของบริษัทยักษ์ใหญ่ คุณถูกบังคับให้ต้องก้มหน้ากราบเรียกใช้ไลบรารีเข้ารหัสชั้นสูงที่แข็งแกร่งระดับมาตรฐานทหารผ่านศึก (เช่น AES หรือ ChaCha20) ครอบมันไปเสมอเท่านั้นครับ!

- ระวังนรก Buffer Overflow จากการอ่อนคณิตศาสตร์คำนวณไซส์พลาด: ปัญหาหลุมดำคลาสสิกสุดหลอนของเหล่านักพัฒนา C อนุบาล คือชอบหลงลืมสัจธรรมที่ว่าก้อนข้อมูล Base64 ที่ถ่มน้ำลายออกมาจะ “มีปริมาตรไซต์ก้อนใหญ่กว่า” ก้อนข้อมูลต้นฉบับดั้งเดิมเสมอ! (คำนวณอัตราส่วนตายตัวที่ 4/3 หรือคิดง่ายๆ ว่าบวมใหญ่อ้วนขึ้นกะทันหันประมาณ 33% เป็นอย่างต่ำ) หากโค้ดขยะของคุณเผลอประมาทจองเนื้อที่ตารางหน่วยความจำสำหรับฝั่ง Buffer ปลายทาง (Output array) ไม่เพียงพอรองรับน้ำหนัก มันจะนำระบบลากดิ่งลงเหวไปสู่ช่องโหว่กระแทก Memory Corruption หรือภัยพิบัติหน้าสั่น Buffer Overflow เปิดประตูต้อนรับเวคเตอร์โจมตีได้ทันที

- หายนะระดับชาติจากกองทัพ Integer Overflow: แหล่งข้อมูลลึกๆ และรหัสรายงานบั๊กโลก CVE-2009-0587 ได้เล่าขานยกตัวอย่างช่องโหว่รุนแรงระดับจริงในโปรแกรมเมล Evolution Data Server ที่มีแผลเน่าปัญหา “Base64 Integer Overflows” ซึ่งรอยร้าวนี้เกิดซวยจากการที่สถาปัตยกรรมซอฟต์แวร์เปิดรับโควต้าพายุข้อมูล Base64 ขนาดใหญ่ยักษ์มากทะลวงเข้ามา แล้วตัวนับคำนวณขนาดตาราง Buffer ประสบอุบัติเหตุบวกลบเลขผิดพลาดสุดขีดจนเกิดผลลัพธ์ทะลุเพดานตีกลับไปเป็น 0 (Integer Wraparound) ทำให้คอมไพเลอร์ปัญญาอ่อนหลอกไปจองก้อนหน่วยความจำนิดเดียวน้อยเกินไป และนั่นคือโอกาสทองฝังเพชรที่ทำให้แฮกเกอร์เหยียบคันเร่งใช้โจมตีพังสคริปต์ (Exploit) ยึดครองระบบได้ชิลๆ สำเร็จลุล่วงไปอย่างสุดช็อก

สรุป (Conclusion)

ย้อนกลับมาทบทวนในกรอบโลกของการเขียนโปรแกรมคุมระดับระบบฮาร์ดแวร์ เทคนิคพระโพธิสัตว์ Base64 ก็เปรียบเสมือนแค่คุณลุง “พนักงานส่งกล่องไปรษณีย์มาตรฐาน” รหัสหนึ่ง ที่คอยช่วยปะลอกคราบแพ็คห่อคลุมข้อมูลไบนารีหน้าตาขยุกขยุยประหลาดๆ ของคุณ ให้ตีเนียนกลายสภาพเป็นตัวอักษรธรรมดารูปแบบมาตรฐานสากล ที่สามารถรัดเข็มขัดส่งเล็ดลอดทะลุผ่านระบบสื่อสารท่อโปรโตคอลรุ่นเดอะสมัยคุณปู่ได้อย่างราบรื่นและมีมารยาทครับ แต่นายไปรษณีย์คนนี้ไม่ได้คล้องแม่กุญแจเหล็กกล้าล็อกปกป้องคุณจากการโจรกรรม (Zero Security) และไม่ได้มีตราประทับขี้ผึ้งแสตมป์วิเศษที่กันการโดนสไนเปอร์แอบดักสับแก้ข้อมูลระหว่างทาง (Zero Integrity) การจรดนิ้วเขียน C ควบคุมจัดการสาด Base64 ต้องลืมตาตื่นอาศัยความระมัดระวังแม่นยำสูงลิ่วในการคุมสายบังเหียน Pointer และต้องโปรวิชาคณิตศาสตร์คำนวณไซส์ทวนกวาด Buffer อ้วกๆ บวมๆ เสมอครับ!

หากเพื่อนๆ กบฏสายคีย์บอร์ด สนใจอยากแบนหน้าจอเข้าขยี้ดูดึงตัวอย่างซอร์สโค้ดเอนจิน Base64 Decoder ฉบับเต็มยศควักไส้ดึงข้อมูลกลับ หรือคันไม้คันมือกระหายอยากเรียนรู้วิชาวิธีการผนวกเอา Base64 เข้ากับค่ายกลอัลกอริทึมเข้ารหัสรุนแรง (Encryption/Cryptography) สายลับของจริงอย่างค่าย AES-256 บุกเข้ามาแลกเปลี่ยนอ่านบทความมันส์ๆ และร่วมตั้งป้อมแชร์โค้ดอันตรายรุนแรงกันต่อได้ที่เซฟโซนเว็บบอร์ด www.123microcontroller.com ของพวกเราได้เลยนะครับ! ทุกอักษรมีความลับรอเฉลยรหัสอยู่เพียบ แล้วติดเกราะพบกันใหม่ตะบันโค้ดในบทความหน้า Happy Firmware Hacker Coding สายโหดครับทุกคนรอดปลอดภัย!