Bootloaders: ผู้พิทักษ์ด่านแรกแห่ง Freestanding Environment กุญแจสำคัญสู่การอัปเดตเฟิร์มแวร์ไร้รอยต่อ

Bootloaders: ผู้พิทักษ์ด่านแรกแห่ง Freestanding Environment

สวัสดีครับน้องๆ วิศวกรและเพื่อนนักพัฒนาชาว www.123microcontroller.com ทุกคน! กลับมาพบกับวิศวกรขอบตาดำๆ กันอีกครั้งครับ

ในบทความก่อนๆ เราได้คุยกันถึงเรื่องของ Freestanding Environment หรือการเขียนโปรแกรมแบบ Bare-metal ที่ไม่มีระบบปฏิบัติการ (OS) คอยช่วยเหลือกันไปแล้ว น้องๆ อาจจะสงสัยว่า ในเมื่อไม่มี OS คอยโหลดโปรแกรมให้ทำงาน (เหมือนเวลาเราดับเบิลคลิกไฟล์ .exe บน Windows) แล้วถ้าเราประกอบบอร์ดลงกล่องไปแล้ว เราจะอัปเดตเฟิร์มแวร์ใหม่ๆ ได้อย่างไรโดยไม่ต้องแกะกล่องมาเสียบเครื่องโปรแกรมเมอร์ (Hardware Programmer)?

คำตอบของเวทมนตร์นี้คือสิ่งที่เรียกว่า “Bootloader (บูตโหลดเดอร์)” ครับ! ในบริบทของ Environment นั้น Bootloader คือโปรแกรมแรกสุดที่จะตื่นขึ้นมาทำงานเพื่อเป็น “สะพานเชื่อม” และผู้จัดการให้โปรแกรมหลักของเรา วันนี้เราจะมาเจาะลึกจากแหล่งข้อมูลระดับโลกกันว่า Bootloader คืออะไร ทำงานอย่างไร และมีสถาปัตยกรรมแบบไหนบ้าง ไปลุยกันเลยครับ!

บทบาทของ Bootloader ในดินแดนไร้ OS

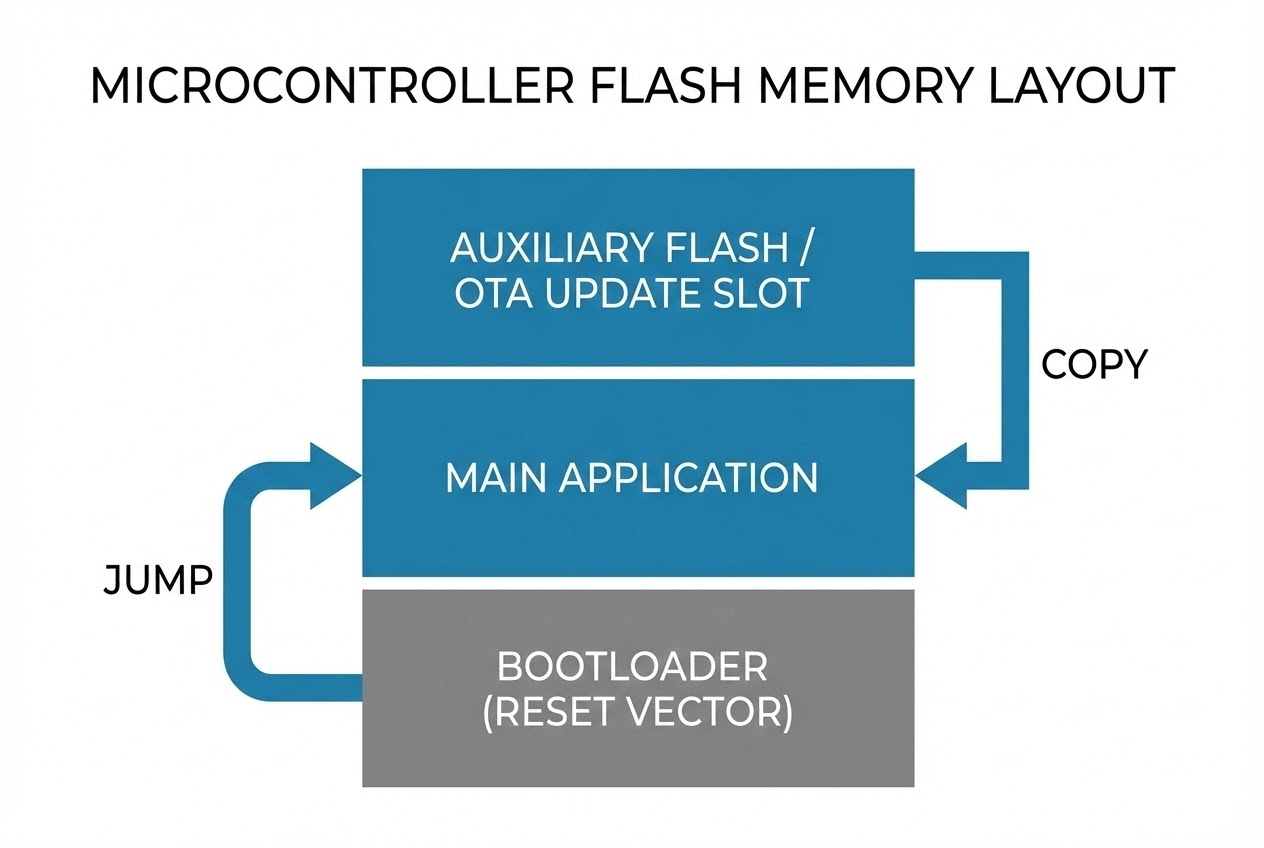

ในมาตรฐานภาษา C สภาพแวดล้อมแบบ Freestanding จะไม่มีระบบปฏิบัติการมาจัดการหน่วยความจำให้ โค้ดจะเริ่มรันจากจุดเริ่มต้น (Reset Vector) ที่ฮาร์ดแวร์กำหนดไว้เสมอ การนำ Bootloader เข้ามาใส่ไว้ในหน่วยความจำโปรแกรม (Program Flash) บริเวณจุดเริ่มต้น จึงเปรียบเสมือนการสร้าง “ผู้จัดการกะตึก (Mini-OS)” เล็กๆ ขึ้นมาเพื่อทำหน้าที่เฉพาะกิจ ดังนี้ครับ:

- ผู้คุมประตูต้อนรับ (The First Executable): Bootloader คือโปรแกรมแรกสุดที่จะรันเสมอเมื่อเราจ่ายไฟหรือกดปุ่มรีเซ็ตไมโครคอนโทรลเลอร์ มันจะทำหน้าที่ตรวจสอบว่า “มีซอฟต์แวร์เวอร์ชันใหม่รอให้อัปเดตหรือไม่?”

- ช่องทางการอัปเดตที่ยืดหยุ่น (Flexible Firmware Update): หากพบว่ามีคำสั่งให้อัปเดต Bootloader จะรอรับข้อมูลเฟิร์มแวร์ใหม่ผ่านพอร์ตสื่อสารต่างๆ เช่น UART, USB, I2C, หรือแม้แต่ดึงไฟล์จากอินเทอร์เน็ต (OTA - Over-The-Air) เมื่อได้รับข้อมูลมา มันจะทำการเขียนโปรแกรม (Flash) ลงไปในหน่วยความจำให้เราโดยอัตโนมัติ

- การส่งมอบไม้ผลัด (Branching to Application): หากไม่มีเฟิร์มแวร์ใหม่ หรือเมื่อการอัปเดตเสร็จสมบูรณ์แล้ว Bootloader จะตั้งค่าสถานะและทำการ “กระโดด (Jump)” ไปยังที่อยู่ (Address) ของโปรแกรมแอปพลิเคชันหลัก (Main Application) เพื่อให้ระบบทำงานตามปกติต่อไป

- สถาปัตยกรรมแบบ Auxiliary Flash (หน่วยความจำสำรอง): ในระบบ IoT ที่ซับซ้อน แอปพลิเคชันหลักจะยังคงทำงานและสื่อสารกับเน็ตเวิร์กไปพร้อมๆ กับการดาวน์โหลดเฟิร์มแวร์ใหม่มาเก็บไว้ใน “หน่วยความจำภายนอก (Auxiliary Flash)” ก่อน เมื่อโหลดเสร็จ บอร์ดจะรีเซ็ตตัวเองให้ Bootloader ตื่นขึ้นมาตรวจสอบความถูกต้องของข้อมูล แล้วค่อยๆ ก็อปปี้มาใส่ในหน่วยความจำหลักของชิป วิธีนี้ทำให้ระบบไม่ต้องหยุดทำงานเป็นเวลานานระหว่างรอโหลดไฟล์ครับ

- ระบบรักษาความปลอดภัย (Secure Bootloader): Bootloader สมัยใหม่ไม่ได้แค่ก็อปปี้ไฟล์ดื้อๆ ครับ แต่มันจะทำการตรวจสอบความสมบูรณ์ด้วยค่า Hash (เช่น SHA-256) และตรวจสอบลายเซ็นดิจิทัล (Digital Signature) ด้วย Public Key เพื่อให้แน่ใจว่าเฟิร์มแวร์มาจากบริษัทผู้ผลิตจริงๆ และไม่ได้ถูกแฮกเกอร์แก้ไขมา (Authentication)

ตัวอย่างโค้ด (Code Example)

มาดูคอนเซปต์การเขียน Bootloader สไตล์ Clean C Code ในระดับ Bare-metal กันครับ โค้ดนี้จำลองการตัดสินใจของ Bootloader ก่อนที่จะกระโดดไปรัน Application หลัก

#include <stdint.h>

#include <stdbool.h>

/* กำหนด Address เริ่มต้นของ Application (ต้องตรงกับ Linker Script ของฝั่ง App) */

#define APPLICATION_START_ADDRESS 0x08004000

/* โครงสร้างจำลองสำหรับตรวจสอบการอัปเดต */

extern bool is_update_requested(void);

extern void download_and_flash_new_firmware(void);

extern bool verify_firmware_checksum(uint32_t address);

/* ฟังก์ชันสำหรับกระโดดไปยัง Application หลัก */

static void jump_to_application(void) {

/* 1. ดึงค่า Address ของฟังก์ชัน Reset_Handler ของ App จาก Vector Table */

uint32_t app_reset_vector = *(volatile uint32_t *)(APPLICATION_START_ADDRESS + 4);

/* 2. สร้าง Function Pointer เพื่อชี้ไปยัง Address นั้น */

void (*app_entry_point)(void) = (void (*)(void))app_reset_vector;

/* 3. ย้าย Stack Pointer (MSP) ไปยังจุดเริ่มต้นของ App */

/* หมายเหตุ: มักใช้ Assembly หรือฟังก์ชันของ CMSIS เช่น __set_MSP() */

// __set_MSP(*(volatile uint32_t *)APPLICATION_START_ADDRESS);

/* 4. กระโดดเข้าสู่ Application! (ส่งมอบไม้ผลัดให้โปรแกรมหลัก) */

app_entry_point();

}

int main(void) {

/* 🚀 Bootloader เริ่มทำงานเป็นสิ่งแรกสุดเสมอ */

if (is_update_requested()) {

/* หากมีการร้องขอ ให้อัปเดตและเขียนเฟิร์มแวร์ใหม่ลง Flash */

download_and_flash_new_firmware();

}

/* 🛡️ สำคัญ: ต้องตรวจสอบ Checksum หรือ Signature เสมอก่อนรัน */

if (verify_firmware_checksum(APPLICATION_START_ADDRESS)) {

/* โค้ดสมบูรณ์ ปลอดภัย กระโดดไปรัน Application ได้เลย */

jump_to_application();

} else {

/* โค้ดพัง หรืออัปเดตไม่สมบูรณ์! เข้าสู่โหมด Recovery เพื่อรอรับไฟล์ใหม่ */

while(1) {

// กระพริบ LED แสดง Error และรอรับข้อมูลผ่าน UART/USB

}

}

return 0; /* ใน Freestanding Environment ไม่ควรหลุดมาถึงจุดนี้ */

}

ข้อควรระวัง / Best Practices

การเขียน Bootloader เป็นงานที่ต้องอาศัยความระมัดระวังขั้นสุดยอด เพราะถ้า Bootloader มีบั๊ก หรืออัปเดตพลาด บอร์ดของคุณจะกลายเป็น “ที่ทับกระดาษ (Brick)” ทันที! มาตรฐานวิศวกรรมซอฟต์แวร์แนะนำไว้ดังนี้ครับ:

- เตรียมเรือชูชีพ (Fallback Lifeboat): ความเสี่ยงใหญ่หลวงคือไฟดับระหว่างที่ Bootloader กำลังเขียนแฟลช! ระบบที่ดีควรมีพื้นที่เก็บเฟิร์มแวร์เวอร์ชันเก่า (Factory image หรือ Version N-1) เอาไว้สำรองเสมอ หากอัปเดตพลาด Bootloader จะได้ดึงเวอร์ชันเก่ามาแฟลชทับเพื่อให้ระบบกลับมาทำงานได้ (Recovery/Factory Reset)

- ระวังการแย่ง Interrupt (Interrupt Vector Relocation): ในตอนแรกที่ชิปบูตขึ้นมา ฮาร์ดแวร์จะส่ง Interrupt ไปให้ Bootloader จัดการ แต่เมื่อเรากระโดดไปรัน Application แล้ว เราต้องสั่งไมโครคอนโทรลเลอร์ (เช่น เซ็ตค่ารีจิสเตอร์

SCB->VTORใน ARM) ให้ย้าย “ตาราง Interrupt Vector” ไปยัง Address ของ Application ด้วย ไม่เช่นนั้นเวลามี Interrupt เข้ามา มันจะวิ่งกลับไปรันโค้ดมั่วซั่วในฝั่ง Bootloader แล้วทำให้ระบบล่มครับ! - อย่าไว้ใจโค้ดที่ดาวน์โหลดมา (Verify Before Run): มาตรฐาน Secure Coding เตือนเสมอว่าโค้ดอาจถูกดัดแปลง (Tampered) หรือโหลดมาไม่ครบ จงใช้ Cryptography เช่น Hash (SHA-256) และ Signature (RSA/ECC) ในการตรวจสอบโค้ดก่อนกระโดดไปทำงานเสมอ (Secure Boot) และอย่าลืมป้องกันไม่ให้แฮกเกอร์อ่านโค้ดของคุณออกจากบอร์ดผ่านพอร์ต JTAG ด้วย

สรุปทิ้งท้าย

ในมุมมองของสภาพแวดล้อมระบบ การมี Bootloader คือการเติมเต็มช่องว่างของ Freestanding Environment ให้มีความยืดหยุ่นใกล้เคียงกับ Hosted Environment ครับ มันทำให้ไมโครคอนโทรลเลอร์ธรรมดาๆ สามารถดาวน์โหลดและอัปเดตตัวเองข้ามโลก (OTA) ได้อย่างปลอดภัย ซึ่งเป็นหัวใจสำคัญของอุปกรณ์ IoT อัจฉริยะในปัจจุบันเลยล่ะครับ

น้องๆ คนไหนกำลังปวดหัวกับการตั้งค่า Linker Script เพื่อแบ่ง Memory Section ให้ Bootloader หรือมีประสบการณ์ทำบอร์ดบริค (Brick) คามือมาแล้ว (พี่เชื่อว่าสายฮาร์ดแวร์ทุกคนต้องเคยโดน 😅) อย่าลืมแวะเข้ามาตั้งกระทู้แชร์ประสบการณ์ และพูดคุยโชว์ของกันต่อได้ที่บอร์ด www.123microcontroller.com ของพวกเราได้เลยนะครับ! แล้วพบกันใหม่ในบทความหน้า Happy Coding ครับทุกคน!